Sécuriser votre réseau IP : Partie 1

Dans ce monde dominé par la technologie, assurer la sécurité de votre réseau IP revient à verrouiller les portes de votre maison numérique. C’est essentiel pour protéger vos données importantes, assurer le bon fonctionnement de votre entreprise et éviter les fauteurs de troubles en ligne. Les entreprises s’appuyant de plus en plus sur les réseaux pour tout ce qui concerne les chats et le stockage de fichiers, il est essentiel de renforcer la sécurité. Voyons donc quelques moyens simples de verrouiller votre réseau IP et de repousser les cybercriminels.

Table of Contents

Pourquoi faut-il sécuriser le réseau IP ?

La sécurisation d’un réseau IP est essentielle pour la plupart des entreprises. En voici les raisons :

Protection des données sensibles

Les réseaux IP transmettent souvent des informations sensibles, telles que des données personnelles, des dossiers financiers et de la propriété intellectuelle. La sécurisation du réseau permet d’éviter les accès non autorisés et les violations de données, protégeant ainsi les informations sensibles contre le vol ou l’utilisation abusive.

Continuité des activités et sécurité

Un réseau IP sécurisé garantit des opérations ininterrompues en atténuant le risque de cyberattaques, de compromissions de systèmes et de pannes de réseau. En mettant en œuvre des mesures de sécurité solides, les entreprises peuvent maintenir la continuité et prévenir les interruptions de services et d’opérations critiques.

Exigences de conformité

De nombreux secteurs sont soumis à des exigences réglementaires et à des normes de conformité régissant la sécurité et la confidentialité des données. La sécurisation du réseau IP aide les organisations à se conformer aux mandats réglementaires tels que GDPR, HIPAA, PCI DSS et autres, en évitant les pénalités, les responsabilités juridiques et les atteintes à la réputation.

Protection contre les cybermenaces

L’internet est en proie à des cybermenaces telles que les logiciels malveillants, les rançongiciels, les attaques par hameçonnage et les attaques par déni de service distribué (DDoS). La sécurisation du réseau IP permet de se défendre contre ces menaces et de réduire le risque de perte de données, de pertes financières et d’atteinte à la réputation.

Favoriser la confiance des clients

Le maintien d’un réseau IP sécurisé renforce la confiance des clients, des partenaires et des parties prenantes. En démontrant leur engagement en faveur de la cybersécurité, les entreprises peuvent rassurer leurs clients sur la protection de leurs données et le respect de leur vie privée, ce qui renforce la fidélité de la clientèle et la réputation de la marque.

Prévention de l’accès non autorisé

La sécurisation du réseau IP empêche les utilisateurs non autorisés d’accéder aux ressources, aux systèmes et aux données du réseau. Les contrôles d’accès, le cryptage et les mécanismes d’authentification permettent de vérifier l’identité des utilisateurs et de restreindre l’accès au seul personnel autorisé, réduisant ainsi le risque de menaces internes et d’activités non autorisées.

Protection de la propriété intellectuelle

Les actifs de propriété intellectuelle (PI) tels que les logiciels propriétaires, les secrets commerciaux et les informations commerciales confidentielles sont des actifs précieux qui doivent être protégés. La sécurisation du réseau IP permet de protéger la propriété intellectuelle contre le vol, l’espionnage et la divulgation non autorisée, préservant ainsi l’avantage concurrentiel et l’innovation.

Sécurisation de l’adresse IP dans une brève

Globalement, la sécurisation d’un réseau IP est essentielle pour protéger les données sensibles, assurer la continuité des activités, se conformer aux exigences réglementaires, se défendre contre les cybermenaces, établir la confiance avec les clients, empêcher les accès non autorisés et sauvegarder la propriété intellectuelle. Investir dans des mesures de sécurité solides aide les organisations à atténuer les risques, à renforcer leur position en matière de cybersécurité et à maintenir une infrastructure de réseau résiliente et digne de confiance.

Restez à l’écoute pour la deuxième partie, dans laquelle nous approfondirons des astuces infaillibles pour sécuriser votre réseau IP ! À ne pas manquer !

Articles connexes

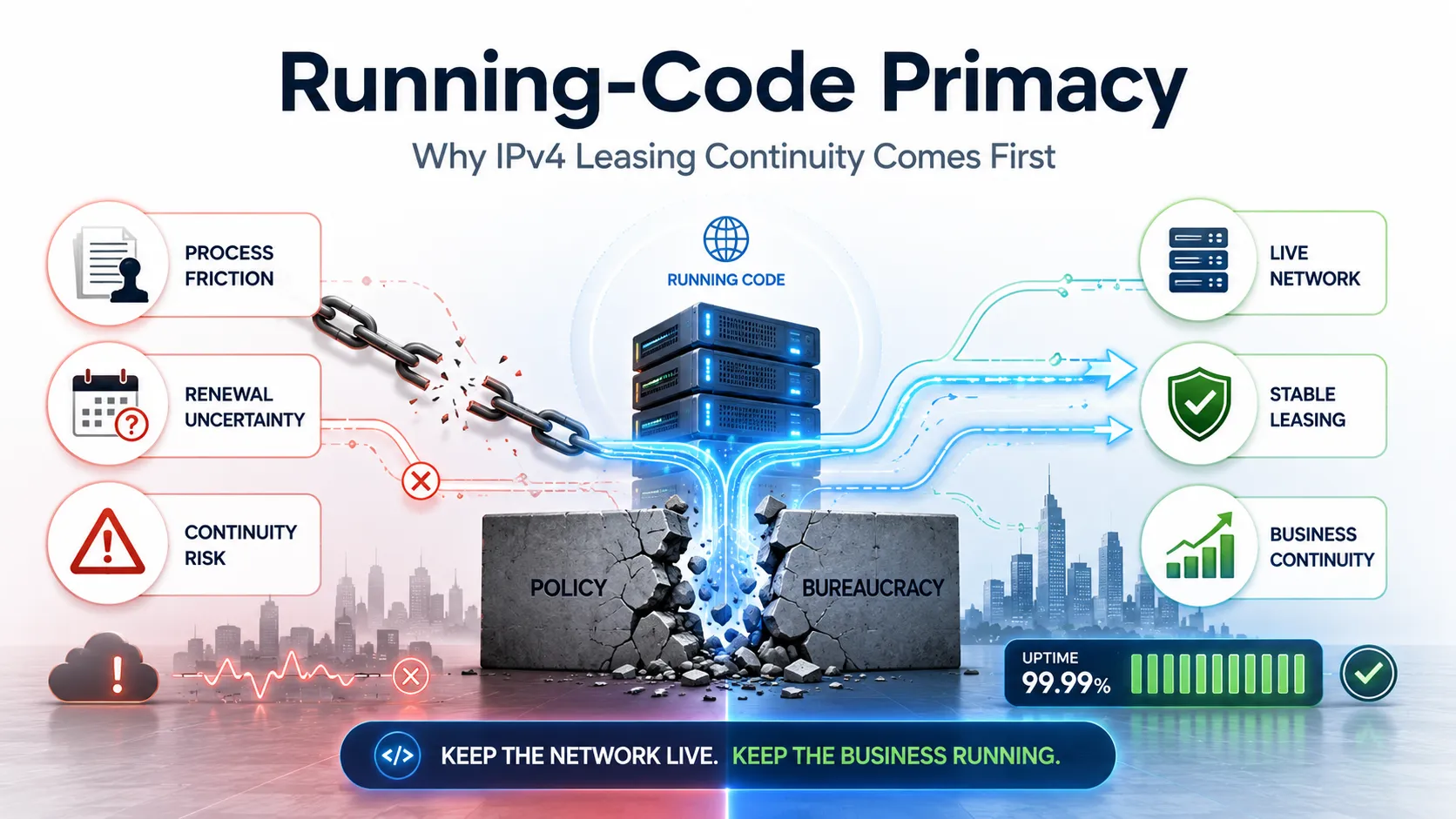

Primauté du code en cours d’exécution : pourquoi la location d’adresses IPv4 doit être jugée sur la base de preuves opérationnelles

La location IPv4 commence souvent par une question simple : Ce fournisseur peut-il nous fournir les adresses ? Mais pour les entreprises qui dépendent de l’IPv4 pour l’hébergement, le VPN, le SaaS, le cloud, les télécommunications, la sécurité, la livraison d’e-mails ou les plateformes destinées aux clients, cette question ne suffit pas. Une meilleure question est : Cette structure IPv4 peut-elle prouver qu’elle fonctionne sur le plan opérationnel ? Related Posts How i.lease Simplifies IPv4 Leasing Across Multiple RIR Regions In today’s Internet infrastructure economy, IPv4 address leasing has become a critical operational strategy for enterprises, cloud providers, and network Understanding Operational Risk in IPv4 Address Markets IPv4 has long stopped being a simple technical identifier system. It has become a constrained, priced, and operationally embedded infrastructure Por qué la mayoría de las empresas están expuestas accidentalmente al riesgo de fallo en la asignación de IPv4 La escasez de IPv4 es ampliamente comprendida. Lo que muchas empresas aún subestiman es el riesgo de continuidad relacionado con .related-post {} .related-post .post-list { text-align: left; } .related-post .post-list .item { margin: 5px; padding: 10px; } .related-post .headline { font-size: 18px !important; color: #999999 !important; } .related-post .post-list .item .post_thumb { max-height: 220px; margin: 10px 0px; padding: 0px; display: block; } .related-post .post-list .item .post_title { font-size: 16px; color: #3f3f3f; margin: 10px 0px; padding: 0px; display: block; text-decoration: none; } .related-post .post-list .item .post_excerpt { font-size: 13px; color: #3f3f3f; margin: 10px 0px; padding: 0px; display: block; text-decoration: none; } @media only screen and (min-width: 1024px) { .related-post .post-list .item { width: 30%; } } @media only screen and (min-width: 768px) and (max-width: 1023px) { .related-post .post-list .item { width: 90%; } } @media only screen and (min-width: 0px) and (max-width: 767px) { .related-post .post-list .item { width: 90%; } }

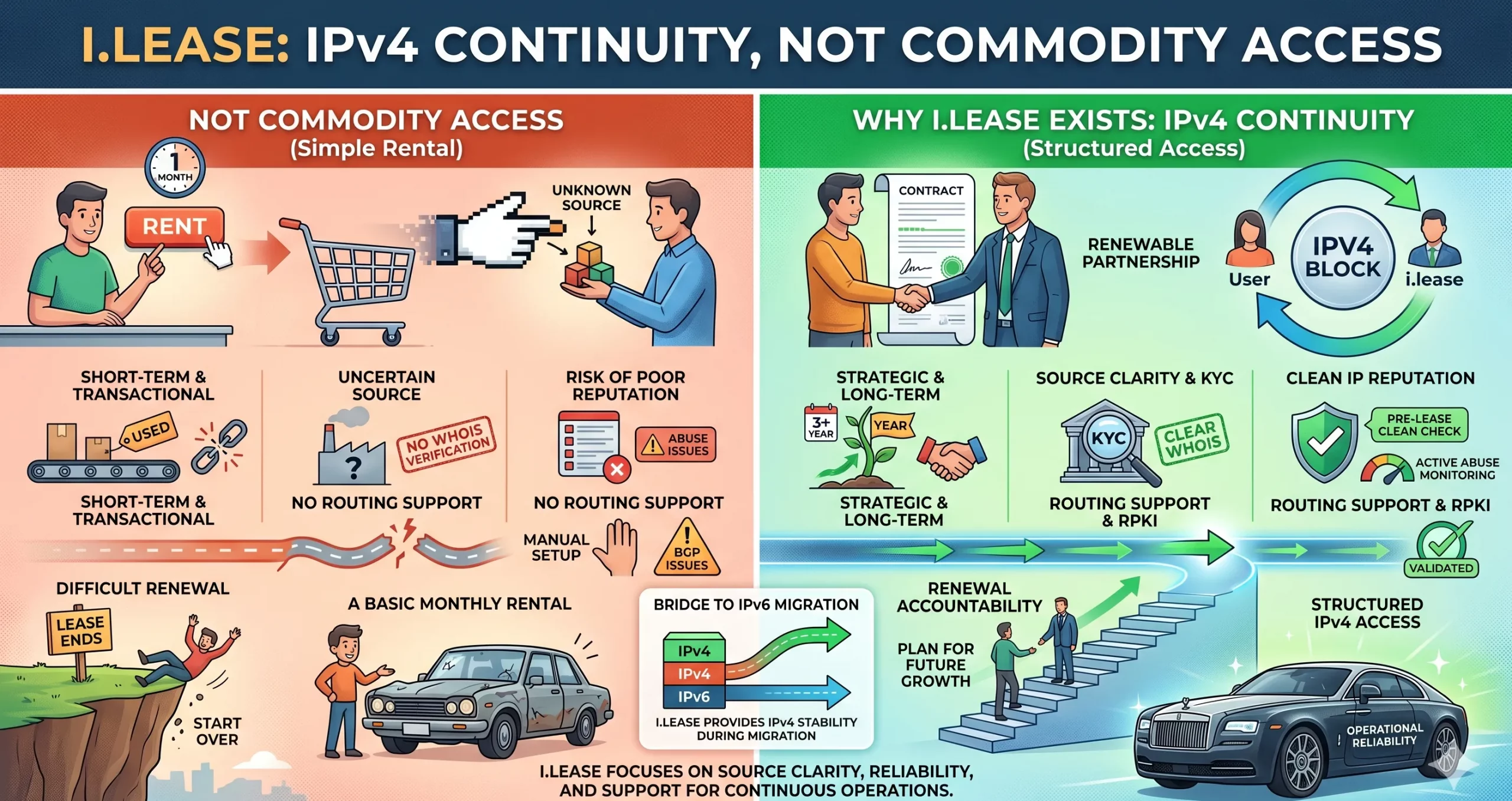

Risques liés au renouvellement d’IPv4 : quand le manque de responsabilisation se transforme en trahison du code en cours d’exécution

La plupart des entreprises entrent sur le marché IPv4 avec un objectif simple. Elles ont besoin d’adresses. Peut-être en ont-elles besoin pour l’hébergement. Peut-être en ont-elles besoin pour une infrastructure VPN. Peut-être en ont-elles besoin pour des services cloud, des plateformes SaaS, l’expansion télécom, des systèmes e-mail, des outils de cybersécurité ou des applications destinées aux clients. Elles recherchent donc un fournisseur IPv4. Elles comparent les prix. Elles vérifientRead more Related Posts How i.lease Simplifies IPv4 Leasing Across Multiple RIR Regions In today’s Internet infrastructure economy, IPv4 address leasing has become a critical operational strategy for enterprises, cloud providers, and network Risk Placement in IPv4 Transactions: What Enterprises Should Know The IPv4 market has quietly evolved into a structured secondary asset class. As global IPv4 exhaustion continues, enterprises, ISPs, and Understanding Operational Risk in IPv4 Address Markets IPv4 has long stopped being a simple technical identifier system. It has become a constrained, priced, and operationally embedded infrastructure .related-post {} .related-post .post-list { text-align: left; } .related-post .post-list .item { margin: 5px; padding: 10px; } .related-post .headline { font-size: 18px !important; color: #999999 !important; } .related-post .post-list .item .post_thumb { max-height: 220px; margin: 10px 0px; padding: 0px; display: block; } .related-post .post-list .item .post_title { font-size: 16px; color: #3f3f3f; margin: 10px 0px; padding: 0px; display: block; text-decoration: none; } .related-post .post-list .item .post_excerpt { font-size: 13px; color: #3f3f3f; margin: 10px 0px; padding: 0px; display: block; text-decoration: none; } @media only screen and (min-width: 1024px) { .related-post .post-list .item { width: 30%; } } @media only screen and (min-width: 768px) and (max-width: 1023px) { .related-post .post-list .item { width: 90%; } } @media only screen and (min-width: 0px) and (max-width: 767px) { .related-post .post-list .item { width: 90%; } }

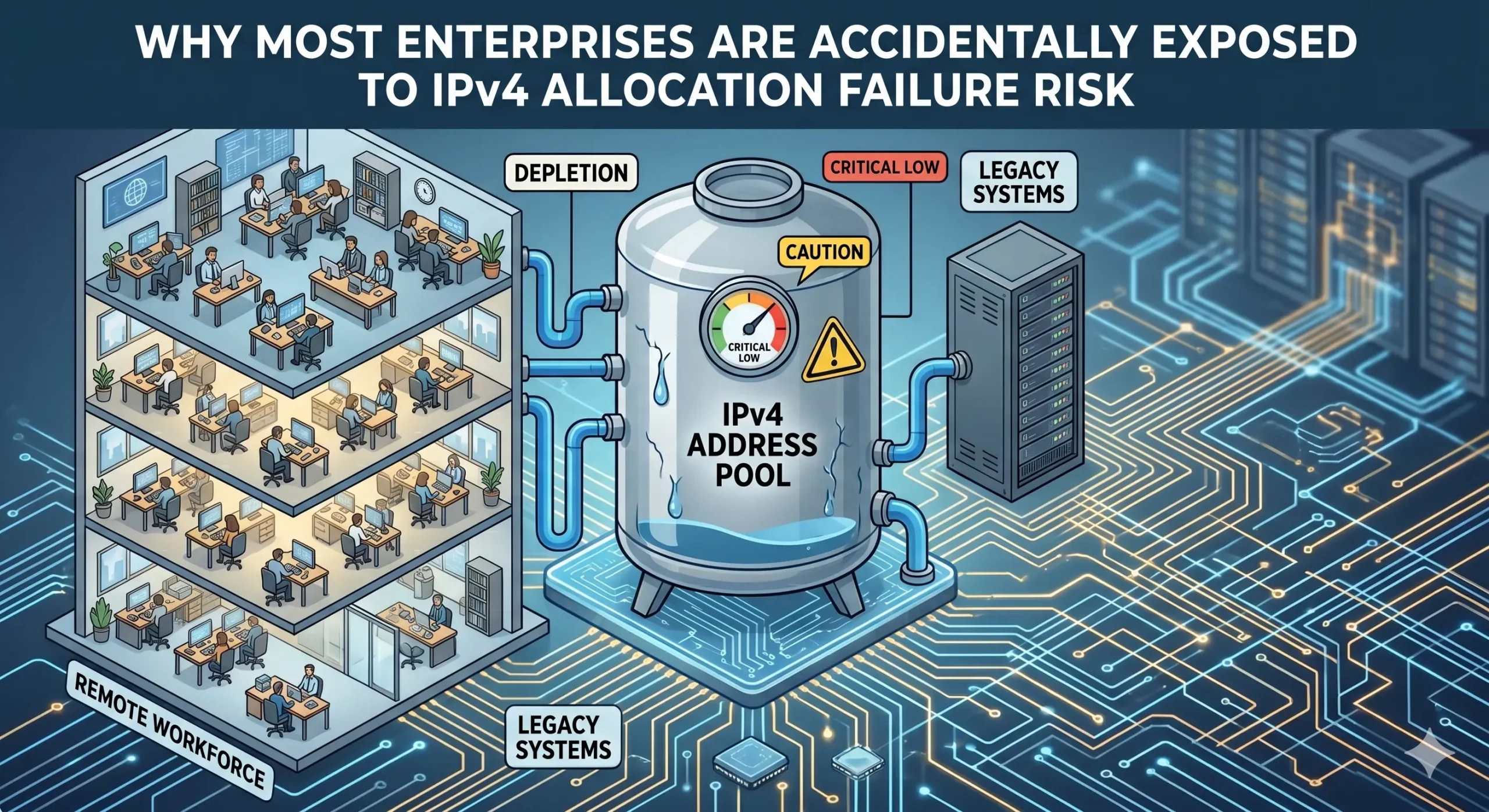

Pourquoi la plupart des entreprises sont exposées accidentellement au risque d’échec d’attribution d’adresse IPv4

La rareté de l’IPv4 est largement comprise. Ce que de nombreuses entreprises sous-estiment encore, c’est le risque de continuité lié à la manière dont les ressources d’adressage sont gouvernées et maintenues. Les entreprises maintiennent souvent une utilisation opérationnelle des ressources IPv4 sans disposer d’une visibilité complète sur les conditions de continuité qui soutiennent ces allocations. La dépendance croissante à la location, aux transferts et aux infrastructures gérées par desRead more Related Posts ¿Qué es el agotamiento de direcciones IPv4? IPv4 es la versión inicial del Protocolo de Internet (IP), capaz de generar 4.300 millones de posibles direcciones IPv4. Sin How i.lease Simplifies IPv4 Leasing Across Multiple RIR Regions In today’s Internet infrastructure economy, IPv4 address leasing has become a critical operational strategy for enterprises, cloud providers, and network Risk Placement in IPv4 Transactions: What Enterprises Should Know The IPv4 market has quietly evolved into a structured secondary asset class. As global IPv4 exhaustion continues, enterprises, ISPs, and .related-post {} .related-post .post-list { text-align: left; } .related-post .post-list .item { margin: 5px; padding: 10px; } .related-post .headline { font-size: 18px !important; color: #999999 !important; } .related-post .post-list .item .post_thumb { max-height: 220px; margin: 10px 0px; padding: 0px; display: block; } .related-post .post-list .item .post_title { font-size: 16px; color: #3f3f3f; margin: 10px 0px; padding: 0px; display: block; text-decoration: none; } .related-post .post-list .item .post_excerpt { font-size: 13px; color: #3f3f3f; margin: 10px 0px; padding: 0px; display: block; text-decoration: none; } @media only screen and (min-width: 1024px) { .related-post .post-list .item { width: 30%; } } @media only screen and (min-width: 768px) and (max-width: 1023px) { .related-post .post-list .item { width: 90%; } } @media only screen and (min-width: 0px) and (max-width: 767px) { .related-post .post-list .item { width: 90%; } }