تأمين شبكة IP الخاصة بك: الجزء 1

في هذا العالم الذي يعتمد على التكنولوجيا، فإن الحفاظ على أمان شبكة IP الخاصة بك يشبه قفل أبواب منزلك الرقمي. إنه أمر بالغ الأهمية لحماية أغراضك المهمة، والحفاظ على سير الأمور بسلاسة، وتجنب مثيري المشاكل عبر الإنترنت. ومع زيادة اعتماد الشركات على الشبكات في كل شيء من الدردشات إلى تخزين الملفات، فإن تعزيز الأمن أمر حيوي. لذا، دعنا نتعمق في بعض الطرق البسيطة لإبقاء شبكة IP الخاصة بك مؤمَّنة وصدّ مجرمي الإنترنت.

Table of Contents

لماذا نحتاج إلى تأمين شبكة IP؟

يعد تأمين شبكة IP أمرًا ضروريًا لمعظم الشركات. وفيما يلي الأسباب:

حماية البيانات الحساسة

غالباً ما تنقل شبكات بروتوكول الإنترنت المعلومات الحساسة، مثل البيانات الشخصية والسجلات المالية والملكية الفكرية. يساعد تأمين الشبكة على منع الوصول غير المصرح به وخرق البيانات، وحماية المعلومات الحساسة من السرقة أو سوء الاستخدام.

استمرارية الأعمال والأمن

تضمن شبكة IP الآمنة عدم انقطاع العمليات من خلال الحد من مخاطر الهجمات الإلكترونية واختراق النظام وانقطاع الشبكة. من خلال تنفيذ تدابير أمنية قوية، يمكن للشركات الحفاظ على الاستمرارية ومنع تعطل الخدمات والعمليات الحيوية.

متطلبات الامتثال

تخضع العديد من الصناعات للمتطلبات التنظيمية ومعايير الامتثال التي تحكم أمن البيانات والخصوصية. يساعد تأمين شبكة بروتوكول الإنترنت المؤسسات على الامتثال للتفويضات التنظيمية مثل اللائحة العامة لحماية البيانات (GDPR) وقانون HIPAA وPCI DSS وغيرها، مما يجنبها العقوبات والمسؤوليات القانونية والضرر الذي يلحق بسمعتها.

الحماية من التهديدات السيبرانية

تعج شبكة الإنترنت بالتهديدات الإلكترونية مثل البرمجيات الخبيثة وبرامج الفدية وهجمات التصيّد الاحتيالي وهجمات الحرمان من الخدمة الموزعة. يساعد تأمين شبكة بروتوكول الإنترنت في الدفاع ضد هذه التهديدات، مما يقلل من مخاطر فقدان البيانات والخسائر المالية والإضرار بالسمعة.

تعزيز ثقة العملاء

إن الحفاظ على شبكة IP آمنة يبني الثقة والاطمئنان بين العملاء والشركاء وأصحاب المصلحة. من خلال إظهار الالتزام بالأمن السيبراني، يمكن للشركات طمأنة العملاء بأن بياناتهم محمية وأن خصوصيتهم محترمة، مما يعزز ولاء العملاء وسمعة العلامة التجارية.

منع الوصول غير المصرح به

يمنع تأمين شبكة IP المستخدمين غير المصرح لهم من الوصول إلى موارد الشبكة والأنظمة والبيانات. تساعد عناصر التحكم في الوصول والتشفير وآليات المصادقة على التحقق من هوية المستخدمين وقصر الوصول على الموظفين المصرح لهم فقط، مما يقلل من مخاطر التهديدات الداخلية والأنشطة غير المصرح بها.

حماية الملكية الفكرية

تُعد أصول الملكية الفكرية (IP) مثل البرمجيات المسجلة الملكية والأسرار التجارية والمعلومات التجارية السرية أصولاً قيّمة تتطلب الحماية. ويساعد تأمين شبكة الملكية الفكرية على حماية الملكية الفكرية من السرقة والتجسس والإفصاح غير المصرح به، مما يحافظ على الميزة التنافسية والابتكار.

تأمين عنوان IP باختصار

بشكل عام، يعد تأمين شبكة بروتوكول الإنترنت أمرًا ضروريًا لحماية البيانات الحساسة، وضمان استمرارية الأعمال، والامتثال للمتطلبات التنظيمية، والدفاع ضد التهديدات السيبرانية، وبناء الثقة مع العملاء، ومنع الوصول غير المصرح به، وحماية الملكية الفكرية. يساعد الاستثمار في تدابير أمنية قوية المؤسسات على التخفيف من المخاطر، وتعزيز وضع الأمن السيبراني، والحفاظ على بنية تحتية للشبكة مرنة وجديرة بالثقة.

ترقبوا الجزء الثاني، حيث سنتعمق في نصائح مضمونة لتأمين شبكة IP الخاصة بك! لا تفوتوا هذا الجزء!

Articles connexes

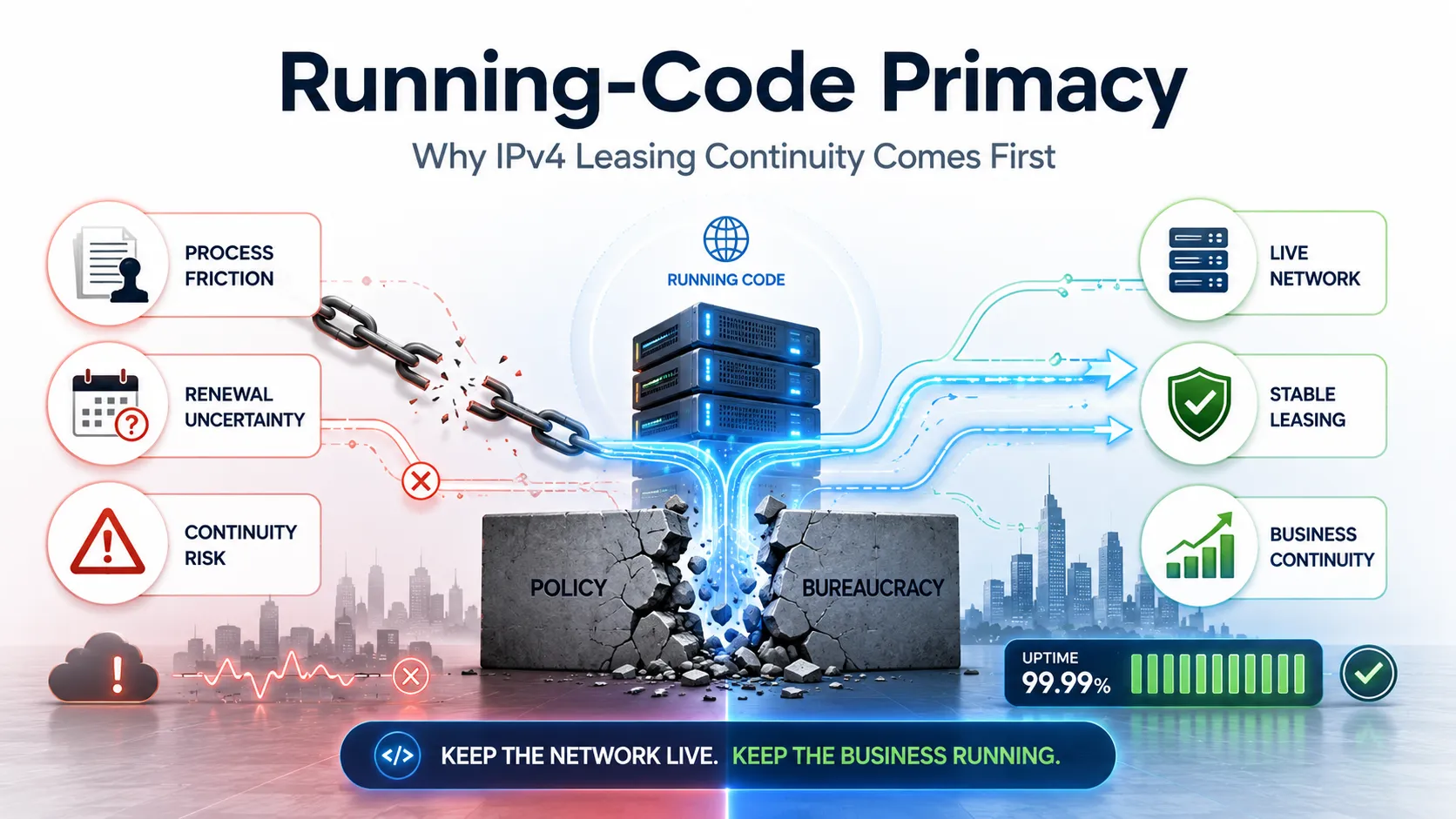

Primauté du code en cours d’exécution : pourquoi la location d’adresses IPv4 doit être jugée sur la base de preuves opérationnelles

La location IPv4 commence souvent par une question simple : Ce fournisseur peut-il nous fournir les adresses ? Mais pour les entreprises qui dépendent de l’IPv4 pour l’hébergement, le VPN, le SaaS, le cloud, les télécommunications, la sécurité, la livraison d’e-mails ou les plateformes destinées aux clients, cette question ne suffit pas. Une meilleure question est : Cette structure IPv4 peut-elle prouver qu’elle fonctionne sur le plan opérationnel ? Related Posts How i.lease Simplifies IPv4 Leasing Across Multiple RIR Regions In today’s Internet infrastructure economy, IPv4 address leasing has become a critical operational strategy for enterprises, cloud providers, and network Why Malaysia Is Becoming a Data Centre Hub for Cloud and AI Infrastructure Malaysia is becoming one of Southeast Asia’s most important data centre growth markets. Demand for cloud computing, artificial intelligence, enterprise Risk Placement in IPv4 Transactions: What Enterprises Should Know The IPv4 market has quietly evolved into a structured secondary asset class. As global IPv4 exhaustion continues, enterprises, ISPs, and .related-post {} .related-post .post-list { text-align: left; } .related-post .post-list .item { margin: 5px; padding: 10px; } .related-post .headline { font-size: 18px !important; color: #999999 !important; } .related-post .post-list .item .post_thumb { max-height: 220px; margin: 10px 0px; padding: 0px; display: block; } .related-post .post-list .item .post_title { font-size: 16px; color: #3f3f3f; margin: 10px 0px; padding: 0px; display: block; text-decoration: none; } .related-post .post-list .item .post_excerpt { font-size: 13px; color: #3f3f3f; margin: 10px 0px; padding: 0px; display: block; text-decoration: none; } @media only screen and (min-width: 1024px) { .related-post .post-list .item { width: 30%; } } @media only screen and (min-width: 768px) and (max-width: 1023px) { .related-post .post-list .item { width: 90%; } } @media only screen and (min-width: 0px) and (max-width: 767px) { .related-post .post-list .item { width: 90%; } }

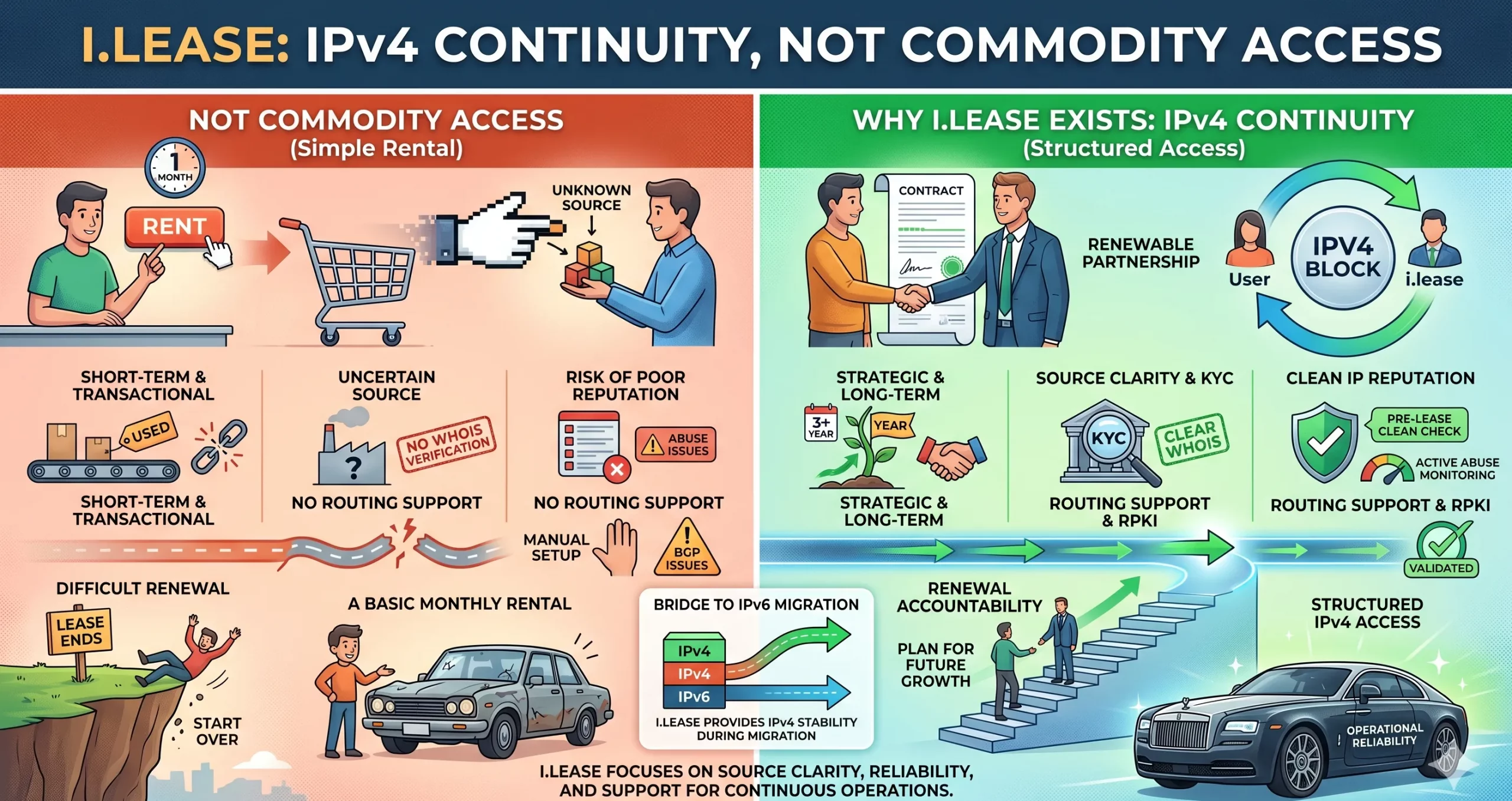

Risques liés au renouvellement d’IPv4 : quand le manque de responsabilisation se transforme en trahison du code en cours d’exécution

La plupart des entreprises entrent sur le marché IPv4 avec un objectif simple. Elles ont besoin d’adresses. Peut-être en ont-elles besoin pour l’hébergement. Peut-être en ont-elles besoin pour une infrastructure VPN. Peut-être en ont-elles besoin pour des services cloud, des plateformes SaaS, l’expansion télécom, des systèmes e-mail, des outils de cybersécurité ou des applications destinées aux clients. Elles recherchent donc un fournisseur IPv4. Elles comparent les prix. Elles vérifientRead more Related Posts How i.lease Simplifies IPv4 Leasing Across Multiple RIR Regions In today’s Internet infrastructure economy, IPv4 address leasing has become a critical operational strategy for enterprises, cloud providers, and network Why Malaysia Is Becoming a Data Centre Hub for Cloud and AI Infrastructure Malaysia is becoming one of Southeast Asia’s most important data centre growth markets. Demand for cloud computing, artificial intelligence, enterprise Understanding Operational Risk in IPv4 Address Markets IPv4 has long stopped being a simple technical identifier system. It has become a constrained, priced, and operationally embedded infrastructure .related-post {} .related-post .post-list { text-align: left; } .related-post .post-list .item { margin: 5px; padding: 10px; } .related-post .headline { font-size: 18px !important; color: #999999 !important; } .related-post .post-list .item .post_thumb { max-height: 220px; margin: 10px 0px; padding: 0px; display: block; } .related-post .post-list .item .post_title { font-size: 16px; color: #3f3f3f; margin: 10px 0px; padding: 0px; display: block; text-decoration: none; } .related-post .post-list .item .post_excerpt { font-size: 13px; color: #3f3f3f; margin: 10px 0px; padding: 0px; display: block; text-decoration: none; } @media only screen and (min-width: 1024px) { .related-post .post-list .item { width: 30%; } } @media only screen and (min-width: 768px) and (max-width: 1023px) { .related-post .post-list .item { width: 90%; } } @media only screen and (min-width: 0px) and (max-width: 767px) { .related-post .post-list .item { width: 90%; } }

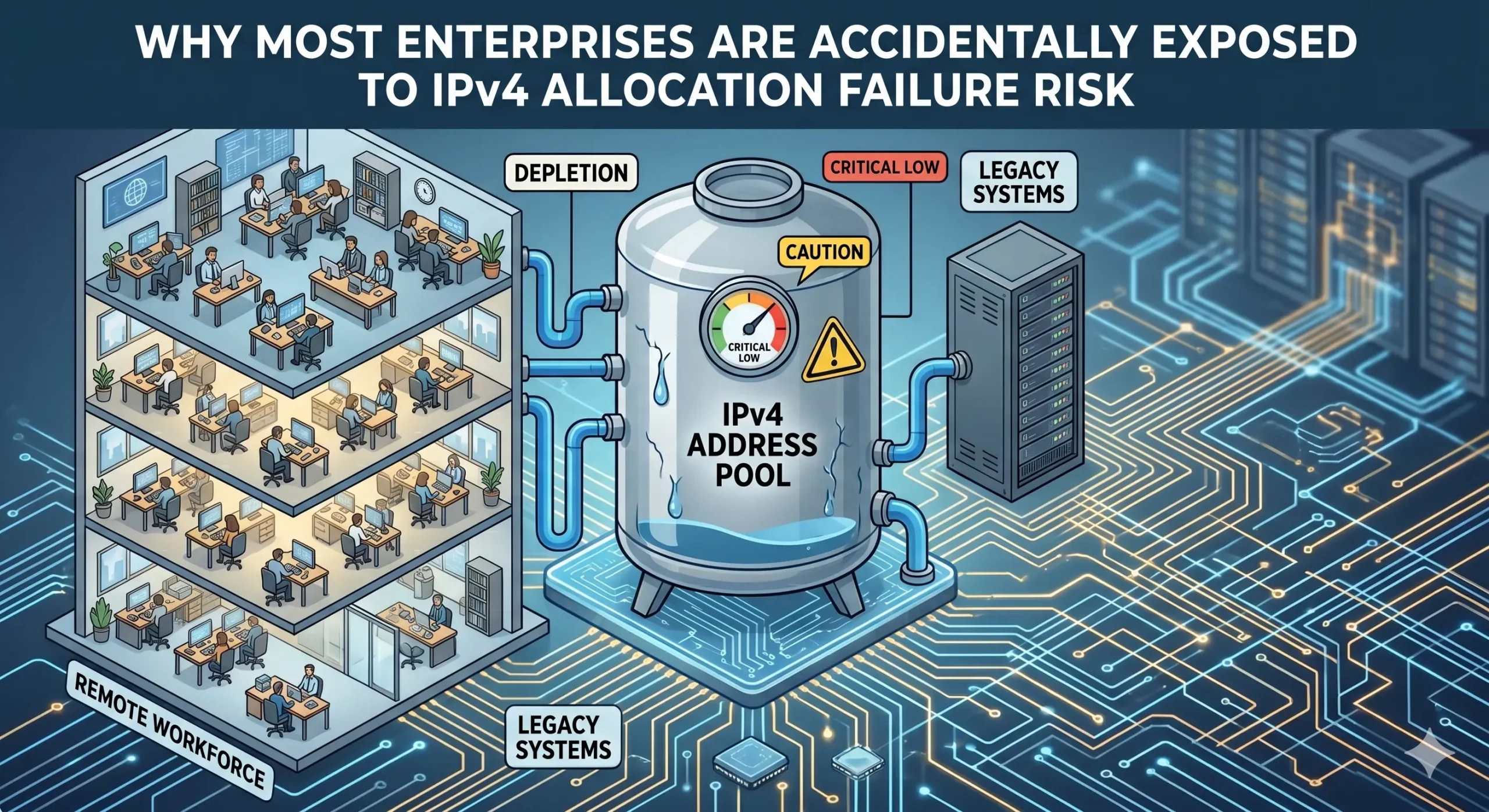

Pourquoi la plupart des entreprises sont exposées accidentellement au risque d’échec d’attribution d’adresse IPv4

La rareté de l’IPv4 est largement comprise. Ce que de nombreuses entreprises sous-estiment encore, c’est le risque de continuité lié à la manière dont les ressources d’adressage sont gouvernées et maintenues. Les entreprises maintiennent souvent une utilisation opérationnelle des ressources IPv4 sans disposer d’une visibilité complète sur les conditions de continuité qui soutiennent ces allocations. La dépendance croissante à la location, aux transferts et aux infrastructures gérées par desRead more Related Posts How i.lease Simplifies IPv4 Leasing Across Multiple RIR Regions In today’s Internet infrastructure economy, IPv4 address leasing has become a critical operational strategy for enterprises, cloud providers, and network Why Malaysia Is Becoming a Data Centre Hub for Cloud and AI Infrastructure Malaysia is becoming one of Southeast Asia’s most important data centre growth markets. Demand for cloud computing, artificial intelligence, enterprise Risk Placement in IPv4 Transactions: What Enterprises Should Know The IPv4 market has quietly evolved into a structured secondary asset class. As global IPv4 exhaustion continues, enterprises, ISPs, and .related-post {} .related-post .post-list { text-align: left; } .related-post .post-list .item { margin: 5px; padding: 10px; } .related-post .headline { font-size: 18px !important; color: #999999 !important; } .related-post .post-list .item .post_thumb { max-height: 220px; margin: 10px 0px; padding: 0px; display: block; } .related-post .post-list .item .post_title { font-size: 16px; color: #3f3f3f; margin: 10px 0px; padding: 0px; display: block; text-decoration: none; } .related-post .post-list .item .post_excerpt { font-size: 13px; color: #3f3f3f; margin: 10px 0px; padding: 0px; display: block; text-decoration: none; } @media only screen and (min-width: 1024px) { .related-post .post-list .item { width: 30%; } } @media only screen and (min-width: 768px) and (max-width: 1023px) { .related-post .post-list .item { width: 90%; } } @media only screen and (min-width: 0px) and (max-width: 767px) { .related-post .post-list .item { width: 90%; } }