مشكلات عناوين IP الشائعة وحلولها 2024

في عالم اليوم المترابط، تعمل عنونة IP كأساس للاتصال عبر الإنترنت والشبكات المحلية. ومع ذلك، مع انتشار الأجهزة وتعقيد تكوينات الشبكة، غالبًا ما تواجه المؤسسات تحديات مختلفة تتعلق بعنونة بروتوكول الإنترنت. في منشور المدونة هذا، سنستكشف بعض المشكلات الشائعة المتعلقة بعنونة بروتوكول الإنترنت التي تواجهها الشركات والأفراد، إلى جانب الحلول العملية للتغلب عليها.

Table of Contents

فهم عناوين IP:

قبل الخوض في المشاكل والحلول المحددة، من الضروري فهم أساسيات عنونة بروتوكول الإنترنت. عنوان بروتوكول الإنترنت، أو عنوان بروتوكول الإنترنت، هو تسمية رقمية مخصصة لكل جهاز متصل بالشبكة. وهو يمكّن الأجهزة من التواصل مع بعضها البعض ويسهل تبادل حزم البيانات عبر الشبكات. تصنف عناوين IP إلى نوعين رئيسيين: IPv4 و IPv6، ولكل منهما خصائصه وقيوده الفريدة.

مشكلات عناوين IP الشائعة:

استنفاد عنوان IP:

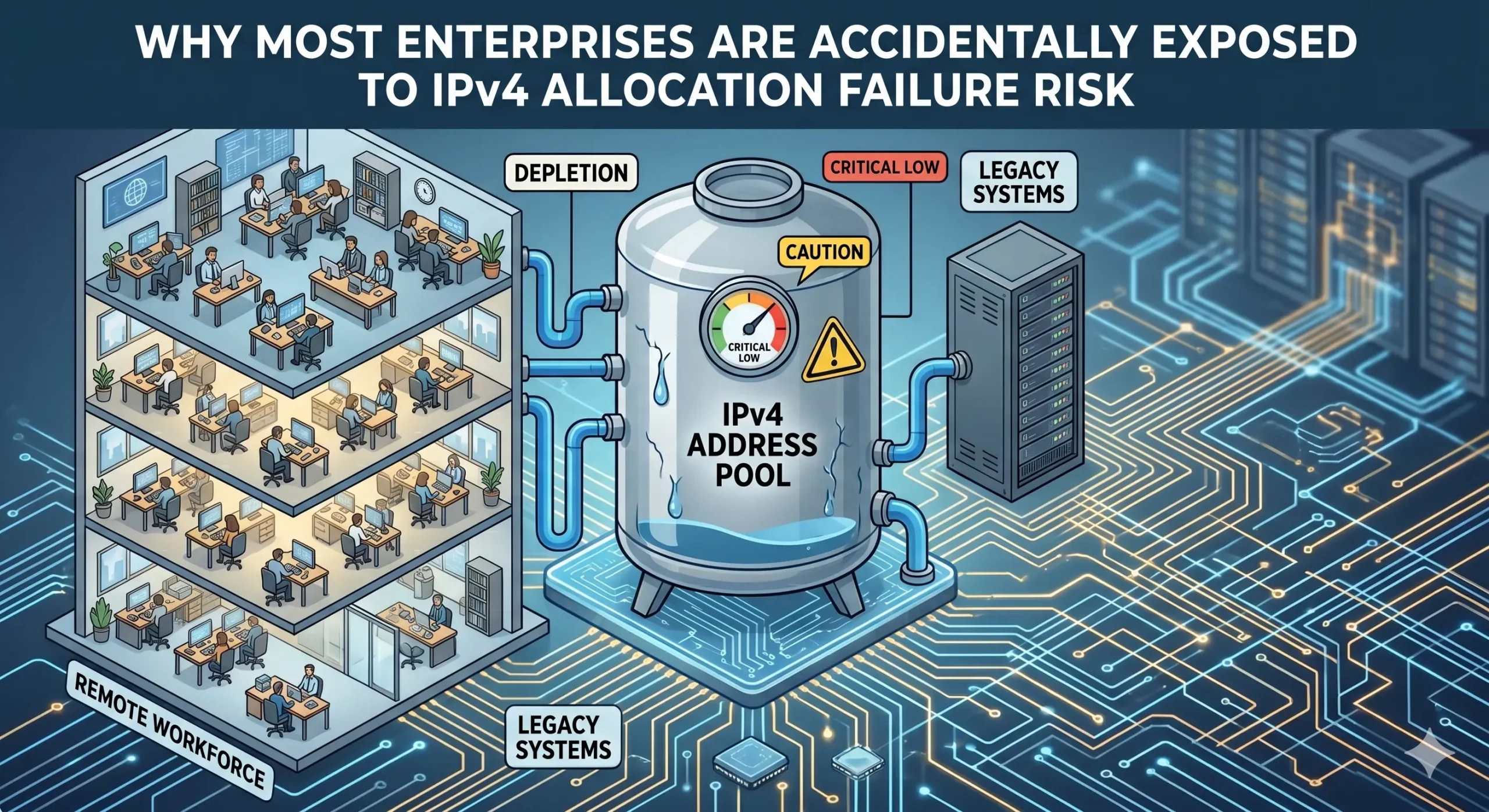

مع النمو السريع للأجهزة المتصلة بالإنترنت، استنفد المعروض من عناوين IPv4 المتاحة بشكل كبير، مما أدى إلى استنفاد العناوين.

الحل: الانتقال إلى IPv6، الذي يوفر مجموعة غير محدودة تقريباً من عناوين IP لاستيعاب الطلب المتزايد.

تعارضات عناوين IP:

تحدث تعارضات عناوين IP عندما يتم تعيين نفس عنوان IP لجهازين على نفس الشبكة، مما يؤدي إلى حدوث مشاكل في الاتصال وانقطاع الشبكة.

الحل: تنفيذ ممارسات الإدارة السليمة للشبكة، مثل استخدام بروتوكول تهيئة المضيف الديناميكي (DHCP) لتعيين عناوين IP فريدة للأجهزة تلقائياً ومراجعة الشبكة بانتظام بحثاً عن أي تعارضات.

تحديات الشبكات الفرعية:

تتضمن الشبكات الفرعية تقسيم شبكة كبيرة إلى شبكات فرعية أصغر وأكثر قابلية للإدارة. ومع ذلك، يمكن أن يؤدي التقسيم غير السليم للشبكات الفرعية إلى عدم كفاءة الشبكة وازدحامها.

الحل: قم بتخطيط وتصميم مخططات الشبكات الفرعية بعناية، مع مراعاة عوامل مثل حجم الشبكة والموقع الجغرافي ومتطلبات قابلية التوسع المستقبلية.

سوء تهيئة عنوان IP:

يمكن أن تؤدي عمليات التكوين الخاطئة، مثل تعيينات عناوين IP غير الصحيحة أو أقنعة الشبكة الفرعية إلى تعطيل الاتصال بالشبكة وتؤدي إلى ثغرات أمنية.

الحل: قم بتنفيذ ممارسات قوية لإدارة تكوين الشبكة، بما في ذلك عمليات التدقيق المنتظمة والتوثيق والتحقق من صحة التعيينات، لضمان دقة تعيينات وتكوينات عناوين IP

انتحال عنوان IP

ينطوي انتحال عنوان IP على تزوير عنوان IP المصدر لحزم الشبكة لخداع المستلمين والوصول غير المصرح به إلى الشبكات.

الحل: نشر أنظمة كشف الاختراق والوقاية منه (IDPS) لاكتشاف ومنع حركة مرور بروتوكول الإنترنت المخادعة وحظرها، إلى جانب تطبيق آليات مصادقة قوية لمنع الوصول غير المصرح به.

حلول عملية لعناوين IP:

اعتماد IPv6:

يمكّن الانتقال إلى الإصدار السادس من بروتوكول الإنترنت IPv6 المؤسسات من حماية شبكاتها في المستقبل والتغلب على قيود استنفاد عنوان IPv4.

تشجيع اعتماد الإصدار السادس من بروتوكول الإنترنت (IPv6) من خلال التعليم والتدريب والتعاون مع مزودي خدمة الإنترنت (ISPs) وبائعي معدات الشبكة.

أتمتة الشبكة:

تنفيذ أدوات وحلول التشغيل الآلي للشبكة لتبسيط عمليات إدارة عناوين بروتوكول الإنترنت وأتمتة المهام المتكررة وتقليل مخاطر الخطأ البشري.

استفد من تقنيات مثل الشبكات المعرفة بالبرمجيات (SDN) ومنصات تنسيق الشبكات لأتمتة توفير عناوين IP وتكوينها ومراقبتها.

حلول إدارة عناوين IP (IPAM):

استثمر في حلول إدارة عناوين IPAM التي توفر إدارة مركزية والتحكم في تعيينات عناوين IP والشبكات الفرعية وتكامل نظام أسماء النطاقات (DNS).

اختر حلول إدارة عناوين IPAM التي توفر قابلية التوسع والمرونة والدعم لكل من نظامي عناوين IPv4 و IPv6.

عناوين IP باختصار

Articles connexes

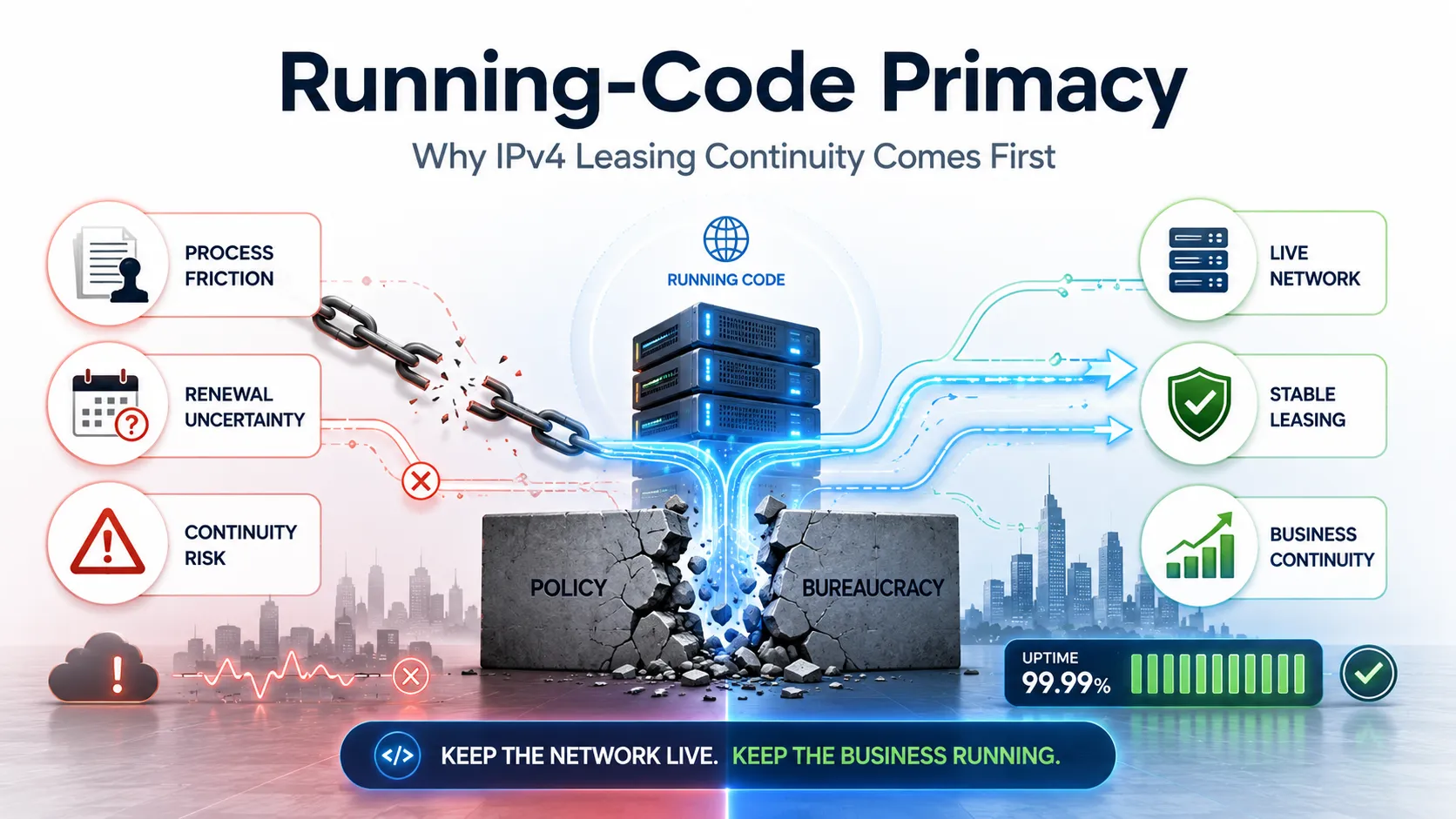

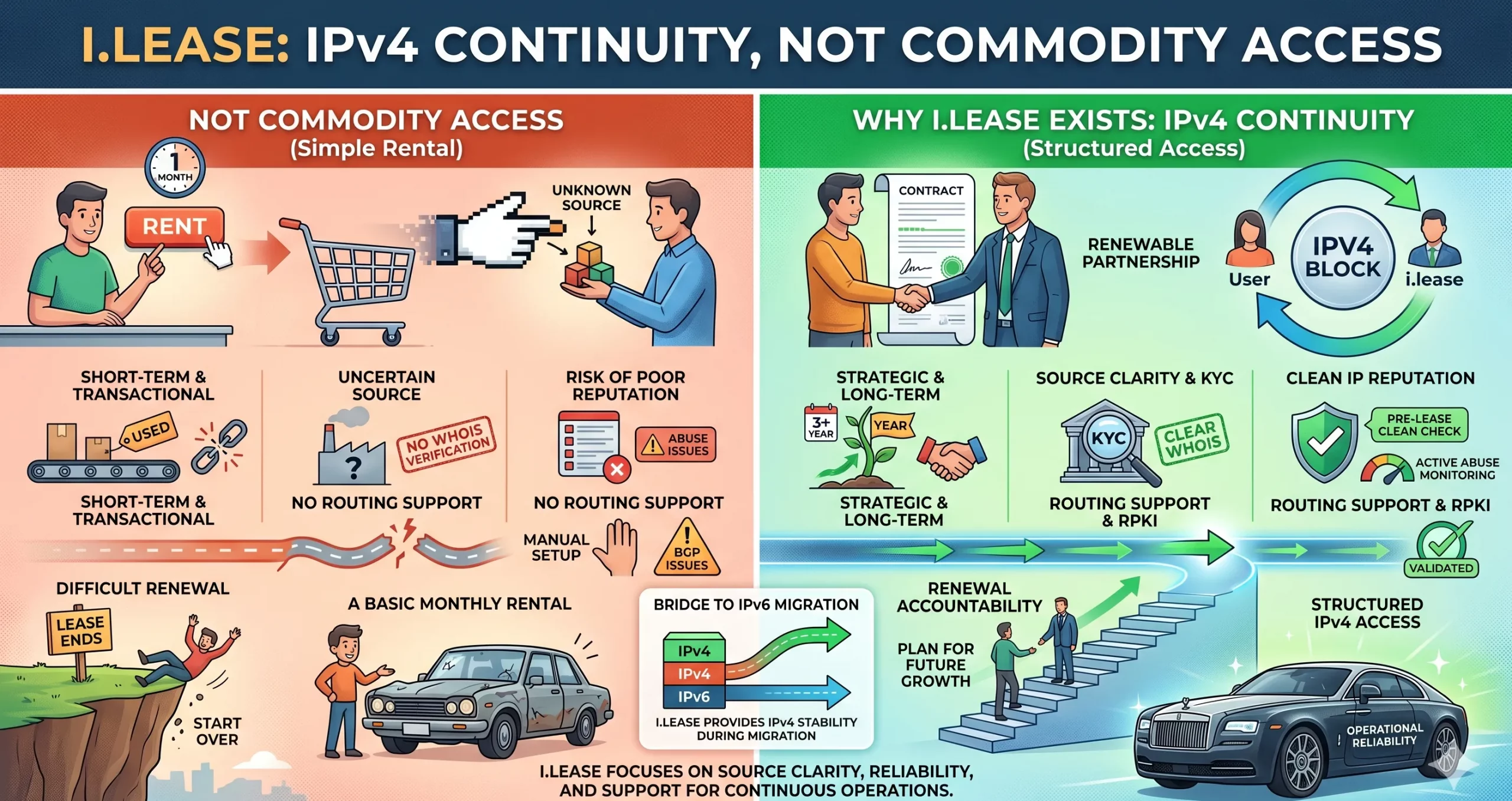

Primauté du code en cours d’exécution : pourquoi la location d’adresses IPv4 doit être jugée sur la base de preuves opérationnelles

La location IPv4 commence souvent par une question simple : Ce fournisseur peut-il nous fournir les adresses ? Mais pour les entreprises qui dépendent de l’IPv4 pour l’hébergement, le VPN, le SaaS, le cloud, les télécommunications, la sécurité, la livraison d’e-mails ou les plateformes destinées aux clients, cette question ne suffit pas. Une meilleure question est : Cette structure IPv4 peut-elle prouver qu’elle fonctionne sur le plan opérationnel ? Related Posts Risk Placement in IPv4 Transactions: What Enterprises Should Know The IPv4 market has quietly evolved into a structured secondary asset class. As global IPv4 exhaustion continues, enterprises, ISPs, and Understanding Operational Risk in IPv4 Address Markets IPv4 has long stopped being a simple technical identifier system. It has become a constrained, priced, and operationally embedded infrastructure Por qué la mayoría de las empresas están expuestas accidentalmente al riesgo de fallo en la asignación de IPv4 La escasez de IPv4 es ampliamente comprendida. Lo que muchas empresas aún subestiman es el riesgo de continuidad relacionado con .related-post {} .related-post .post-list { text-align: left; } .related-post .post-list .item { margin: 5px; padding: 10px; } .related-post .headline { font-size: 18px !important; color: #999999 !important; } .related-post .post-list .item .post_thumb { max-height: 220px; margin: 10px 0px; padding: 0px; display: block; } .related-post .post-list .item .post_title { font-size: 16px; color: #3f3f3f; margin: 10px 0px; padding: 0px; display: block; text-decoration: none; } .related-post .post-list .item .post_excerpt { font-size: 13px; color: #3f3f3f; margin: 10px 0px; padding: 0px; display: block; text-decoration: none; } @media only screen and (min-width: 1024px) { .related-post .post-list .item { width: 30%; } } @media only screen and (min-width: 768px) and (max-width: 1023px) { .related-post .post-list .item { width: 90%; } } @media only screen and (min-width: 0px) and (max-width: 767px) { .related-post .post-list .item { width: 90%; } }

Risques liés au renouvellement d’IPv4 : quand le manque de responsabilisation se transforme en trahison du code en cours d’exécution

La plupart des entreprises entrent sur le marché IPv4 avec un objectif simple. Elles ont besoin d’adresses. Peut-être en ont-elles besoin pour l’hébergement. Peut-être en ont-elles besoin pour une infrastructure VPN. Peut-être en ont-elles besoin pour des services cloud, des plateformes SaaS, l’expansion télécom, des systèmes e-mail, des outils de cybersécurité ou des applications destinées aux clients. Elles recherchent donc un fournisseur IPv4. Elles comparent les prix. Elles vérifientRead more Related Posts How i.lease Simplifies IPv4 Leasing Across Multiple RIR Regions In today’s Internet infrastructure economy, IPv4 address leasing has become a critical operational strategy for enterprises, cloud providers, and network Risk Placement in IPv4 Transactions: What Enterprises Should Know The IPv4 market has quietly evolved into a structured secondary asset class. As global IPv4 exhaustion continues, enterprises, ISPs, and Understanding Operational Risk in IPv4 Address Markets IPv4 has long stopped being a simple technical identifier system. It has become a constrained, priced, and operationally embedded infrastructure .related-post {} .related-post .post-list { text-align: left; } .related-post .post-list .item { margin: 5px; padding: 10px; } .related-post .headline { font-size: 18px !important; color: #999999 !important; } .related-post .post-list .item .post_thumb { max-height: 220px; margin: 10px 0px; padding: 0px; display: block; } .related-post .post-list .item .post_title { font-size: 16px; color: #3f3f3f; margin: 10px 0px; padding: 0px; display: block; text-decoration: none; } .related-post .post-list .item .post_excerpt { font-size: 13px; color: #3f3f3f; margin: 10px 0px; padding: 0px; display: block; text-decoration: none; } @media only screen and (min-width: 1024px) { .related-post .post-list .item { width: 30%; } } @media only screen and (min-width: 768px) and (max-width: 1023px) { .related-post .post-list .item { width: 90%; } } @media only screen and (min-width: 0px) and (max-width: 767px) { .related-post .post-list .item { width: 90%; } }

Pourquoi la plupart des entreprises sont exposées accidentellement au risque d’échec d’attribution d’adresse IPv4

La rareté de l’IPv4 est largement comprise. Ce que de nombreuses entreprises sous-estiment encore, c’est le risque de continuité lié à la manière dont les ressources d’adressage sont gouvernées et maintenues. Les entreprises maintiennent souvent une utilisation opérationnelle des ressources IPv4 sans disposer d’une visibilité complète sur les conditions de continuité qui soutiennent ces allocations. La dépendance croissante à la location, aux transferts et aux infrastructures gérées par desRead more Related Posts ¿Qué es un operador de red? Cómo los operadores de red brindan conectividad en el Reino Unido, Estados Unidos y Canadá. Un operador de red es una organización que construye, gestiona u opera la infraestructura utilizada para mover datos entre usuarios, ¿Qué es el agotamiento de direcciones IPv4? IPv4 es la versión inicial del Protocolo de Internet (IP), capaz de generar 4.300 millones de posibles direcciones IPv4. Sin How i.lease Simplifies IPv4 Leasing Across Multiple RIR Regions In today’s Internet infrastructure economy, IPv4 address leasing has become a critical operational strategy for enterprises, cloud providers, and network .related-post {} .related-post .post-list { text-align: left; } .related-post .post-list .item { margin: 5px; padding: 10px; } .related-post .headline { font-size: 18px !important; color: #999999 !important; } .related-post .post-list .item .post_thumb { max-height: 220px; margin: 10px 0px; padding: 0px; display: block; } .related-post .post-list .item .post_title { font-size: 16px; color: #3f3f3f; margin: 10px 0px; padding: 0px; display: block; text-decoration: none; } .related-post .post-list .item .post_excerpt { font-size: 13px; color: #3f3f3f; margin: 10px 0px; padding: 0px; display: block; text-decoration: none; } @media only screen and (min-width: 1024px) { .related-post .post-list .item { width: 30%; } } @media only screen and (min-width: 768px) and (max-width: 1023px) { .related-post .post-list .item { width: 90%; } } @media only screen and (min-width: 0px) and (max-width: 767px) { .related-post .post-list .item { width: 90%; } }