ما هي شبكة IP الفرعية؟ مقدمة شاملة

يعد فهم الشبكات الفرعية لعناوين IP أمراً ضرورياً لتصميم شبكات فعالة وقابلة للتطوير. تسمح الشبكات الفرعية لمسؤولي الشبكة بتقسيم نطاق عنوان IP واحد إلى شبكات فرعية أصغر وأكثر قابلية للإدارة، مما يتيح تنظيم أفضل لموارد الشبكة وتخصيص عناوين IP بكفاءة. في هذه المقالة، سنقدم مقدمة شاملة عن تقسيم الشبكات الفرعية لبروتوكول الإنترنت (IP)، حيث سنغطي مفاهيمها الأساسية وفوائدها وتطبيقاتها العملية.

Table of Contents

قبل الخوض في الشبكات الفرعية، دعونا نراجع أساسيات عناوين IP.

فهم عناوين IP

عنوان IP هو معرف رقمي فريد يتم تعيينه لكل جهاز متصل بالشبكة. تتكون عناوين IPv4، وهو النوع الأكثر استخدامًا من عناوين IP، من أربع مجموعات من الأرقام مفصولة بنقاط (على سبيل المثال، 192.168.1.1.1). وتتراوح كل مجموعة من الأرقام من 0 إلى 255، وهي تمثل أجزاء مختلفة من العنوان.

والآن، دعنا ننتقل إلى موضوعنا الرئيسي: الشبكة الفرعية.

ما هي الشبكة الفرعية ل IP

التقسيم إلى شبكات فرعية هي عملية تقسيم نطاق عنوان IP كبير، أو شبكة، إلى شبكات فرعية أصغر وأكثر قابلية للإدارة أو شبكات فرعية. يسمح ذلك للمؤسسات بتحسين البنية التحتية للشبكة من خلال تقسيم الأجهزة إلى مجموعات منطقية بناءً على عوامل مثل الموقع أو الوظيفة أو القسم. تساعد الشبكات الفرعية على تقليل ازدحام الشبكة وتحسين الأمان وتبسيط مهام إدارة الشبكة.

فوائد الشبكة الفرعية:

التخصيص الفعال للعناوين

تمكّن الشبكات الفرعية المؤسسات من تخصيص عناوين IP بشكل أكثر كفاءة من خلال تقسيم مساحة العنوان الكبيرة إلى شبكات فرعية أصغر وأكثر استهدافاً. وهذا يقلل من إهدار عناوين IP ويضمن حصول كل جهاز على عنوان مناسب ضمن شبكته الفرعية.

أداء الشبكة المحسّن

من خلال تقليل حجم نطاقات البث وتقسيم حركة المرور إلى شبكات فرعية أصغر، تساعد الشبكات الفرعية على تقليل ازدحام الشبكة وتحسين أداء الشبكة بشكل عام. يسمح ذلك بنقل البيانات بشكل أسرع واستخدام أفضل للنطاق الترددي.

تحسين الأمن السيبراني

تعمل الشبكات الفرعية على تعزيز أمن الشبكة من خلال عزل موارد الشبكة الحساسة أو الحرجة داخل الشبكات الفرعية الخاصة بها. وهذا يحد من نطاق الاختراقات الأمنية المحتملة ويساعد على احتواء تهديدات الشبكة، مثل البرمجيات الخبيثة أو محاولات الوصول غير المصرح بها.

إدارة مبسطة للشبكة

تعمل الشبكة الفرعية على تبسيط مهام إدارة الشبكة من خلال تنظيم الأجهزة في مجموعات منطقية استناداً إلى تعيينات الشبكة الفرعية الخاصة بها. وهذا يجعل من الأسهل تكوين أجهزة الشبكة واستكشاف أخطائها وإصلاحها، وتتبع استخدام عنوان IP، وتنفيذ نُهج وقواعد الشبكة.

المفاهيم الرئيسية في الشبكة الفرعية ل IP

قناع الشبكة الفرعية: قناع الشبكة الفرعية هو رقم ثنائي مكون من 32 بت يحدد حدود الشبكة الفرعية ضمن نطاق عنوان IP. يتكون من سلسلة من الأرقام الثنائية المتتالية 1، متبوعة بسلسلة من الأرقام الثنائية المتتالية 0. يتم تطبيق قناع الشبكة الفرعية على عنوان IP باستخدام عملية “توافق بت” لتحديد أجزاء الشبكة والمضيف من العنوان.

حجم الشبكة الفرعية: يتم تحديد حجم الشبكة الفرعية من خلال عدد عناوين IP المتاحة ضمن نطاق الشبكة الفرعية. تستوعب الشبكات الفرعية الأكبر عددًا أكبر من الأجهزة ولكنها قد تؤدي إلى إهدار أكبر للعناوين، بينما تحافظ الشبكات الفرعية الأصغر على العناوين ولكنها قد تحد من قابلية التوسع.

تدوين CIDR: يعد ترميز التوجيه بين النطاقات (CIDR) تمثيل مضغوط لنطاقات عناوين IP التي تتضمن عنوان الشبكة وقناع الشبكة الفرعية. يستخدم ترميز CIDR شرطة مائلة للأمام متبوعة برقم للإشارة إلى عدد البتات في قناع الشبكة الفرعية (على سبيل المثال، 192.168.1.0.0/24).

التطبيقات العملية للشبكات الفرعية

شبكات الشركات: تُستخدم الشبكات الفرعية بشكل شائع في شبكات الشركات لتقسيم نطاقات العناوين الكبيرة إلى شبكات فرعية أصغر للأقسام أو الطوابق أو المواقع المختلفة. هذا يحسن أداء الشبكة ويعزز الأمان ويبسط إدارة الشبكة.

مزودو خدمة الإنترنت (ISPs): يستخدم مزودو خدمات الإنترنت الشبكات الفرعية لتخصيص نطاقات عناوين IP لعملائهم بشكل أكثر كفاءة. من خلال تخصيص شبكات فرعية لعناوينهم، يمكن لمقدمي خدمات الإنترنت استيعاب المزيد من العملاء وتقليل إهدار عناوين IP.

مراكز البيانات: في بيئات مراكز البيانات، تساعد الشبكات الفرعية في تنظيم الخوادم وأجهزة الشبكة في مجموعات منطقية بناءً على أدوارها أو وظائفها. وهذا يسهل تخصيص الموارد بكفاءة، وموازنة الأحمال، والتسامح مع الأخطاء.

الحوسبة السحابية: تُعد الشبكات الفرعية ضرورية في بيئات الحوسبة السحابية لإنشاء شبكات خاصة افتراضية (VPN)، وعزل أعباء العمل، وفرض سياسات أمان الشبكة. تسمح الشبكات الفرعية لمزودي الخدمات السحابية بتقسيم بنيتهم التحتية وتقديم حلول شبكات مخصصة للعملاء.

تحديد شبكة IP الفرعية في موجز

باختصار، تعد الشبكات الفرعية لبروتوكول الإنترنت (IP) مفهومًا أساسيًا في الشبكات يلعب دورًا حاسمًا في تحسين البنية التحتية للشبكة وتعزيز الأمن وتبسيط إدارة الشبكة. من خلال فهم مبادئ الشبكات الفرعية وتطبيقاتها العملية، يمكن لمسؤولي الشبكات تصميم شبكات قابلة للتطوير وفعالة ومرنة تلبي الاحتياجات المتطورة لمؤسساتهم. سواء كنت تقوم بتكوين شبكة مكتبية صغيرة أو تدير مركز بيانات واسع النطاق، فإن إتقان الشبكات الفرعية لبروتوكول الإنترنت أمر ضروري لبناء بيئات شبكة قوية وموثوقة.

هل أنت مهتم بمعرفة المزيد عن عناوين IP؟ أو هل تريد استئجار عنوان IP؟ اتصل بنا الآن!

Articles connexes

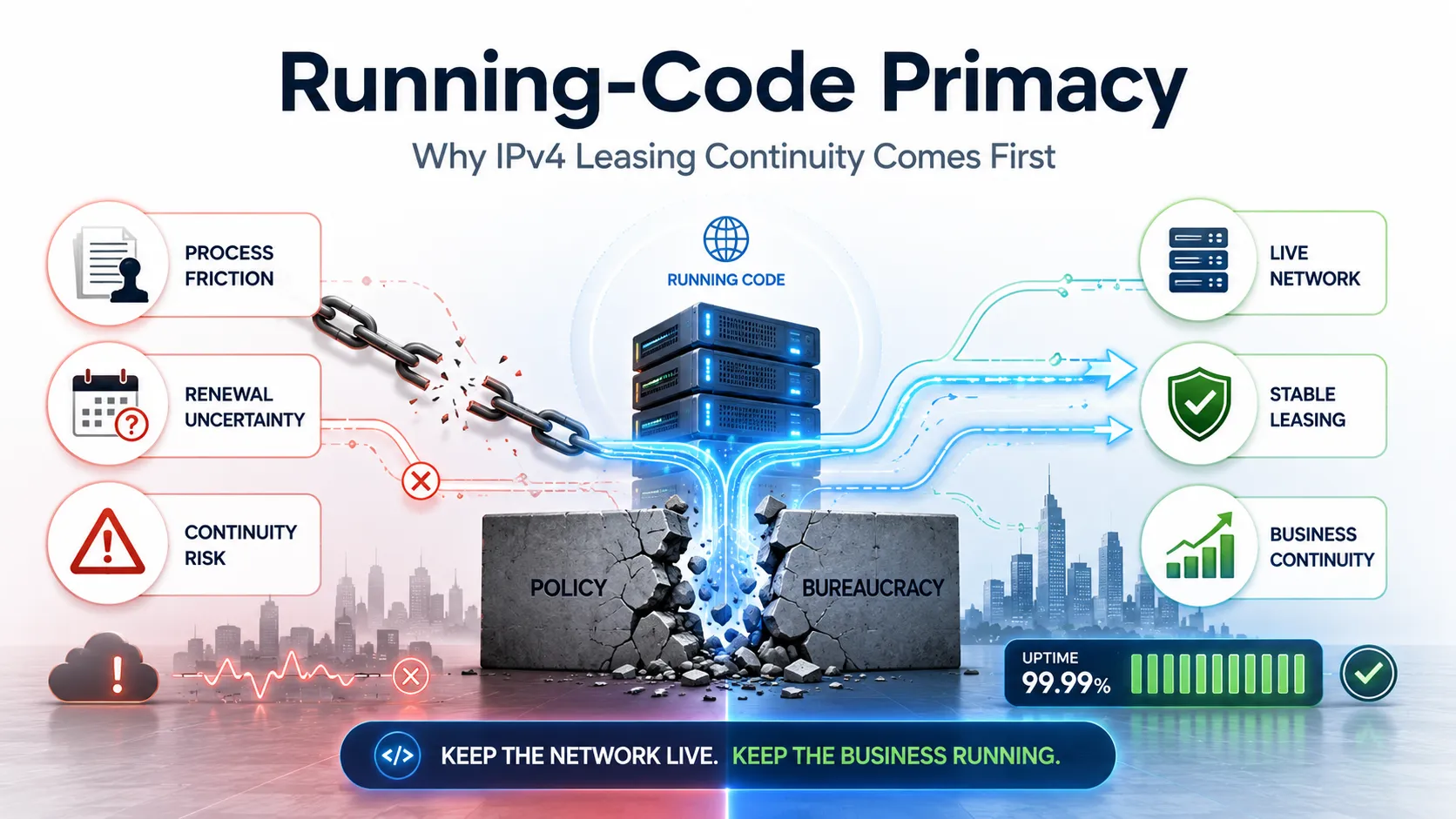

Primauté du code en cours d’exécution : pourquoi la location d’adresses IPv4 doit être jugée sur la base de preuves opérationnelles

La location IPv4 commence souvent par une question simple : Ce fournisseur peut-il nous fournir les adresses ? Mais pour les entreprises qui dépendent de l’IPv4 pour l’hébergement, le VPN, le SaaS, le cloud, les télécommunications, la sécurité, la livraison d’e-mails ou les plateformes destinées aux clients, cette question ne suffit pas. Une meilleure question est : Cette structure IPv4 peut-elle prouver qu’elle fonctionne sur le plan opérationnel ? Related Posts Risk Placement in IPv4 Transactions: What Enterprises Should Know The IPv4 market has quietly evolved into a structured secondary asset class. As global IPv4 exhaustion continues, enterprises, ISPs, and Understanding Operational Risk in IPv4 Address Markets IPv4 has long stopped being a simple technical identifier system. It has become a constrained, priced, and operationally embedded infrastructure Por qué la mayoría de las empresas están expuestas accidentalmente al riesgo de fallo en la asignación de IPv4 La escasez de IPv4 es ampliamente comprendida. Lo que muchas empresas aún subestiman es el riesgo de continuidad relacionado con .related-post {} .related-post .post-list { text-align: left; } .related-post .post-list .item { margin: 5px; padding: 10px; } .related-post .headline { font-size: 18px !important; color: #999999 !important; } .related-post .post-list .item .post_thumb { max-height: 220px; margin: 10px 0px; padding: 0px; display: block; } .related-post .post-list .item .post_title { font-size: 16px; color: #3f3f3f; margin: 10px 0px; padding: 0px; display: block; text-decoration: none; } .related-post .post-list .item .post_excerpt { font-size: 13px; color: #3f3f3f; margin: 10px 0px; padding: 0px; display: block; text-decoration: none; } @media only screen and (min-width: 1024px) { .related-post .post-list .item { width: 30%; } } @media only screen and (min-width: 768px) and (max-width: 1023px) { .related-post .post-list .item { width: 90%; } } @media only screen and (min-width: 0px) and (max-width: 767px) { .related-post .post-list .item { width: 90%; } }

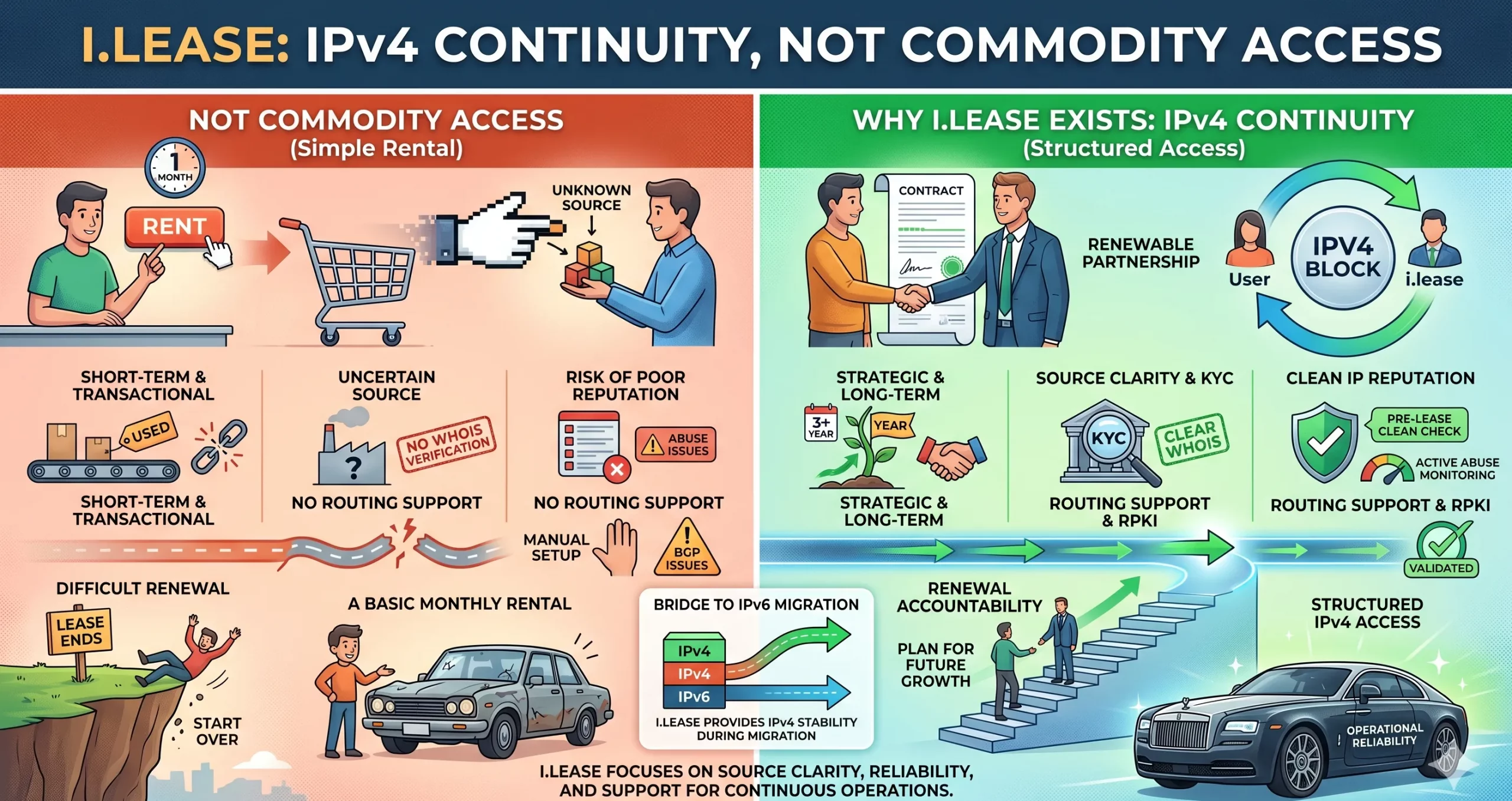

Risques liés au renouvellement d’IPv4 : quand le manque de responsabilisation se transforme en trahison du code en cours d’exécution

La plupart des entreprises entrent sur le marché IPv4 avec un objectif simple. Elles ont besoin d’adresses. Peut-être en ont-elles besoin pour l’hébergement. Peut-être en ont-elles besoin pour une infrastructure VPN. Peut-être en ont-elles besoin pour des services cloud, des plateformes SaaS, l’expansion télécom, des systèmes e-mail, des outils de cybersécurité ou des applications destinées aux clients. Elles recherchent donc un fournisseur IPv4. Elles comparent les prix. Elles vérifientRead more Related Posts How i.lease Simplifies IPv4 Leasing Across Multiple RIR Regions In today’s Internet infrastructure economy, IPv4 address leasing has become a critical operational strategy for enterprises, cloud providers, and network Risk Placement in IPv4 Transactions: What Enterprises Should Know The IPv4 market has quietly evolved into a structured secondary asset class. As global IPv4 exhaustion continues, enterprises, ISPs, and Understanding Operational Risk in IPv4 Address Markets IPv4 has long stopped being a simple technical identifier system. It has become a constrained, priced, and operationally embedded infrastructure .related-post {} .related-post .post-list { text-align: left; } .related-post .post-list .item { margin: 5px; padding: 10px; } .related-post .headline { font-size: 18px !important; color: #999999 !important; } .related-post .post-list .item .post_thumb { max-height: 220px; margin: 10px 0px; padding: 0px; display: block; } .related-post .post-list .item .post_title { font-size: 16px; color: #3f3f3f; margin: 10px 0px; padding: 0px; display: block; text-decoration: none; } .related-post .post-list .item .post_excerpt { font-size: 13px; color: #3f3f3f; margin: 10px 0px; padding: 0px; display: block; text-decoration: none; } @media only screen and (min-width: 1024px) { .related-post .post-list .item { width: 30%; } } @media only screen and (min-width: 768px) and (max-width: 1023px) { .related-post .post-list .item { width: 90%; } } @media only screen and (min-width: 0px) and (max-width: 767px) { .related-post .post-list .item { width: 90%; } }

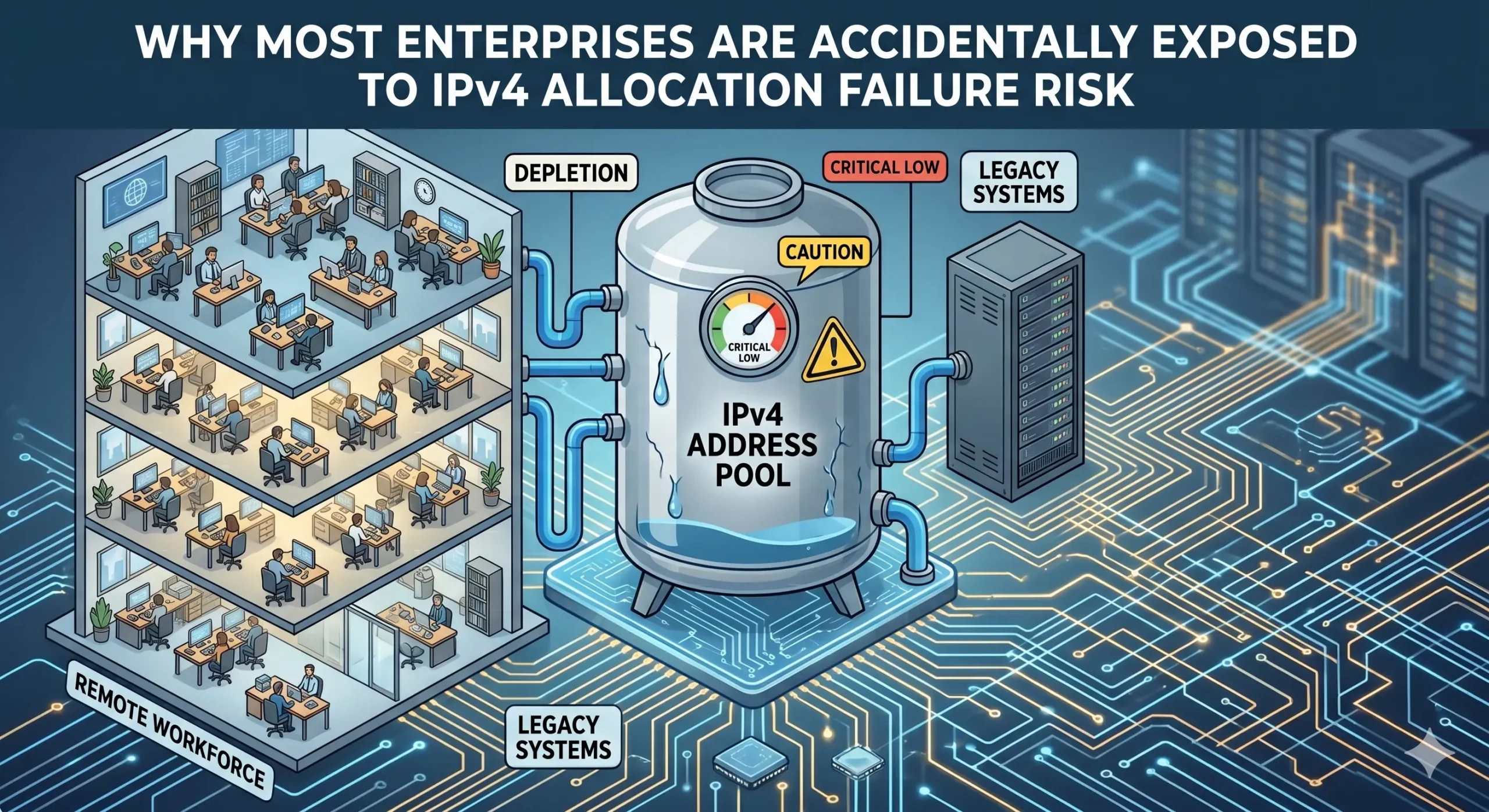

Pourquoi la plupart des entreprises sont exposées accidentellement au risque d’échec d’attribution d’adresse IPv4

La rareté de l’IPv4 est largement comprise. Ce que de nombreuses entreprises sous-estiment encore, c’est le risque de continuité lié à la manière dont les ressources d’adressage sont gouvernées et maintenues. Les entreprises maintiennent souvent une utilisation opérationnelle des ressources IPv4 sans disposer d’une visibilité complète sur les conditions de continuité qui soutiennent ces allocations. La dépendance croissante à la location, aux transferts et aux infrastructures gérées par desRead more Related Posts ¿Qué es un operador de red? Cómo los operadores de red brindan conectividad en el Reino Unido, Estados Unidos y Canadá. Un operador de red es una organización que construye, gestiona u opera la infraestructura utilizada para mover datos entre usuarios, ¿Qué es el agotamiento de direcciones IPv4? IPv4 es la versión inicial del Protocolo de Internet (IP), capaz de generar 4.300 millones de posibles direcciones IPv4. Sin How i.lease Simplifies IPv4 Leasing Across Multiple RIR Regions In today’s Internet infrastructure economy, IPv4 address leasing has become a critical operational strategy for enterprises, cloud providers, and network .related-post {} .related-post .post-list { text-align: left; } .related-post .post-list .item { margin: 5px; padding: 10px; } .related-post .headline { font-size: 18px !important; color: #999999 !important; } .related-post .post-list .item .post_thumb { max-height: 220px; margin: 10px 0px; padding: 0px; display: block; } .related-post .post-list .item .post_title { font-size: 16px; color: #3f3f3f; margin: 10px 0px; padding: 0px; display: block; text-decoration: none; } .related-post .post-list .item .post_excerpt { font-size: 13px; color: #3f3f3f; margin: 10px 0px; padding: 0px; display: block; text-decoration: none; } @media only screen and (min-width: 1024px) { .related-post .post-list .item { width: 30%; } } @media only screen and (min-width: 768px) and (max-width: 1023px) { .related-post .post-list .item { width: 90%; } } @media only screen and (min-width: 0px) and (max-width: 767px) { .related-post .post-list .item { width: 90%; } }