What is a Firewall? Definition and Types of Firewalls

Cybersecurity is a top priority for individuals and organizations alike. Protecting networks and systems from unauthorized access is crucial as cyber threats evolve. One of the most fundamental tools for achieving this protection is a firewall. This article explores what a firewall is, how it works, and the different types of firewalls available.

Table of Contents

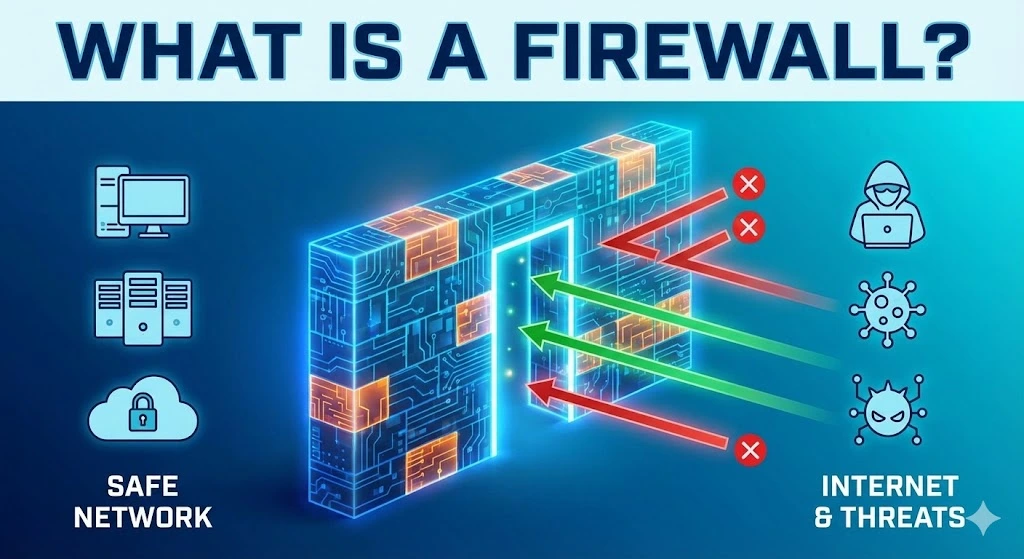

What is a Firewall?

A firewall is a security device or piece of software that monitors and controls incoming and outgoing network traffic based on predetermined security rules. Acting as a barrier between a trusted internal network and untrusted external networks, such as the Internet, a firewall’s primary purpose is to prevent unauthorized access while allowing legitimate communication to pass through.

How does a firewall work?

Firewalls work by analyzing network traffic and determining whether it should be allowed or blocked based on a set of rules. These rules can be configured to filter traffic by IP addresses, domain names, protocols, ports, or specific applications. By examining data packets, firewalls can make real-time decisions to protect the network from potential threats.

Types of Firewalls

There are several types of firewalls, each offering different levels of protection and functionality. Here are the most common types:

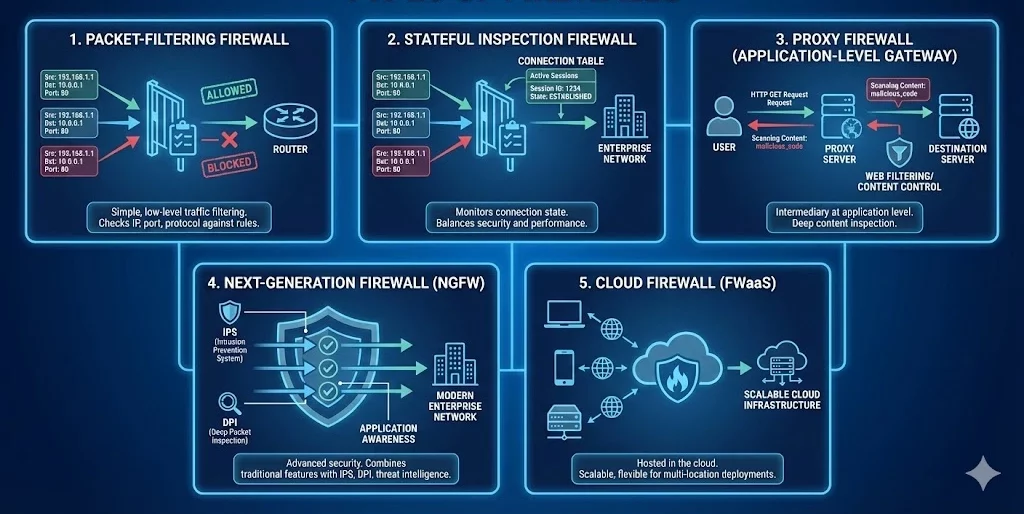

1. Packet-Filtering Firewall

Definition: A packet-filtering firewall is one of the oldest and simplest types of firewalls. It inspects individual data packets and compares them against a set of rules before allowing or blocking them.

How It Works: The firewall examines the source and destination IP addresses, port numbers, and protocol types of each packet. If the packet matches the firewall’s rules, it is allowed to pass; otherwise, it is blocked.

Use Case: Packet-filtering firewalls are commonly used in routers and are ideal for simple, low-level traffic filtering.

2. Stateful Inspection Firewall

Definition: A stateful inspection firewall, also known as a dynamic packet-filtering firewall, offers more advanced security than a packet-filtering firewall by monitoring the state of active connections.

How It Works: This firewall not only checks the header information of each packet but also keeps track of the state of network connections. It can determine whether a packet is part of an established session or an unsolicited request, allowing it to make more informed decisions.

Use Case: Stateful inspection firewalls are widely used in enterprise networks to provide a balance between security and performance.

3. Proxy Firewall

Definition: A proxy firewall, also known as an application-level gateway, acts as an intermediary between users and the internet by filtering traffic at the application level.

How It Works: The proxy firewall intercepts all requests from users and forwards them to the destination server. It examines the content of the data packets and applies security rules based on the application layer protocols (e.g., HTTP, FTP).

Use Case: Proxy firewalls are used in environments where deep inspection of application-level traffic is required, such as in web filtering and content control systems.

4. Next-Generation Firewall (NGFW)

Definition: A Next-Generation Firewall (NGFW) is an advanced type of firewall that combines traditional firewall capabilities with additional security features, such as intrusion prevention systems (IPS), deep packet inspection (DPI), and application awareness.

How It Works: NGFWs offer more granular control over network traffic by analyzing data packets at multiple layers (network, transport, and application) and incorporating threat intelligence to detect and block sophisticated cyberattacks.

Use Case: NGFWs are ideal for modern enterprise networks that require comprehensive security measures to protect against advanced threats.

5. Cloud Firewall

Definition: A cloud firewall, also known as a firewall-as-a-service (FWaaS), is a firewall that is hosted in the cloud rather than on-premises hardware.

How It Works: Cloud firewalls provide similar functionality to traditional firewalls but are delivered as a service. They are scalable and can be easily deployed across multiple locations or cloud environments.

Use Case: Cloud firewalls are suitable for organizations that rely on cloud-based infrastructure and need flexible, scalable security solutions.

Where to purchase firewall service

To purchase a firewall service, consider reputable vendors like Cisco, Palo Alto Networks, Fortinet, or Check Point for enterprise-grade solutions. For small to medium businesses, SonicWall and WatchGuard offer reliable options. Cloud-based firewalls are available from providers like Amazon Web Services (AWS), Microsoft Azure, and Google Cloud. Always compare features, pricing, and support before making a decision.

Firewalls are a critical component of network security, serving as the first line of defense against cyber threats. By understanding the different types of firewalls—packet-filtering, stateful inspection, proxy, next-generation, and cloud firewalls—you can make informed decisions about which firewall best suits your needs. Whether you’re protecting a small home network or a large enterprise infrastructure, implementing the right firewall is essential for safeguarding your digital assets.

Trusted IPv4 Leasing for Business Growth

Get enterprise-grade IPv4 space quickly, with seamless deployment and end-to-end management.

Get Started with i.leaseFAQs

Do I need a firewall if I have an antivirus?

Yes, you need both. They serve different purposes. A firewall acts as a gatekeeper, monitoring network traffic to block unauthorized access before it reaches your computer. Antivirus software scans files already inside your computer to detect and remove malware.

Does Windows 10/11 come with a built-in firewall?

Yes, modern Windows operating systems come with Microsoft Defender Firewall pre-installed and enabled by default. It provides solid protection for most home users. However, enterprise environments often require more advanced third-party solutions (NGFWs) for granular control.

Can a firewall block a specific website?

Yes. Most firewalls allow you to create “Access Control Rules” or “Blocklists” to prevent users on your network from visiting specific IP addresses or domain names. This is commonly used in offices to block social media or dangerous sites.

Why is my firewall blocking a program I trust?

Firewalls sometimes generate “false positives,” blocking legitimate software because its behavior looks suspicious (e.g., trying to access the internet unexpectedly). You can fix this by adding the program to the firewall’s “Allow list” or “Exclusions list” in your settings.

Related Posts

Short-term vs long-term IPv4 leasing

Facing IPv4 shortages, companies must weigh cost, speed, and network growth when choosing a lease plan. Short-term leasing lets you scale resources up or down easily, but costs more over time and offers less supply certainty. Long-term leasing provides stable pricing and more reliable access, yet makes it harder to adjust your setup as needs evolve. Introduction: Why leasing IPv4 addresses makes sense IPv4 has evolved from a technicalRead more Related Posts Short-term vs long-term IPv4 leasing Facing IPv4 shortages, companies must weigh cost, speed, and network growth when choosing a lease plan.Short-term leasing lets you scale Read more Why IPv4 scarcity drives economic value for operators IPv4 地址曾经只是互联网运行所需的基础资源。但在今天,它越来越像一种具有市场价格、可交易、可租赁的数字资产。造成这一变化的原因并不复杂:IPv4 的总量有限,而全球互联网对 IPv4 的需求并没有消失;与此同时,IPv6 虽然早已出现,但迁移进度依然缓慢。这三股力量叠加,正在重新塑造运营商对 IP 地址的看法,也改变了互联网基础设施的经济逻辑。原文将这点概括为“有限供给、持续需求与缓慢转型”,并指出这正在推动 IP 地址成为影响全球电信经济的可交易资产。 IPv4 稀缺并不是新问题 全球互联网至今仍大量依赖 IPv4。这个协议诞生于更早的时代,只能提供大约 43 亿个地址。这个数量在互联网初期似乎足够庞大,但在今天已经明显不够。原文指出,IANA 在 2011 年就已将最后一批大型 IPv4 Read more How much does a /24 IPv4 block cost in 2026? IPv4 scarcity continues to shape internet infrastructure, with /24 blocks still trading actively on global markets despite growing IPv6 adoption. Key Read more .related-post {} .related-post .post-list { text-align: left; } .related-post .post-list .item { margin: 5px; padding: 10px; } .related-post .headline { font-size: 18px !important; color: #999999 !important; } .related-post .post-list .item .post_thumb { max-height: 220px; margin: 10px 0px; padding: 0px; display: block; } .related-post .post-list .item .post_title { font-size: 16px; color: #3f3f3f; margin: 10px 0px; padding: 0px; display: block; text-decoration: none; } .related-post .post-list .item .post_excerpt { font-size: 13px; color: #3f3f3f; margin: 10px 0px; padding: 0px; display: block; text-decoration: none; } @media only screen and (min-width: 1024px) { .related-post .post-list .item { width: 30%; } } @media only screen and (min-width: 768px) and (max-width: 1023px) { .related-post .post-list .item { width: 90%; } } @media only screen and (min-width: 0px) and (max-width: 767px) { .related-post .post-list .item { width: 90%; } }

Why IPv4 scarcity drives economic value for operators

IPv4 地址曾经只是互联网运行所需的基础资源。但在今天,它越来越像一种具有市场价格、可交易、可租赁的数字资产。 造成这一变化的原因并不复杂:IPv4 的总量有限,而全球互联网对 IPv4 的需求并没有消失;与此同时,IPv6 虽然早已出现,但迁移进度依然缓慢。这三股力量叠加,正在重新塑造运营商对 IP 地址的看法,也改变了互联网基础设施的经济逻辑。原文将这点概括为“有限供给、持续需求与缓慢转型”,并指出这正在推动 IP 地址成为影响全球电信经济的可交易资产。 IPv4 稀缺并不是新问题 全球互联网至今仍大量依赖 IPv4。这个协议诞生于更早的时代,只能提供大约 43 亿个地址。这个数量在互联网初期似乎足够庞大,但在今天已经明显不够。原文指出,IANA 在 2011 年就已将最后一批大型 IPv4 地址区块分配给各区域注册机构,这成为互联网基础设施经济逻辑的转折点。 地址池耗尽之后,市场并没有停下来,而是开始适应。网络运营商、云服务商和电信企业不再只是把 IPv4 看成技术标识,而是把它视为一种有限资源,需要管理、分配、定价,甚至纳入财务优化的考量之中。 从技术资源走向经济资产 稀缺本身并不会自动带来价值,真正让 IPv4 变得有价值的,是它在现实世界中的持续需求。尽管 IPv6 已经存在,而且理论上更先进、地址空间也几乎无限,但大量旧系统、兼容性要求以及客户环境仍然依赖 IPv4。正因如此,IPv4 的需求并没有随着 IPv6 的出现而消失。原文将这一点称为一个“悖论”:技术上更优的替代方案已经存在,但 IPv4 依赖型系统的庞大存量仍在支撑市场需求。 供给固定、需求持续,这就形成了经典的供需失衡。文章提到,IPv4 的价格因此不断上升:2014 年约为每个地址 15 美元,近年则常见于 40 到 50 美元区间,高点甚至更高。围绕 IPv4 的语言也随之发生变化:从 allocation 走向 valuation,从 assignment 走向 trading。 价格不是固定的,但市场已经成形 IPv4 市场并不是静止不变的,也不是所有地址都一个价格。价格会受到区块大小、地区需求、宏观经济环境等因素影响。原文列出的历史数据表明,2014 年每个 IPv4 地址价格约在 6 到 24 美元之间,到 2021 年某些情况下可达到 60Read more Related Posts Short-term vs long-term IPv4 leasing Facing IPv4 shortages, companies must weigh cost, speed, and network growth when choosing a lease plan.Short-term leasing lets you scale Read more Why IPv4 scarcity drives economic value for operators IPv4 地址曾经只是互联网运行所需的基础资源。但在今天,它越来越像一种具有市场价格、可交易、可租赁的数字资产。造成这一变化的原因并不复杂:IPv4 的总量有限,而全球互联网对 IPv4 的需求并没有消失;与此同时,IPv6 虽然早已出现,但迁移进度依然缓慢。这三股力量叠加,正在重新塑造运营商对 IP 地址的看法,也改变了互联网基础设施的经济逻辑。原文将这点概括为“有限供给、持续需求与缓慢转型”,并指出这正在推动 IP 地址成为影响全球电信经济的可交易资产。 IPv4 稀缺并不是新问题 全球互联网至今仍大量依赖 IPv4。这个协议诞生于更早的时代,只能提供大约 43 亿个地址。这个数量在互联网初期似乎足够庞大,但在今天已经明显不够。原文指出,IANA 在 2011 年就已将最后一批大型 IPv4 Read more How much does a /24 IPv4 block cost in 2026? IPv4 scarcity continues to shape internet infrastructure, with /24 blocks still trading actively on global markets despite growing IPv6 adoption. Key Read more .related-post {} .related-post .post-list { text-align: left; } .related-post .post-list .item { margin: 5px; padding: 10px; } .related-post .headline { font-size: 18px !important; color: #999999 !important; } .related-post .post-list .item .post_thumb { max-height: 220px; margin: 10px 0px; padding: 0px; display: block; } .related-post .post-list .item .post_title { font-size: 16px; color: #3f3f3f; margin: 10px 0px; padding: 0px; display: block; text-decoration: none; } .related-post .post-list .item .post_excerpt { font-size: 13px; color: #3f3f3f; margin: 10px 0px; padding: 0px; display: block; text-decoration: none; } @media only screen and (min-width: 1024px) { .related-post .post-list .item { width: 30%; } } @media only screen and (min-width: 768px) and (max-width: 1023px) { .related-post .post-list .item { width: 90%; } } @media only screen and (min-width: 0px) and (max-width: 767px) { .related-post .post-list .item { width: 90%; } }

What Determines IPv4 Pricing in Today’s Market?

Scarcity, shifting demand, and leasing platforms such as i.lease are reshaping how IPv4 addresses are valued and traded globally. IPv4 pricing is driven primarily by scarcity, block size, and fluctuating demand across regions and industries. Leasing models, including platforms like i.lease, are stabilising costs amid volatile purchase markets. What determines IPv4 pricing in today’s market A market shaped by scarcity IPv4 addresses, once freely allocated, have become a traded digital commodity. AsRead more Related Posts Short-term vs long-term IPv4 leasing Facing IPv4 shortages, companies must weigh cost, speed, and network growth when choosing a lease plan.Short-term leasing lets you scale Read more Why IPv4 scarcity drives economic value for operators IPv4 地址曾经只是互联网运行所需的基础资源。但在今天,它越来越像一种具有市场价格、可交易、可租赁的数字资产。造成这一变化的原因并不复杂:IPv4 的总量有限,而全球互联网对 IPv4 的需求并没有消失;与此同时,IPv6 虽然早已出现,但迁移进度依然缓慢。这三股力量叠加,正在重新塑造运营商对 IP 地址的看法,也改变了互联网基础设施的经济逻辑。原文将这点概括为“有限供给、持续需求与缓慢转型”,并指出这正在推动 IP 地址成为影响全球电信经济的可交易资产。 IPv4 稀缺并不是新问题 全球互联网至今仍大量依赖 IPv4。这个协议诞生于更早的时代,只能提供大约 43 亿个地址。这个数量在互联网初期似乎足够庞大,但在今天已经明显不够。原文指出,IANA 在 2011 年就已将最后一批大型 IPv4 Read more How much does a /24 IPv4 block cost in 2026? IPv4 scarcity continues to shape internet infrastructure, with /24 blocks still trading actively on global markets despite growing IPv6 adoption. Key Read more .related-post {} .related-post .post-list { text-align: left; } .related-post .post-list .item { margin: 5px; padding: 10px; } .related-post .headline { font-size: 18px !important; color: #999999 !important; } .related-post .post-list .item .post_thumb { max-height: 220px; margin: 10px 0px; padding: 0px; display: block; } .related-post .post-list .item .post_title { font-size: 16px; color: #3f3f3f; margin: 10px 0px; padding: 0px; display: block; text-decoration: none; } .related-post .post-list .item .post_excerpt { font-size: 13px; color: #3f3f3f; margin: 10px 0px; padding: 0px; display: block; text-decoration: none; } @media only screen and (min-width: 1024px) { .related-post .post-list .item { width: 30%; } } @media only screen and (min-width: 768px) and (max-width: 1023px) { .related-post .post-list .item { width: 90%; } } @media only screen and (min-width: 0px) and (max-width: 767px) { .related-post .post-list .item { width: 90%; } }