Qu’est-ce que SSH ? | Protocole Secure Shell (SSH)

Sécuriser les communications entre appareils est essentiel, surtout lors de la gestion de systèmes distants. L’un des protocoles les plus largement utilisés et fiables pour un accès distant sécurisé est SSH (Secure Shell). Cet article explore ce qu’est SSH, comment il fonctionne et pourquoi il est crucial pour la sécurité des réseaux.

Table of Contents

Qu’est-ce que SSH ?

SSH (Secure Shell) est un protocole réseau qui permet aux utilisateurs d’accéder et de gérer des ordinateurs distants en toute sécurité via un réseau non sécurisé, comme Internet. SSH chiffre la communication entre le client (votre ordinateur) et le serveur distant, garantissant que les données sensibles, telles que les identifiants de connexion et les commandes, ne puissent pas être interceptées par des tiers.

Il est privilégié par les administrateurs système, les développeurs et les professionnels de l’informatique pour contrôler les serveurs et appareils distants, offrant une alternative plus sécurisée aux protocoles plus anciens comme Telnet, qui envoie les données en texte clair.

Comment fonctionne SSH ?

SSH fonctionne selon un modèle client-serveur, où un utilisateur se connecte depuis son appareil local (client) à une machine distante (serveur). Voici le processus typique :

Établissement de la connexion : L’utilisateur initie une connexion en utilisant un client SSH (un logiciel) pour communiquer avec le serveur SSH sur la machine distante.

Authentification : Le serveur authentifie le client en utilisant plusieurs méthodes, notamment l’authentification par mot de passe ou par clé publique. Une fois l’authentification réussie, l’utilisateur accède au serveur.

Chiffrement : Pendant la session, toutes les données échangées entre le client et le serveur sont chiffrées, garantissant qu’une interception des données serait inutile car elles ne seraient ni lisibles ni modifiables.

Principales fonctionnalités des protocoles Secure Shell

Chiffrement : SSH utilise des techniques de chiffrement robustes pour garantir que toutes les données échangées entre le client et le serveur sont sécurisées. Cela empêche l’écoute clandestine et la manipulation par des acteurs malveillants.

Authentification : SSH prend en charge plusieurs méthodes d’authentification, telles que l’authentification par mot de passe et par clé publique.

Transferts de fichiers sécurisés : SSH prend en charge les transferts de fichiers sécurisés via des protocoles comme SCP (Secure Copy) et SFTP (Secure File Transfer Protocol), permettant aux utilisateurs de télécharger ou d’envoyer des fichiers sans risque pour la sécurité.

Tunneling/Port Forwarding : SSH peut “tunnéliser” de manière sécurisée d’autres protocoles (comme HTTP ou FTP) via la connexion SSH chiffrée, permettant des communications sécurisées pour des applications autrement non sécurisées.

Utilisations courantes de SSH

SSH est principalement utilisé pour la connexion à distance, permettant aux administrateurs système et aux développeurs d’accéder et de gérer des machines distantes en toute sécurité. SSH est également largement utilisé pour les transferts de fichiers, en sécurisant le déplacement de fichiers entre une machine locale et un serveur distant à l’aide d’outils comme SCP ou SFTP.

SSH est aussi couramment utilisé pour automatiser des tâches, comme le déploiement de code, l’exécution de scripts ou la réalisation de sauvegardes sur des systèmes distants. De plus, SSH permet de sécuriser le routage du trafic réseau non sécurisé via une connexion chiffrée pour protéger les données sensibles.

Related Posts

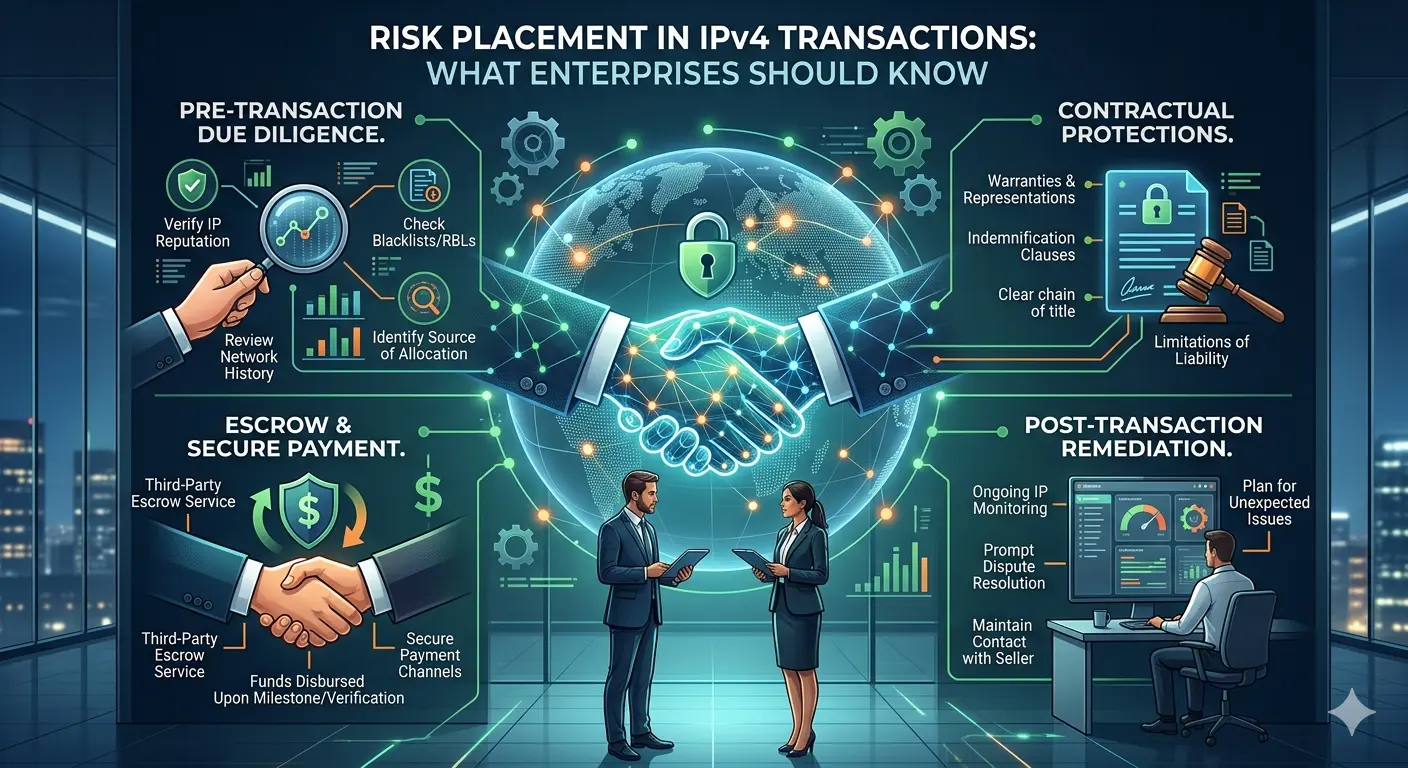

Risk Placement in IPv4 Transactions: What Enterprises Should Know

The IPv4 market has quietly evolved into a structured secondary asset class. As global IPv4 exhaustion continues, enterprises, ISPs, and brokers now routinely engage in buying, leasing, and transferring IPv4 address blocks. Alongside this growth, one topic has become increasingly important—but still under-discussed: risk placement in IPv4 transactions. For organizations participating in this market, especially through platforms such as i.lease, understanding how risk is identified, allocated, and mitigated isRead more Related Posts La Running-Code Primacy: por qué el arrendamiento de IPv4 debe juzgarse mediante pruebas operativas El arrendamiento de IPv4 suele comenzar con una pregunta simple: ¿Puede este proveedor darnos las direcciones? Pero para las empresas Risques liés au renouvellement d’IPv4 : quand le manque de responsabilisation se transforme en trahison du code en cours d’exécution La plupart des entreprises entrent sur le marché IPv4 avec un objectif simple. Elles ont besoin d’adresses. Peut-être en ont-elles Pourquoi la plupart des entreprises sont exposées accidentellement au risque d’échec d’attribution d’adresse IPv4 La rareté de l’IPv4 est largement comprise. Ce que de nombreuses entreprises sous-estiment encore, c’est le risque de continuité lié .related-post {} .related-post .post-list { text-align: left; } .related-post .post-list .item { margin: 5px; padding: 10px; } .related-post .headline { font-size: 18px !important; color: #999999 !important; } .related-post .post-list .item .post_thumb { max-height: 220px; margin: 10px 0px; padding: 0px; display: block; } .related-post .post-list .item .post_title { font-size: 16px; color: #3f3f3f; margin: 10px 0px; padding: 0px; display: block; text-decoration: none; } .related-post .post-list .item .post_excerpt { font-size: 13px; color: #3f3f3f; margin: 10px 0px; padding: 0px; display: block; text-decoration: none; } @media only screen and (min-width: 1024px) { .related-post .post-list .item { width: 30%; } } @media only screen and (min-width: 768px) and (max-width: 1023px) { .related-post .post-list .item { width: 90%; } } @media only screen and (min-width: 0px) and (max-width: 767px) { .related-post .post-list .item { width: 90%; } }

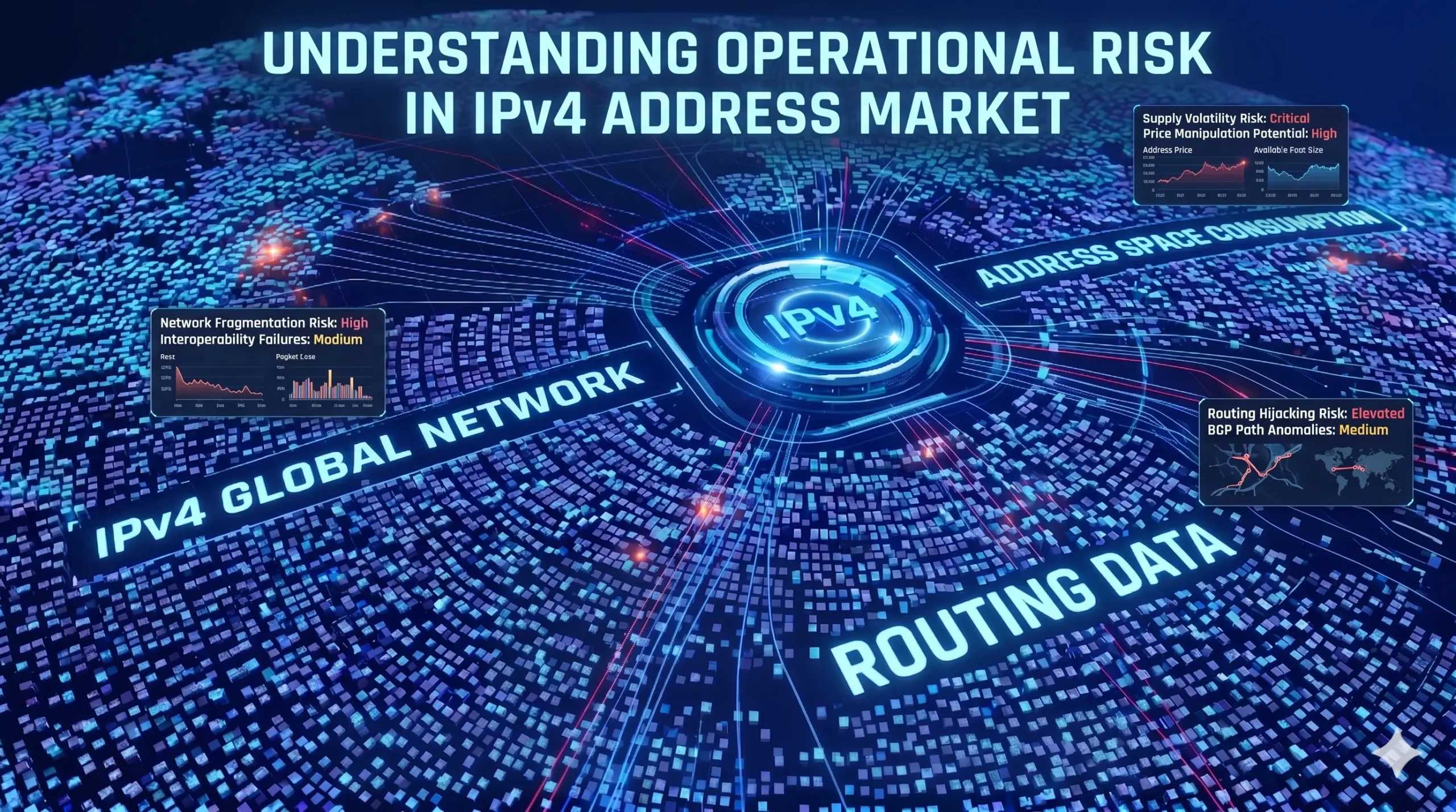

Understanding Operational Risk in IPv4 Address Markets

IPv4 has long stopped being a simple technical identifier system. It has become a constrained, priced, and operationally embedded infrastructure asset class. “In the IPv4 market, execution is not paperwork. Execution is continuity under registry-layer uncertainty.”https://heng.lu/on-why-i-lease-exists-and-why-the-broker-question-is-really-a-registry-risk-question/ Yet most of the industry still speaks about it as if it were a straightforward marketplace problem: buyers, sellers, brokers, escrow, transfer, done. That framing is increasingly outdated. The real structure of riskRead more Related Posts La Running-Code Primacy: por qué el arrendamiento de IPv4 debe juzgarse mediante pruebas operativas El arrendamiento de IPv4 suele comenzar con una pregunta simple: ¿Puede este proveedor darnos las direcciones? Pero para las empresas Risques liés au renouvellement d’IPv4 : quand le manque de responsabilisation se transforme en trahison du code en cours d’exécution La plupart des entreprises entrent sur le marché IPv4 avec un objectif simple. Elles ont besoin d’adresses. Peut-être en ont-elles Pourquoi la plupart des entreprises sont exposées accidentellement au risque d’échec d’attribution d’adresse IPv4 La rareté de l’IPv4 est largement comprise. Ce que de nombreuses entreprises sous-estiment encore, c’est le risque de continuité lié .related-post {} .related-post .post-list { text-align: left; } .related-post .post-list .item { margin: 5px; padding: 10px; } .related-post .headline { font-size: 18px !important; color: #999999 !important; } .related-post .post-list .item .post_thumb { max-height: 220px; margin: 10px 0px; padding: 0px; display: block; } .related-post .post-list .item .post_title { font-size: 16px; color: #3f3f3f; margin: 10px 0px; padding: 0px; display: block; text-decoration: none; } .related-post .post-list .item .post_excerpt { font-size: 13px; color: #3f3f3f; margin: 10px 0px; padding: 0px; display: block; text-decoration: none; } @media only screen and (min-width: 1024px) { .related-post .post-list .item { width: 30%; } } @media only screen and (min-width: 768px) and (max-width: 1023px) { .related-post .post-list .item { width: 90%; } } @media only screen and (min-width: 0px) and (max-width: 767px) { .related-post .post-list .item { width: 90%; } }

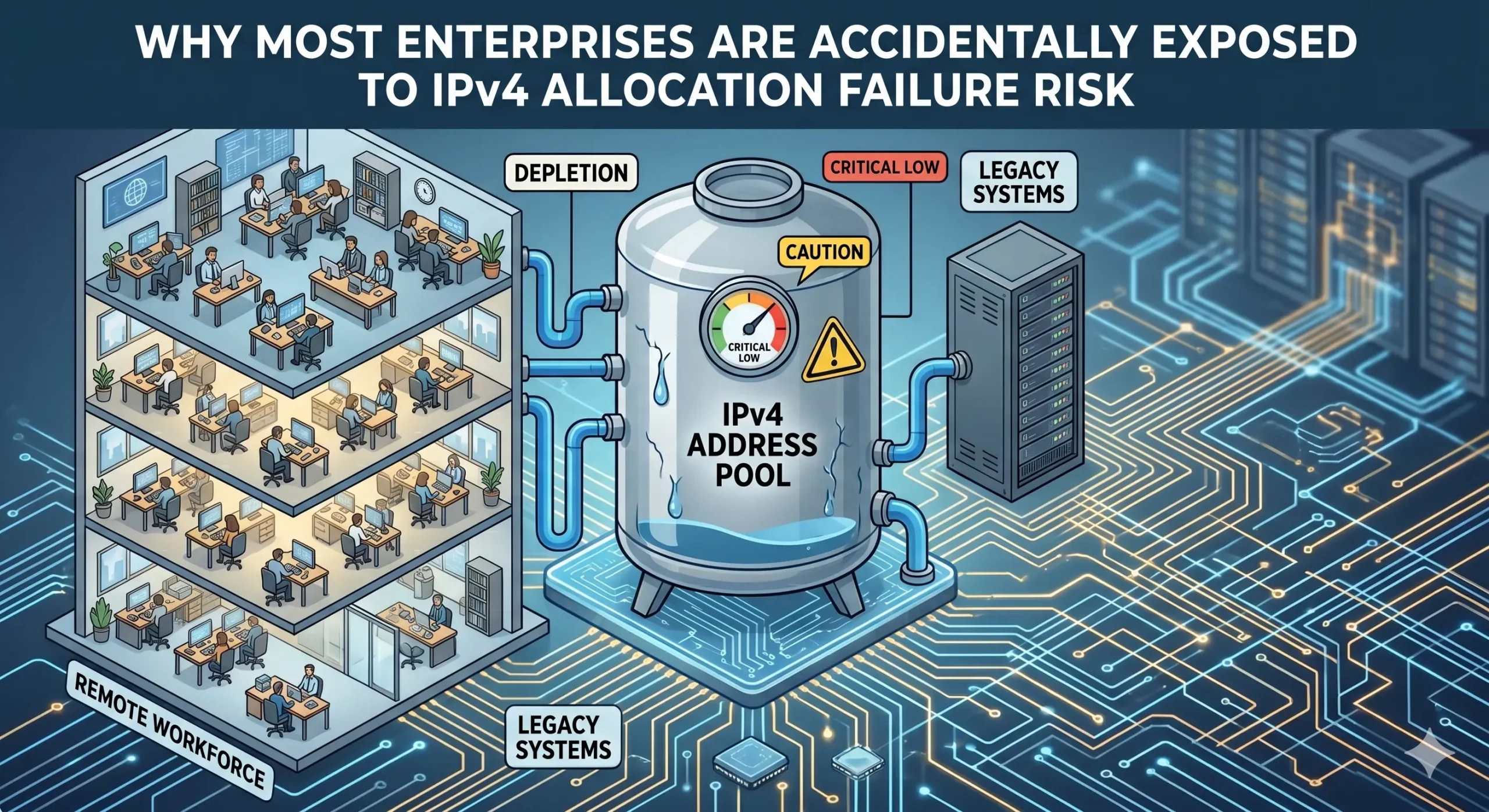

Why most enterprises are accidentally exposed to IPv4 allocation failure risk

IPv4 scarcity is widely understood. What many enterprises still underestimate is the continuity risk surrounding how address resources are governed and maintained. Enterprises often maintain operational use of IPv4 resources without full visibility into the continuity conditions supporting those allocations. The growing reliance on leasing, transfers, and provider-managed infrastructure is reshaping IPv4 Allocation into a long-term governance issue. IPv4 Allocation has quietly become a continuity issue For many enterpriseRead more Related Posts La Running-Code Primacy: por qué el arrendamiento de IPv4 debe juzgarse mediante pruebas operativas El arrendamiento de IPv4 suele comenzar con una pregunta simple: ¿Puede este proveedor darnos las direcciones? Pero para las empresas Por qué la mayoría de las empresas están expuestas accidentalmente al riesgo de fallo en la asignación de IPv4 La escasez de IPv4 es ampliamente comprendida. Lo que muchas empresas aún subestiman es el riesgo de continuidad relacionado con Riesgo de renovación de IPv4: Cuando la falta de rendición de cuentas se convierte en traición al código en ejecución ¿Quién es realmente responsable de mantener vivo este acceso IPv4? No quién lo vendió.No quién lo presentó.No quién emitió la .related-post {} .related-post .post-list { text-align: left; } .related-post .post-list .item { margin: 5px; padding: 10px; } .related-post .headline { font-size: 18px !important; color: #999999 !important; } .related-post .post-list .item .post_thumb { max-height: 220px; margin: 10px 0px; padding: 0px; display: block; } .related-post .post-list .item .post_title { font-size: 16px; color: #3f3f3f; margin: 10px 0px; padding: 0px; display: block; text-decoration: none; } .related-post .post-list .item .post_excerpt { font-size: 13px; color: #3f3f3f; margin: 10px 0px; padding: 0px; display: block; text-decoration: none; } @media only screen and (min-width: 1024px) { .related-post .post-list .item { width: 30%; } } @media only screen and (min-width: 768px) and (max-width: 1023px) { .related-post .post-list .item { width: 90%; } } @media only screen and (min-width: 0px) and (max-width: 767px) { .related-post .post-list .item { width: 90%; } }