ما هو SSH؟ | بروتوكول القشرة الآمنة (SSH)

يعد تأمين الاتصالات بين الأجهزة أمراً مهماً، خاصة عند إدارة الأنظمة البعيدة. أحد البروتوكولات الأكثر استخدامًا وموثوقية للوصول الآمن عن بُعد هو SSH (Secure Shell). سوف تتعمق هذه المقالة في ماهية SSH، وكيفية عمله، وسبب أهميته لأمن الشبكة.

Table of Contents

ما هو SSH؟

SSH (Secure Shell) هو بروتوكول شبكة يسمح للمستخدمين بالوصول إلى أجهزة الكمبيوتر البعيدة وإدارتها بأمان عبر شبكة غير آمنة، مثل الإنترنت. يقوم SSH بتشفير الاتصال بين العميل (جهاز الكمبيوتر الخاص بك) والخادم البعيد، مما يضمن عدم اعتراض البيانات الحساسة مثل بيانات اعتماد تسجيل الدخول والأوامر من قبل أطراف ثالثة.

إنها طريقة مفضلة لمسؤولي النظام والمطورين ومحترفي تكنولوجيا المعلومات للتحكم في الخوادم والأجهزة البعيدة، مما يوفر بديلاً أكثر أماناً للبروتوكولات القديمة مثل Telnet، التي ترسل البيانات بنص عادي.

كيف كيفامل SSH

يعمل SSH باستخدام نموذج عميل-خادم، مما يعني أن المستخدم يتصل من جهازه المحلي (العميل) إلى جهاز بعيد (خادم). إليك كيفية عمل العملية عادةً:

أولاً، إنشاء الاتصال: يبدأ المستخدم الاتصال باستخدام عميل (برنامج) SSH للاتصال بخادم SSH الذي يعمل على الجهاز البعيد.

ثانيًا، المصادقة: يقوم الخادم بالمصادقة على العميل باستخدام إحدى الطرق المتعددة، بما في ذلك المصادقة المستندة إلى كلمة المرور أو مصادقة المفتاح العام. بمجرد نجاح المصادقة، يحصل المستخدم على حق الوصول إلى الخادم.

ثالثاً، التشفير: أثناء الجلسة، يتم تشفير جميع البيانات المنقولة بين العميل والخادم، مما يضمن أنه حتى لو اعترض شخص ما البيانات، فلن يتمكن من قراءتها أو تعديلها.

الميزات الرئيسية لبروتوكولات القوقعة الآمنة

التشفير: يستخدم SSH تقنيات تشفير قوية لضمان أمان جميع البيانات المتبادلة بين العميل والخادم. وهذا يمنع التنصت والتلاعب من قبل الجهات الخبيثة.

المصادقة: يدعم SSH عدة طرق للمصادقة، بما في ذلك مصادقة كلمة المرور ومصادقة المفتاح العام.

النقل الآمن للملفات: يدعم SSH عمليات النقل الآمن للملفات باستخدام بروتوكولات مثل SCP (النسخ الآمن) و SFTP (بروتوكول نقل الملفات الآمن). يتيح ذلك للمستخدمين تحميل أو تنزيل الملفات من وإلى الخادم البعيد دون القلق بشأن المخاطر الأمنية.

النفق/إعادة توجيه المنفذ: يمكن لبروتوكول SSH ”نفق“ البروتوكولات الأخرى (مثل HTTP أو FTP) بشكل آمن من خلال اتصال SSH المشفر، مما يتيح الاتصال الآمن للتطبيقات غير الآمنة.

الاستخدامات الشائعة ل SSH

يُستخدم SSH في المقام الأول لتسجيل الدخول عن بُعد، مما يتيح لمسؤولي النظام والمطورين الوصول إلى الأجهزة البعيدة وإدارتها في أي مكان بأمان. بالإضافة إلى ذلك، يُستخدم SSH بشكل شائع لنقل الملفات، مما يسمح للمستخدمين بنقل الملفات بأمان بين جهاز محلي وخادم بعيد باستخدام أدوات مثل SCP أو SFTP.

من الاستخدامات المهمة الأخرى ل SSH هو أتمتة المهام، مثل نشر التعليمات البرمجية أو تشغيل البرامج النصية أو إجراء النسخ الاحتياطية على الأنظمة البعيدة. بالإضافة إلى ذلك، يمكن استخدام SSH لخدمات الأنفاق، وتوجيه حركة مرور الشبكة غير الآمنة بشكل آمن من خلال اتصال مشفر لحماية البيانات الحساسة.

Related Posts

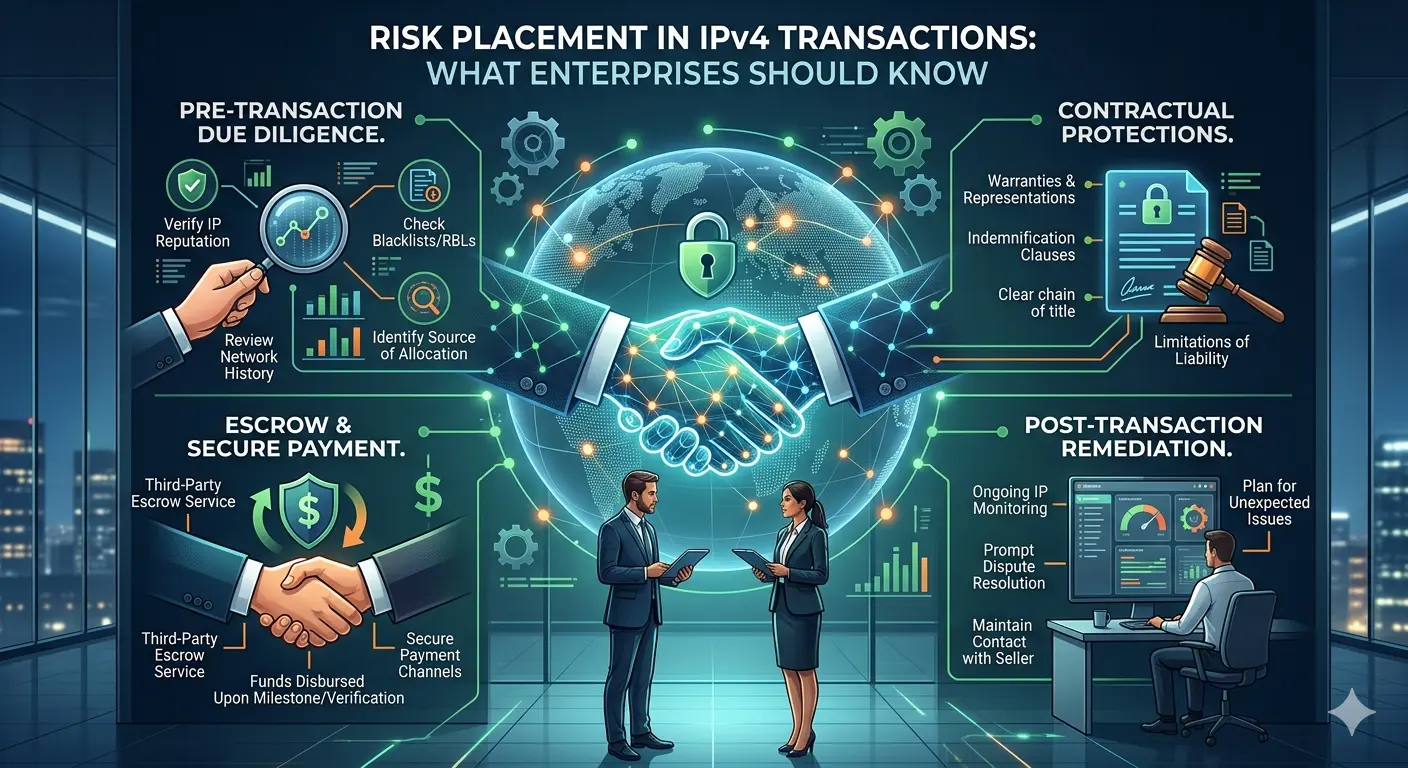

Risk Placement in IPv4 Transactions: What Enterprises Should Know

The IPv4 market has quietly evolved into a structured secondary asset class. As global IPv4 exhaustion continues, enterprises, ISPs, and brokers now routinely engage in buying, leasing, and transferring IPv4 address blocks. Alongside this growth, one topic has become increasingly important—but still under-discussed: risk placement in IPv4 transactions. For organizations participating in this market, especially through platforms such as i.lease, understanding how risk is identified, allocated, and mitigated isRead more Related Posts La Running-Code Primacy: por qué el arrendamiento de IPv4 debe juzgarse mediante pruebas operativas El arrendamiento de IPv4 suele comenzar con una pregunta simple: ¿Puede este proveedor darnos las direcciones? Pero para las empresas Risques liés au renouvellement d’IPv4 : quand le manque de responsabilisation se transforme en trahison du code en cours d’exécution La plupart des entreprises entrent sur le marché IPv4 avec un objectif simple. Elles ont besoin d’adresses. Peut-être en ont-elles Pourquoi la plupart des entreprises sont exposées accidentellement au risque d’échec d’attribution d’adresse IPv4 La rareté de l’IPv4 est largement comprise. Ce que de nombreuses entreprises sous-estiment encore, c’est le risque de continuité lié .related-post {} .related-post .post-list { text-align: left; } .related-post .post-list .item { margin: 5px; padding: 10px; } .related-post .headline { font-size: 18px !important; color: #999999 !important; } .related-post .post-list .item .post_thumb { max-height: 220px; margin: 10px 0px; padding: 0px; display: block; } .related-post .post-list .item .post_title { font-size: 16px; color: #3f3f3f; margin: 10px 0px; padding: 0px; display: block; text-decoration: none; } .related-post .post-list .item .post_excerpt { font-size: 13px; color: #3f3f3f; margin: 10px 0px; padding: 0px; display: block; text-decoration: none; } @media only screen and (min-width: 1024px) { .related-post .post-list .item { width: 30%; } } @media only screen and (min-width: 768px) and (max-width: 1023px) { .related-post .post-list .item { width: 90%; } } @media only screen and (min-width: 0px) and (max-width: 767px) { .related-post .post-list .item { width: 90%; } }

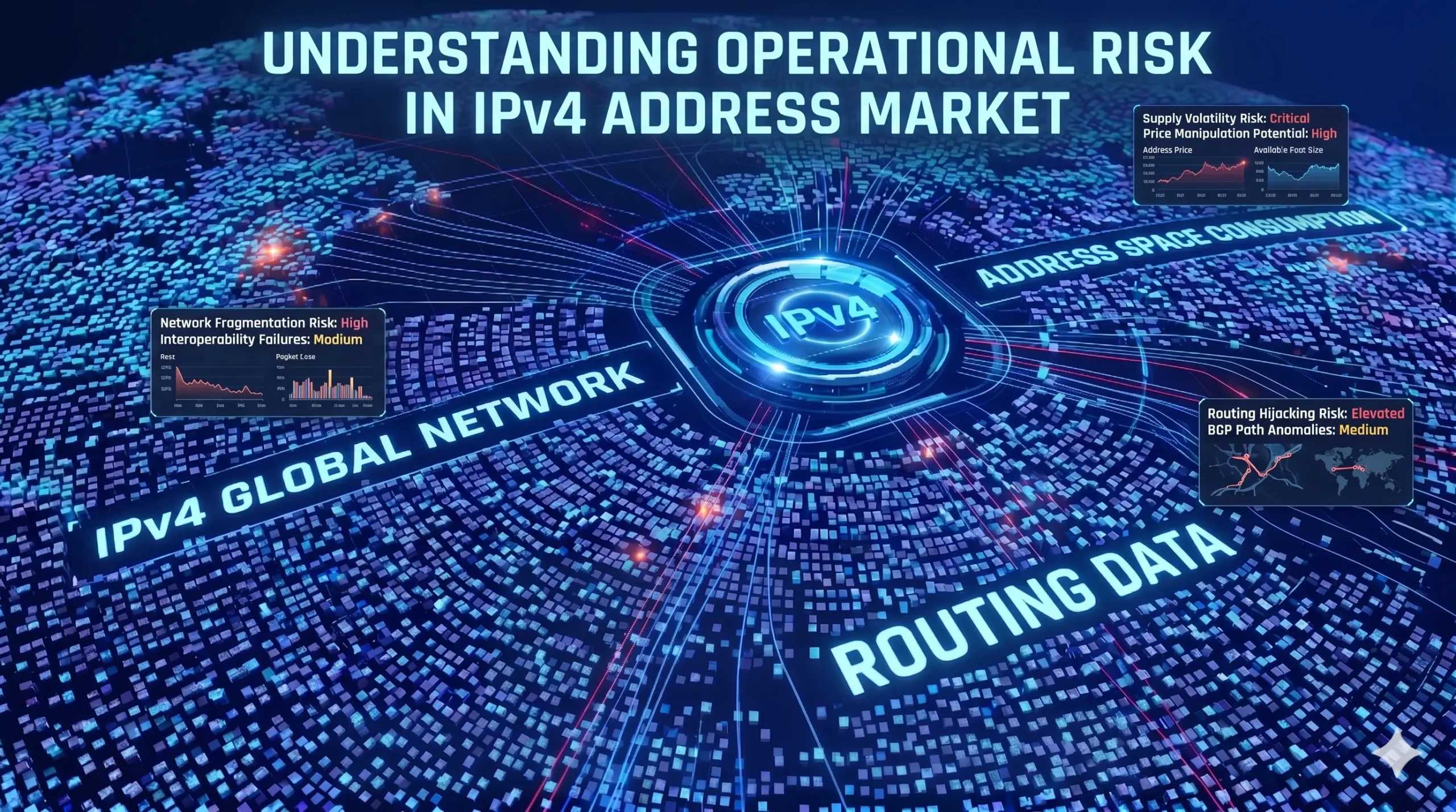

Understanding Operational Risk in IPv4 Address Markets

IPv4 has long stopped being a simple technical identifier system. It has become a constrained, priced, and operationally embedded infrastructure asset class. “In the IPv4 market, execution is not paperwork. Execution is continuity under registry-layer uncertainty.”https://heng.lu/on-why-i-lease-exists-and-why-the-broker-question-is-really-a-registry-risk-question/ Yet most of the industry still speaks about it as if it were a straightforward marketplace problem: buyers, sellers, brokers, escrow, transfer, done. That framing is increasingly outdated. The real structure of riskRead more Related Posts La Running-Code Primacy: por qué el arrendamiento de IPv4 debe juzgarse mediante pruebas operativas El arrendamiento de IPv4 suele comenzar con una pregunta simple: ¿Puede este proveedor darnos las direcciones? Pero para las empresas Risques liés au renouvellement d’IPv4 : quand le manque de responsabilisation se transforme en trahison du code en cours d’exécution La plupart des entreprises entrent sur le marché IPv4 avec un objectif simple. Elles ont besoin d’adresses. Peut-être en ont-elles Pourquoi la plupart des entreprises sont exposées accidentellement au risque d’échec d’attribution d’adresse IPv4 La rareté de l’IPv4 est largement comprise. Ce que de nombreuses entreprises sous-estiment encore, c’est le risque de continuité lié .related-post {} .related-post .post-list { text-align: left; } .related-post .post-list .item { margin: 5px; padding: 10px; } .related-post .headline { font-size: 18px !important; color: #999999 !important; } .related-post .post-list .item .post_thumb { max-height: 220px; margin: 10px 0px; padding: 0px; display: block; } .related-post .post-list .item .post_title { font-size: 16px; color: #3f3f3f; margin: 10px 0px; padding: 0px; display: block; text-decoration: none; } .related-post .post-list .item .post_excerpt { font-size: 13px; color: #3f3f3f; margin: 10px 0px; padding: 0px; display: block; text-decoration: none; } @media only screen and (min-width: 1024px) { .related-post .post-list .item { width: 30%; } } @media only screen and (min-width: 768px) and (max-width: 1023px) { .related-post .post-list .item { width: 90%; } } @media only screen and (min-width: 0px) and (max-width: 767px) { .related-post .post-list .item { width: 90%; } }

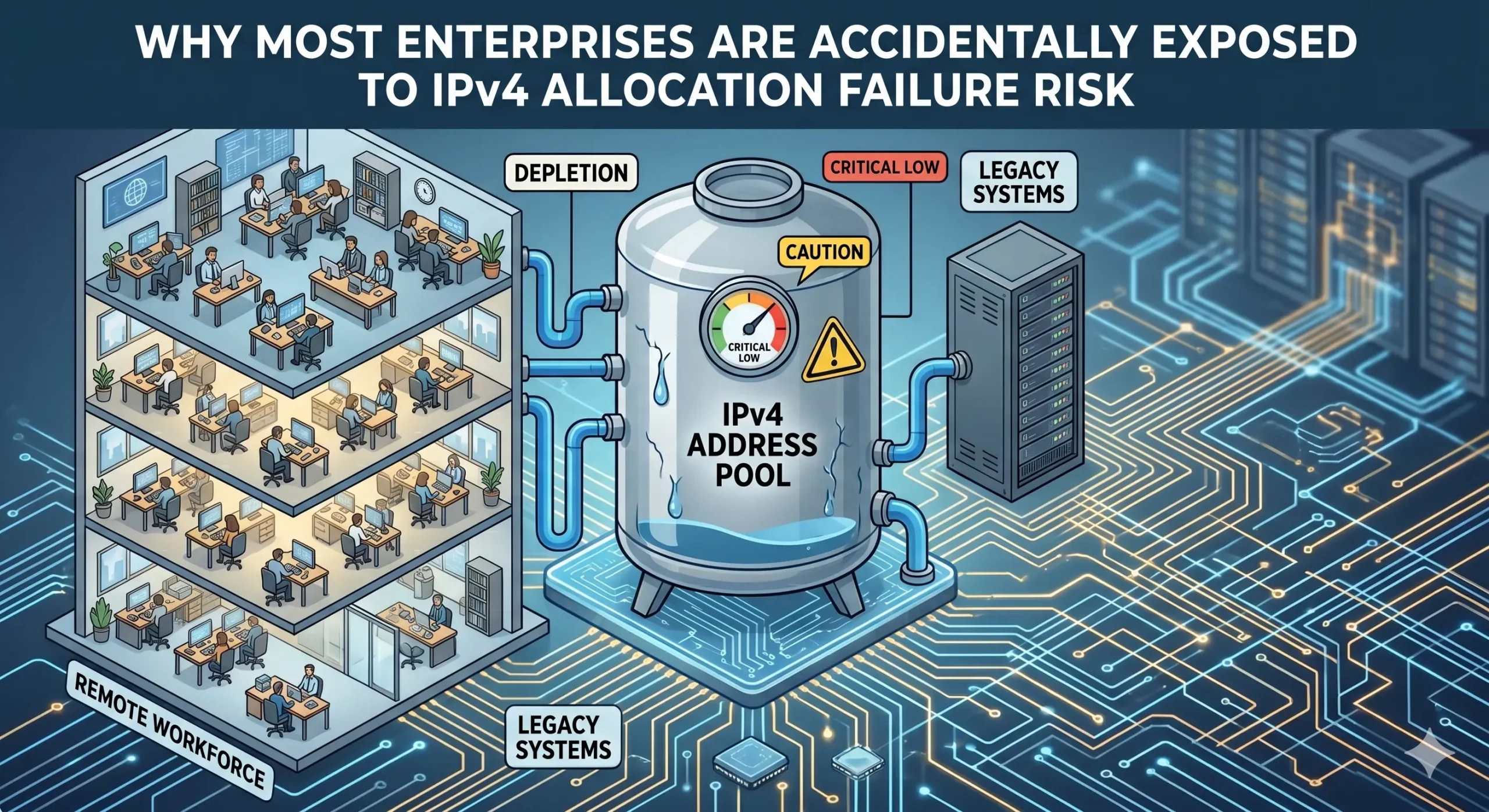

Why most enterprises are accidentally exposed to IPv4 allocation failure risk

IPv4 scarcity is widely understood. What many enterprises still underestimate is the continuity risk surrounding how address resources are governed and maintained. Enterprises often maintain operational use of IPv4 resources without full visibility into the continuity conditions supporting those allocations. The growing reliance on leasing, transfers, and provider-managed infrastructure is reshaping IPv4 Allocation into a long-term governance issue. IPv4 Allocation has quietly become a continuity issue For many enterpriseRead more Related Posts La Running-Code Primacy: por qué el arrendamiento de IPv4 debe juzgarse mediante pruebas operativas El arrendamiento de IPv4 suele comenzar con una pregunta simple: ¿Puede este proveedor darnos las direcciones? Pero para las empresas Por qué la mayoría de las empresas están expuestas accidentalmente al riesgo de fallo en la asignación de IPv4 La escasez de IPv4 es ampliamente comprendida. Lo que muchas empresas aún subestiman es el riesgo de continuidad relacionado con Riesgo de renovación de IPv4: Cuando la falta de rendición de cuentas se convierte en traición al código en ejecución ¿Quién es realmente responsable de mantener vivo este acceso IPv4? No quién lo vendió.No quién lo presentó.No quién emitió la .related-post {} .related-post .post-list { text-align: left; } .related-post .post-list .item { margin: 5px; padding: 10px; } .related-post .headline { font-size: 18px !important; color: #999999 !important; } .related-post .post-list .item .post_thumb { max-height: 220px; margin: 10px 0px; padding: 0px; display: block; } .related-post .post-list .item .post_title { font-size: 16px; color: #3f3f3f; margin: 10px 0px; padding: 0px; display: block; text-decoration: none; } .related-post .post-list .item .post_excerpt { font-size: 13px; color: #3f3f3f; margin: 10px 0px; padding: 0px; display: block; text-decoration: none; } @media only screen and (min-width: 1024px) { .related-post .post-list .item { width: 30%; } } @media only screen and (min-width: 768px) and (max-width: 1023px) { .related-post .post-list .item { width: 90%; } } @media only screen and (min-width: 0px) and (max-width: 767px) { .related-post .post-list .item { width: 90%; } }