What is SSH? | Secure Shell (SSH) Protocol

Securing communications between devices is important, especially when managing remote systems. One of the most widely used and trusted protocols for secure remote access is SSH (Secure Shell). This article will dive into what SSH is, how it works, and why it’s so important for network security.

Table of Contents

What is SSH?

SSH (Secure Shell) is a network protocol that allows users to access and manage remote computers securely over an unsecured network, such as the Internet. SSH encrypts the communication between the client (your computer) and the remote server, ensuring that sensitive data like login credentials and commands cannot be intercepted by third parties.

It is a preferred method for system administrators, developers, and IT professionals to control remote servers and devices, providing a safer alternative to older protocols like Telnet, which send data in plain text.

How SSH Works

SSH operates using a client-server model, meaning a user connects from their local device (client) to a remote machine (server). Here’s how the process typically works:

Firstly, Establishing Connection: The user initiates a connection by using an SSH client (software) to communicate with the SSH server running on the remote machine.

Secondly, Authentication: The server authenticates the client using one of several methods, including password-based authentication or public key authentication. Once the authentication is successful, the user gains access to the server.

Thirdly, Encryption: During the session, all data transferred between the client and the server is encrypted, ensuring that even if someone intercepts the data, they cannot read or modify it.

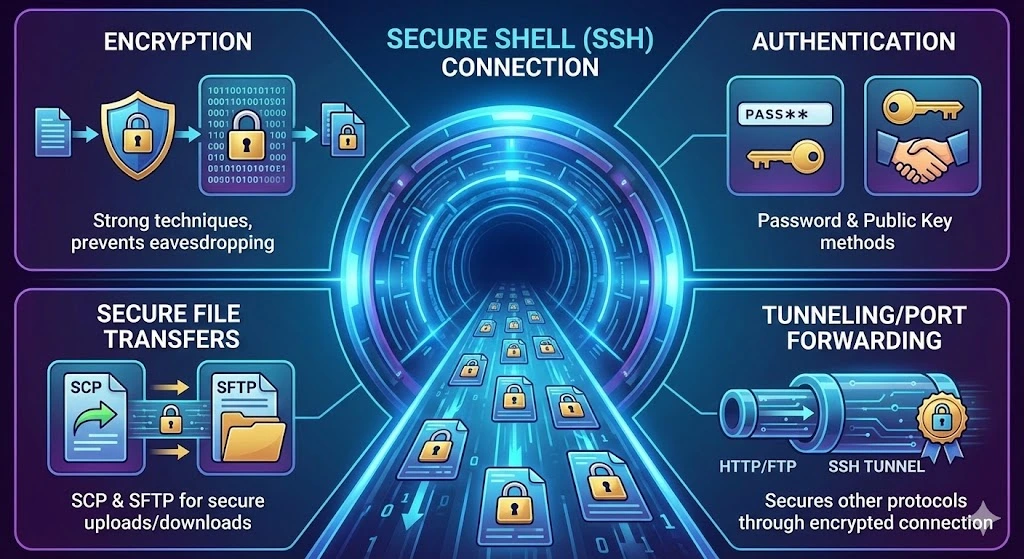

Key Features of Secure Shell Protocols

Encryption: SSH uses strong encryption techniques to ensure that all data exchanged between the client and the server is secure. This prevents eavesdropping and tampering by malicious actors.

Authentication: SSH supports several methods of authentication, including password authentication and public Key Authentication.

Secure File Transfers: SSH supports secure file transfers using protocols like SCP (Secure Copy) and SFTP (Secure File Transfer Protocol). This allows users to upload or download files to and from the remote server without worrying about security risks.

Tunneling/Port Forwarding: SSH can securely “tunnel” other protocols (such as HTTP or FTP) through the encrypted SSH connection, enabling secure communication for otherwise unsecured applications.

Common uses of SSH

SSH is primarily used for remote login, enabling system administrators and developers to access and manage remote machines anywhere securely. In addition, SSH is commonly used for file transfers, allowing users to securely move files between a local machine and a remote server using tools like SCP or SFTP.

Another important use of SSH is in automating tasks, such as deploying code, running scripts, or performing backups on remote systems. Additionally, SSH can be used for tunneling services, securely routing insecure network traffic through an encrypted connection to protect sensitive data.

Trusted IPv4 Leasing for Business Growth

Get enterprise-grade IPv4 space quickly, with seamless deployment and end-to-end management.

Get Started with i.leaseFAQs

What is the default port for SSH, and should I change it?

The default port for SSH is Port 22. It is highly recommended to change this default port to a custom number (e.g., 2222 or 1022) on your server. This simple security measure, known as “security through obscurity,” helps reduce the number of automated brute-force attacks and unauthorized login attempts from bots scanning for open default ports.

What is the difference between SSH and Telnet?

The main difference is security. Telnet transmits data, including usernames and passwords, in plain text, meaning anyone intercepting the network traffic can read the credentials. SSH (Secure Shell) uses encryption to scramble data during transmission, making it unreadable to hackers. SSH effectively replaced Telnet for this reason.

Is SSH the same as a VPN?

No, they serve different purposes. SSH is primarily used to securely access and manage a specific remote computer or server via a command line. A VPN (Virtual Private Network) encrypts the internet traffic for an entire device or network, effectively masking your location and securing all browser and app activity. However, SSH tunneling can mimic some VPN features by routing traffic through a secure server.

Can SSH be used on Windows?

Yes. While SSH is native to Linux and macOS terminals, Windows users can use SSH via Windows PowerShell, the Command Prompt (in newer versions of Windows 10/11), or by using third-party clients like PuTTY or MobaXterm.

相关文章

企业入站与出站 IPv4 租赁完整指南

租赁 IPv4 地址可以转移部分伴随完全所有权而来的风险。例如,购买地址可能会让组织暴露于价格波动、长期贬值风险以及信誉管理责任之中。通过 i.Lease 进行租赁,企业可以降低这些风险暴露,并在明确期限内维持可预测的成本,从而支持更可靠的预算规划和风险管理实践。 这种方式也简化了基础设施管理,因为租赁供应商通常会负责滥用监控、信誉检查和注册机构协调,使承租方能够专注于核心业务功能,而不是 IP 资产管理。 IPv4 租赁并不限于单一行业。托管服务商、云平台、电信公司、SaaS 公司和网络安全企业都可以从租赁中受益。例如,托管服务商可以在无需大量前期投资的情况下扩展服务器部署,而网络安全公司则可以根据客户需求灵活增加地址空间,而无需承诺完全购买。 在销售、营销和监管测试中,租赁允许组织在特定地区试运行部署,而无需投入大量资本。这种战略灵活性支持创新,同时帮助企业在 IPv4 稀缺持续存在的市场中保持韧性。 利用 i.Lease 进行 IPv4 租赁管理的好处非常清楚:具成本效益的访问、快速部署、信誉安全、可扩展性、地理多样性和持续支持。在 IPv4 地址稀缺且直接购买成本高昂的环境中,通过值得信赖的平台进行租赁,使组织能够维持连接、按需扩展基础设施,并高效管理资源。 通过将 IPv4 租赁视为基础设施规划的重要组成部分,而不是临时替代方案,企业可以在应对 IPv4 市场现实的同时,实现运营稳定性和财务可预测性。 入站与出站 IPv4 租约:企业完整指南 在 Internet Protocol version 4(IPv4)枯竭后的时代,对于需要地址空间但不想直接拥有地址资产的组织来说,租赁已经变得非常重要。虽然 IPv6 仍在逐步采用,但由于兼容性需求、旧有基础设施以及较慢的迁移经济性,IPv4 仍然深深嵌入全球路由体系中。 对于企业而言,理解入站和出站 IPv4 租赁之间的区别,对于管理成本、安全性和运营连续性至关重要。本指南将结合实际背景解释两者,并与业界关于注册层脆弱性和连续性风险的更广泛观察保持一致。 什么是IPv4租约? IPv4 租赁是指按约定期限租用 IPv4 地址空间,而不是直接购买地址块。企业根据合同条款从出租方(拥有可用 IPv4 地址容量的组织或经纪商)租赁地址,合同条款授予其使用权。 租赁之所以被广泛使用,是因为全球 IPv4 地址池多年来一直处于枯竭状态。2011 年,互联网号码分配机构 (IANA) 将最后剩余的地址块分配给了区域互联网注册管理机构 (RIR),此后,企业再也无法按需获得大量新的地址分配。 入站 IPv4 地址租赁—引入地址 入站租赁是指企业从供应商处获取 IPv4 地址,用于自身业务使用。 企业为什么选择入站租赁 当组织现有的 IPv4 资源不足以支持以下需求时,通常会选择入站租赁: 扩展数字服务 支持新的基础设施 维持依赖 IPv4 的应用程序 Related Posts La Running-Code Primacy: por qué el arrendamiento de IPv4 debe juzgarse mediante pruebas operativas El arrendamiento de IPv4 suele comenzar con una pregunta simple: ¿Puede este proveedor darnos las direcciones? Pero para las empresas Risques liés au renouvellement d’IPv4 : quand le manque de responsabilisation se transforme en trahison du code en cours d’exécution La plupart des entreprises entrent sur le marché IPv4 avec un objectif simple. Elles ont besoin d’adresses. Peut-être en ont-elles Pourquoi la plupart des entreprises sont exposées accidentellement au risque d’échec d’attribution d’adresse IPv4 La rareté de l’IPv4 est largement comprise. Ce que de nombreuses entreprises sous-estiment encore, c’est le risque de continuité lié .related-post {} .related-post .post-list { text-align: left; } .related-post .post-list .item { margin: 5px; padding: 10px; } .related-post .headline { font-size: 18px !important; color: #999999 !important; } .related-post .post-list .item .post_thumb { max-height: 220px; margin: 10px 0px; padding: 0px; display: block; } .related-post .post-list .item .post_title { font-size: 16px; color: #3f3f3f; margin: 10px 0px; padding: 0px; display: block; text-decoration: none; } .related-post .post-list .item .post_excerpt { font-size: 13px; color: #3f3f3f; margin: 10px 0px; padding: 0px; display: block; text-decoration: none; } @media only screen and (min-width: 1024px) { .related-post .post-list .item { width: 30%; } } @media only screen and (min-width: 768px) and (max-width: 1023px) { .related-post .post-list .item { width: 90%; } } @media only screen and (min-width: 0px) and (max-width: 767px) { .related-post .post-list .item { width: 90%; } }

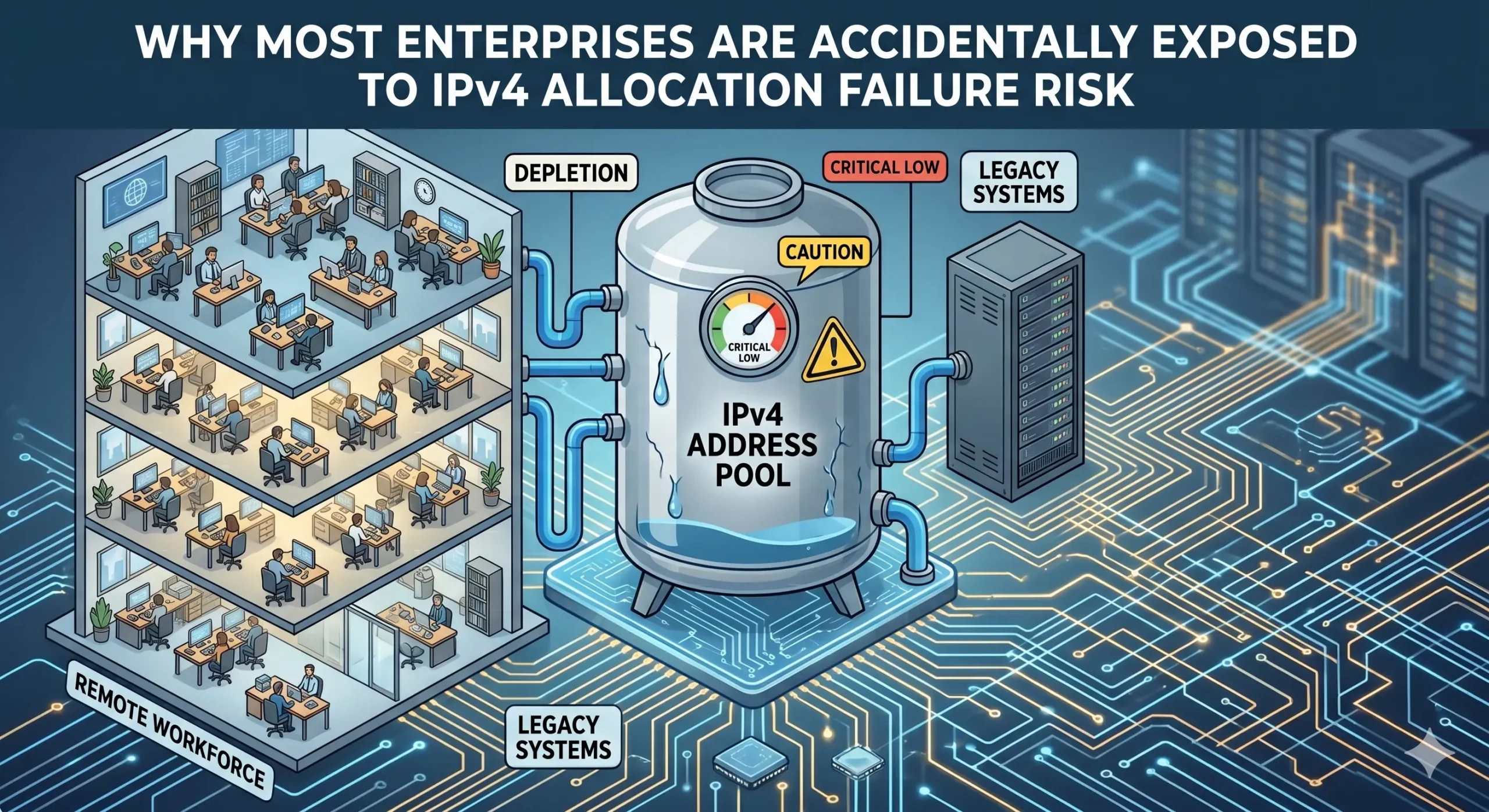

大多数企业为何会意外面临 IPv4 地址分配失败的风险

IPv4 稀缺性已被广泛理解。许多企业仍然低估的是:地址资源如何被治理和维护所带来的连续性风险。 企业往往在持续使用 IPv4 资源的同时,并没有完全看清支撑这些分配的连续性条件。 对租赁、转让和供应商管理型基础设施的依赖不断增加,正在将 IPv4地址分配 重塑为一个长期治理问题。 IPv4地址分配已悄然成为连续性问题 对许多企业 IT 团队来说,IPv4 地址看起来仍然在运营上保持稳定。 应用程序仍然可以访问。云平台继续扩展。连接服务供应商在没有明显中断的情况下提供服务。从外部看,互联网似乎仍像过去一样运行。 然而,在这种运营稳定性之下,IPv4地址分配的结构已经发生了根本变化。 可自由分配的 IPv4 空间耗尽早已不是新闻。American Registry for Internet Numbers (ARIN) 于 2015 年耗尽其可用 IPv4 池,而 RIPE NCC 于 2019 年随后耗尽。(arin.net)(ripe.net) 取代旧分配环境的,是一个围绕以下内容建立的更分层运营模式: 转让 租赁 供应商管理型地址 回收 二级分配安排 对许多组织来说,这些变化是逐渐发生的,因此其背后连续性假设的转变很大程度上没有被注意到。因此,企业现在面临的并不只是地址稀缺,而是越来越暴露于 IPv4地址分配失败风险 ——也就是连续性、可携带性或长期运营灵活性变得比预期更不确定的情况。 问题通常是可见性,而不是即时短缺 这个问题仍然被低估的原因之一,是大多数企业并不会把 IPv4 scarcity 体验成即时宕机问题。基础设施仍在运行。 相反,风险通常会在转型时刻浮现: 云迁移 供应商整合并购 区域扩展 基础设施重组 合规驱动的迁移 在这些情况下,组织有时会发现,运营使用和连续性可见性并不是同一回事。企业可能已经在生产环境中积极使用 IPv4 资源多年,却对以下方面了解有限: 分配来源 注册机构关系 转让历史 可携带性条件 上游依赖 续期风险暴露 这并不一定表示运营实践不佳。现代基础设施环境随着时间推移变得越来越抽象。云采用和软件定义基础设施简化了部署,但也减少了企业与支撑互联网号码资源的治理层之间的直接互动。 IPv4地址分配已从采购演变为管理责任 过去,组织通常把IPv4地址分配视为直接的运营需求。额外地址空间往往可以通过 Regional Internet Registries (RIRs) Related Posts ¿Qué es el agotamiento de direcciones IPv4? IPv4 es la versión inicial del Protocolo de Internet (IP), capaz de generar 4.300 millones de posibles direcciones IPv4. Sin How i.lease Simplifies IPv4 Leasing Across Multiple RIR Regions In today’s Internet infrastructure economy, IPv4 address leasing has become a critical operational strategy for enterprises, cloud providers, and network Risk Placement in IPv4 Transactions: What Enterprises Should Know The IPv4 market has quietly evolved into a structured secondary asset class. As global IPv4 exhaustion continues, enterprises, ISPs, and .related-post {} .related-post .post-list { text-align: left; } .related-post .post-list .item { margin: 5px; padding: 10px; } .related-post .headline { font-size: 18px !important; color: #999999 !important; } .related-post .post-list .item .post_thumb { max-height: 220px; margin: 10px 0px; padding: 0px; display: block; } .related-post .post-list .item .post_title { font-size: 16px; color: #3f3f3f; margin: 10px 0px; padding: 0px; display: block; text-decoration: none; } .related-post .post-list .item .post_excerpt { font-size: 13px; color: #3f3f3f; margin: 10px 0px; padding: 0px; display: block; text-decoration: none; } @media only screen and (min-width: 1024px) { .related-post .post-list .item { width: 30%; } } @media only screen and (min-width: 768px) and (max-width: 1023px) { .related-post .post-list .item { width: 90%; } } @media only screen and (min-width: 0px) and (max-width: 767px) { .related-post .post-list .item { width: 90%; } }

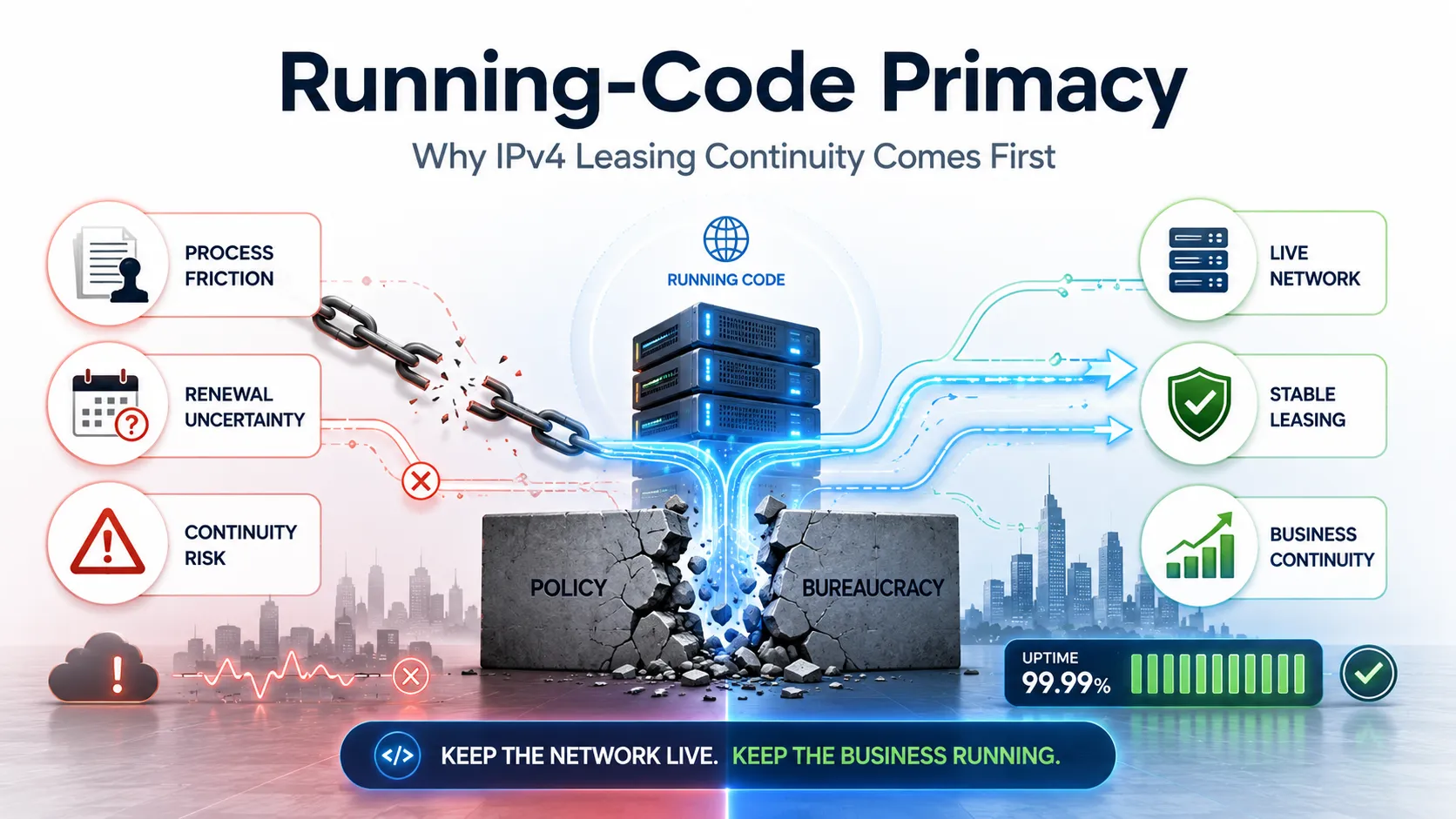

运行代码优先性:为什么 IPv4 租约应该以运行证明来评判

IPv4 租赁通常始于一个简单的问题: 这个供应商能不能给我们这些地址? 但对于依赖 IPv4 来支持托管、VPN、SaaS、云、电信、安全、电子邮件投递或面向客户平台的企业来说,这个问题还不够。 更好的问题是: 这个 IPv4 结构能否证明它在运营上可行? 这正是 Running-Code Primacy 重要的地方。 Running-Code Primacy 意味着,真实运行中的运营现实,应该优先于机构语言、销售说法、流程上的安心感或抽象承诺。在 IPv4 地址市场中,企业不应只通过价格、地址块大小或精美的销售页面来判断 IPv4 供应商。企业应该通过证据来判断:该地址空间是否可以路由、续期、记录、支持,并在生产环境中保持稳定。 对 i.lease 来说,商业启示很直接: IPv4 访问应该通过运营证明来评估,而不只是纸面上的可用性。 什么是 Running-Code Primacy? Running-Code Primacy 是一种理念,认为互联网治理和资源协调应始终以正在运行的网络为基础。 互联网工程传统长期重视实际实现,而不是理论设计。Running-Code Primacy 背后的原则主张,号码资源协调应通过运行中网络的技术需求来解释,而不是通过广泛的机构权威来解释。 对于 IPv4 地址市场,这一原则可以转化为商业语言: 不要只依赖说法。要寻找证明。 供应商可能会说 IPv4 地址块可用。但它能否支持路由?能否提供文件?能否说明来源控制?能否处理续期?当信誉或滥用问题出现时,它能否回应?部署之后,它能否保持客户网络稳定? Running-Code Primacy 并不意味着忽略合同、记录或治理。这些仍然重要。它意味着最终测试应该是运营现实。 如果一个 IPv4 安排无法支持正在运行的网络,那就还不够。 为什么 IPv4 买家和租户应该重视 IPv4 不只是基础设施预算中的一个项目。 对许多企业来说,IPv4 支撑着真实系统: 托管平台 云服务 VPN 网关 SaaS 应用 企业访问控制 电子邮件基础设施 电信系统 安全工具 面向客户的网站 API 端点 监控系统 Related Posts ¿Qué es el agotamiento de direcciones IPv4? IPv4 es la versión inicial del Protocolo de Internet (IP), capaz de generar 4.300 millones de posibles direcciones IPv4. Sin How i.lease Simplifies IPv4 Leasing Across Multiple RIR Regions In today’s Internet infrastructure economy, IPv4 address leasing has become a critical operational strategy for enterprises, cloud providers, and network Risk Placement in IPv4 Transactions: What Enterprises Should Know The IPv4 market has quietly evolved into a structured secondary asset class. As global IPv4 exhaustion continues, enterprises, ISPs, and .related-post {} .related-post .post-list { text-align: left; } .related-post .post-list .item { margin: 5px; padding: 10px; } .related-post .headline { font-size: 18px !important; color: #999999 !important; } .related-post .post-list .item .post_thumb { max-height: 220px; margin: 10px 0px; padding: 0px; display: block; } .related-post .post-list .item .post_title { font-size: 16px; color: #3f3f3f; margin: 10px 0px; padding: 0px; display: block; text-decoration: none; } .related-post .post-list .item .post_excerpt { font-size: 13px; color: #3f3f3f; margin: 10px 0px; padding: 0px; display: block; text-decoration: none; } @media only screen and (min-width: 1024px) { .related-post .post-list .item { width: 30%; } } @media only screen and (min-width: 768px) and (max-width: 1023px) { .related-post .post-list .item { width: 90%; } } @media only screen and (min-width: 0px) and (max-width: 767px) { .related-post .post-list .item { width: 90%; } }