Comment les forces de l’ordre traquent les pirates informatiques et les escrocs des télécommunications : outils et techniques

Cybercrime is on the rise, with hackers and telco scammers using sophisticated methods to hide their identities. Law enforcement agencies rely on advanced IP tracking tools, forensic analysis, and cyber intelligence to trace and catch these criminals. In this article, we’ll explore the top tools and techniques used by authorities worldwide to track down cybercriminals.

Table of Contents

IP Tracking & Geolocation Tools

To pinpoint the location of a hacker, authorities use IP tracking and geolocation tools such as MaxMind GeoIP, IPinfo.io, and Whois Lookup. These tools provide insights into an IP address’s physical location, associated ISP, and network details. Shodan and Censys further help by scanning connected devices to reveal potential vulnerabilities that hackers might exploit.

Network Traffic Analysis & Packet Capture

Monitoring real-time network traffic is essential in cybercrime investigations. Tools like Wireshark, Tcpdump, and Zeek (Bro IDS) allow law enforcement to capture and analyze network packets, helping to identify malicious activity. These tools can detect unauthorized connections, suspicious data transfers, and unusual traffic spikes that may indicate cybercrime activities.

Digital Forensics & Log Analysis

Cybercriminals often leave digital footprints that can be uncovered through forensic analysis. Tools like Autopsy, X-Ways Forensics, and Splunk help authorities analyze logs, recover deleted files, and trace an attacker’s movements. ELK Stack (Elasticsearch, Logstash, Kibana) and Graylog provide powerful log monitoring capabilities, assisting in tracking hacker activities over time.

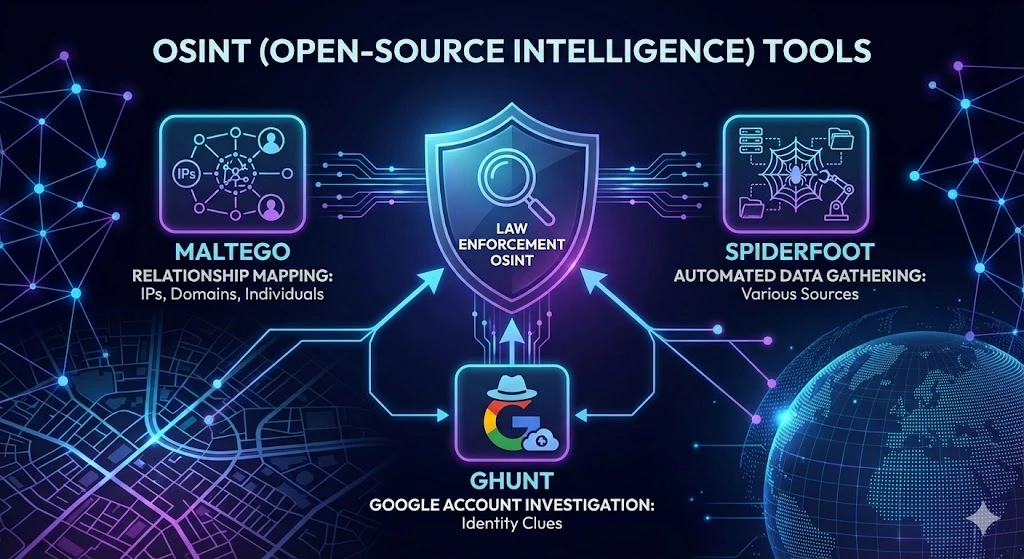

OSINT (Open-Source Intelligence) Tools

Law enforcement leverages OSINT tools to collect intelligence from publicly available sources. Maltego helps map relationships between IPs, domains, and individuals, while SpiderFoot automates data gathering from various sources. Additionally, GHunt can investigate Google account activity, providing valuable clues about a suspect’s identity.

Tor & Dark Web Monitoring

Hackers and scammers frequently use Tor and dark web platforms to operate anonymously. Tools like Ahmia and OnionScan assist in uncovering hidden services, while CipherTrace and Chainalysis track cryptocurrency transactions linked to cybercrime. Law enforcement also employs ShadowDragon to monitor darknet activities and uncover criminal networks.

ISP Collaboration & Legal Requests

One of the most effective ways to trace hackers is through ISP collaboration. Law enforcement agencies issue subpoenas and MLAT (Mutual Legal Assistance Treaty) requests to obtain user logs from ISPs. Programs like LEAP (Law Enforcement Access Program) and organizations such as Interpol, FBI, and Europol work together to track cybercriminals across borders.

Anti-VPN & Proxy Detection

Many hackers use VPNs, proxies, or the Tor network to mask their real IP addresses. Tools like IPQualityScore, FraudLabs Pro, and Scamalytics help detect these disguises by identifying suspicious IP patterns, VPN usage, and proxy servers. These solutions help law enforcement unmask hidden attackers.

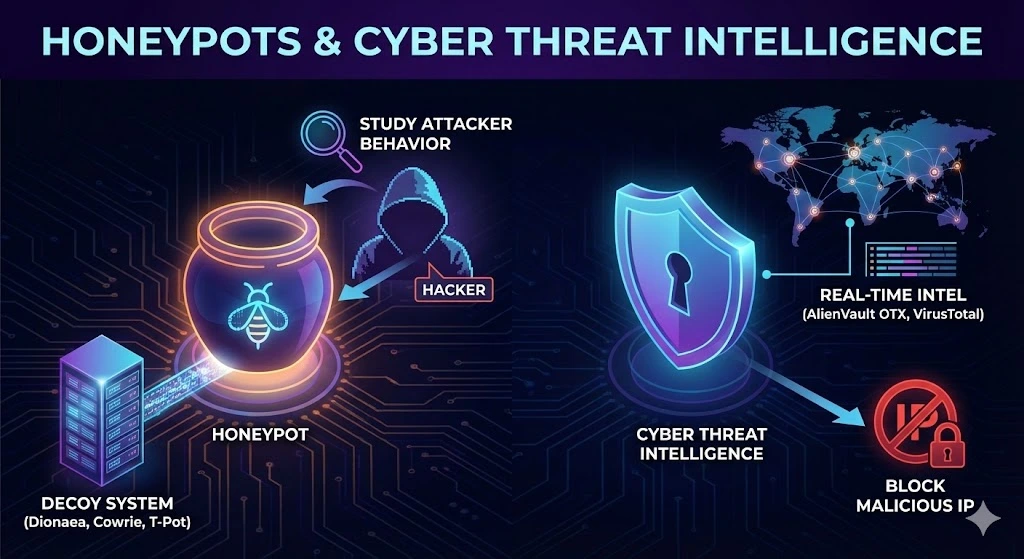

Honeypots & Cyber Threat Intelligence

To catch cybercriminals, law enforcement deploys honeypots—decoy systems designed to lure hackers. Tools like Dionaea, Cowrie, and T-Pot simulate vulnerable systems, allowing authorities to study attacker behavior. Additionally, AlienVault OTX and VirusTotal provide real-time threat intelligence, helping to identify and block malicious IP addresses.

Advanced & Government-Level Tracking

Top intelligence agencies employ advanced surveillance programs to track cybercriminals worldwide. XKeyscore (NSA tool) and PRISM (U.S. surveillance program) collect vast amounts of internet data. Echelon, a global surveillance system, monitors communications for national security threats. Meanwhile, Palantir Gotham integrates AI-powered analytics for large-scale investigations.

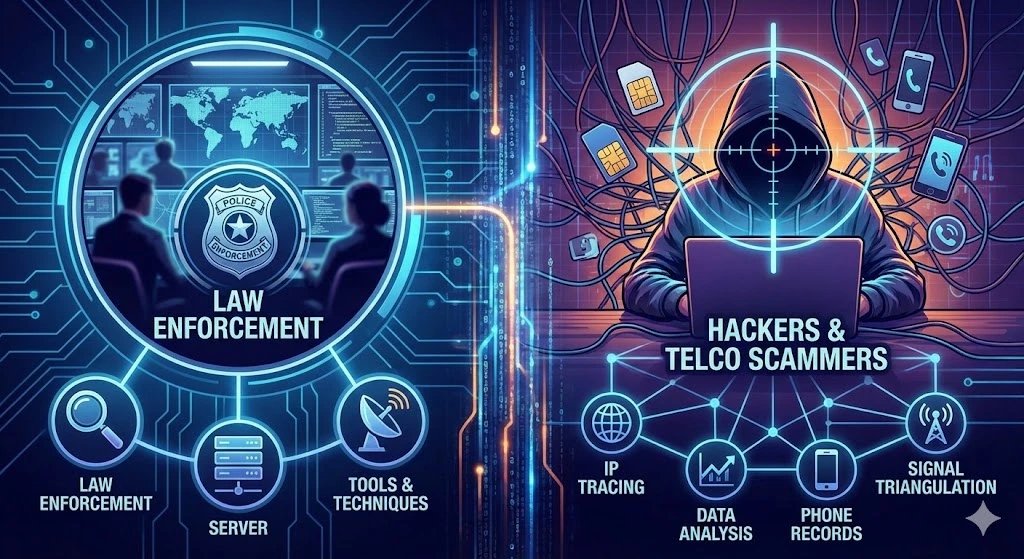

How Law Enforcement Tracks Hackers & Scammers

To successfully track and apprehend cybercriminals, law enforcement follows a multi-layered approach. This includes IP geolocation tracking, ISP subpoenas, network traffic analysis, OSINT research, and social engineering tactics. Some agencies conduct undercover dark web operations to infiltrate hacking forums and identify criminal masterminds. By combining cutting-edge technology with intelligence collaboration, authorities can track and prosecute hackers effectively.

Final Thoughts

As cyber threats continue to evolve, so do the tools and techniques used by law enforcement to track and locate hackers and scammers. By leveraging IP tracking, digital forensics, OSINT, honeypots, and dark web monitoring, authorities can uncover cybercriminal networks and bring them to justice. If you’re in cybersecurity, law enforcement, or digital forensics, staying ahead of these trends is critical to combating online threats.

Trusted IPv4 Leasing for Business Growth

Get enterprise-grade IPv4 space quickly, with seamless deployment and end-to-end management.

Get Started with i.lease相关文章

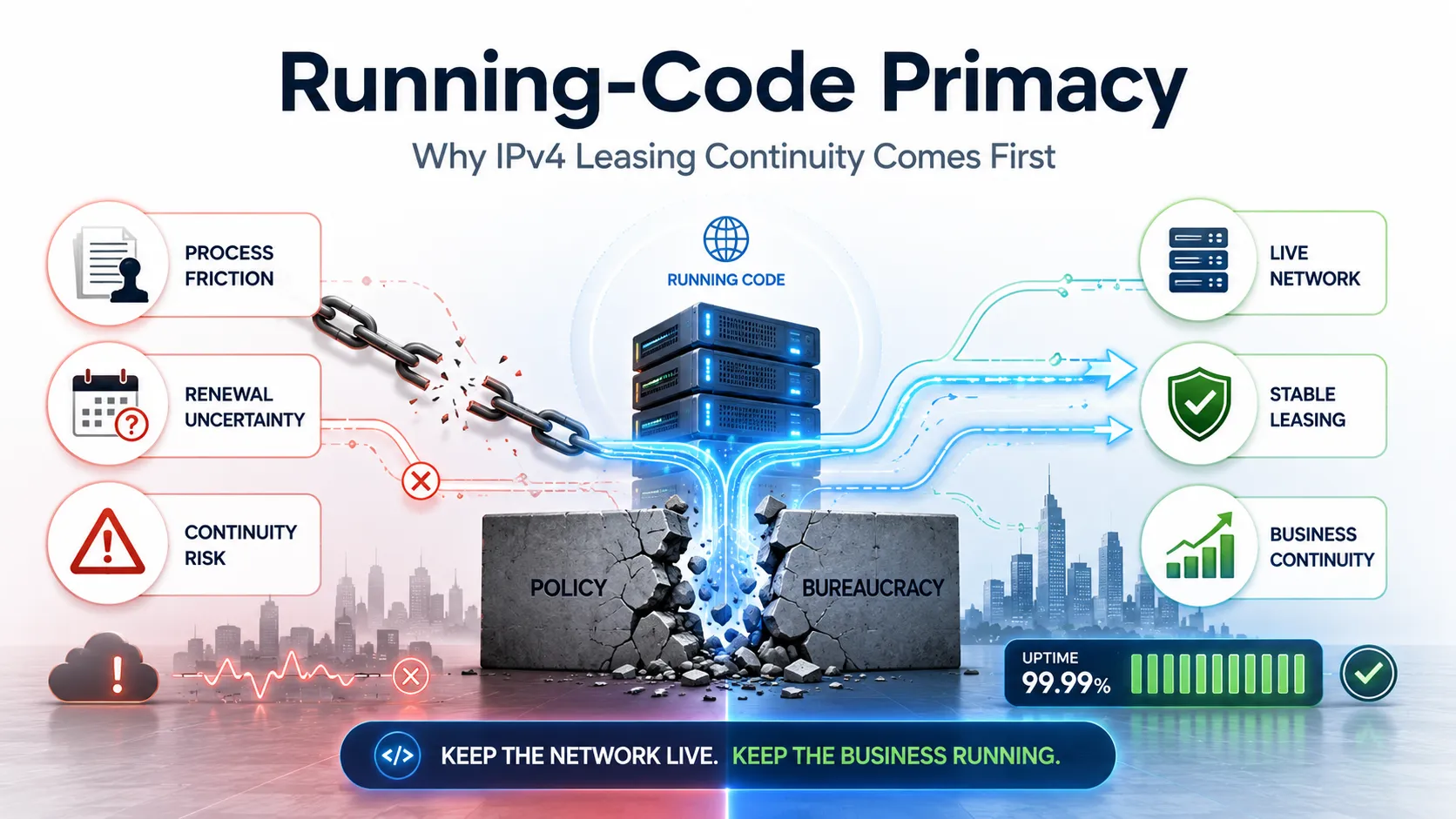

运行代码优先性:为什么 IPv4 租约应该以运行证明来评判

IPv4 租赁通常始于一个简单的问题: 这个供应商能不能给我们这些地址? 但对于依赖 IPv4 来支持托管、VPN、SaaS、云、电信、安全、电子邮件投递或面向客户平台的企业来说,这个问题还不够。 更好的问题是: 这个 IPv4 结构能否证明它在运营上可行? 这正是 Running-Code Primacy 重要的地方。 Running-Code Primacy 意味着,真实运行中的运营现实,应该优先于机构语言、销售说法、流程上的安心感或抽象承诺。在 IPv4 地址市场中,企业不应只通过价格、地址块大小或精美的销售页面来判断 IPv4 供应商。企业应该通过证据来判断:该地址空间是否可以路由、续期、记录、支持,并在生产环境中保持稳定。 对 i.lease 来说,商业启示很直接: IPv4 访问应该通过运营证明来评估,而不只是纸面上的可用性。 什么是 Running-Code Primacy? Running-Code Primacy 是一种理念,认为互联网治理和资源协调应始终以正在运行的网络为基础。 互联网工程传统长期重视实际实现,而不是理论设计。Running-Code Primacy 背后的原则主张,号码资源协调应通过运行中网络的技术需求来解释,而不是通过广泛的机构权威来解释。 对于 IPv4 地址市场,这一原则可以转化为商业语言: 不要只依赖说法。要寻找证明。 供应商可能会说 IPv4 地址块可用。但它能否支持路由?能否提供文件?能否说明来源控制?能否处理续期?当信誉或滥用问题出现时,它能否回应?部署之后,它能否保持客户网络稳定? Running-Code Primacy 并不意味着忽略合同、记录或治理。这些仍然重要。它意味着最终测试应该是运营现实。 如果一个 IPv4 安排无法支持正在运行的网络,那就还不够。 为什么 IPv4 买家和租户应该重视 IPv4 不只是基础设施预算中的一个项目。 对许多企业来说,IPv4 支撑着真实系统: 托管平台 云服务 VPN 网关 SaaS 应用 企业访问控制 电子邮件基础设施 电信系统 安全工具 面向客户的网站 API 端点 监控系统Read more Related Posts Running-Code Primacy: Why IPv4 Leasing Should Be Judged by Operational Proof IPv4 leasing often begins with a simple question:Can this provider give us the addresses?But for businesses that depend on IPv4 Read more IPv4 贫困惩罚:为什么小型网络需要支付更多费用 IPv4 访问在纸面上可能看起来是一样的。相同的注册机构表格。相同的转让规则。相同的供应商合同。相同的合规语言。相同的续期流程。但相同的文件,并不总是带来相同的结果。对于大型运营商来说,IPv4 摩擦可能是可以管理的。他们可能拥有法律团队、政策人员、网络工程师、合规支持、资本储备,以及足够多的客户来把延迟成本分摊到更大的业务规模中。但对于较小的运营商来说,同样的摩擦可能变得危险。IPv4 转让延迟可能拖慢扩张。文件问题可能阻碍部署。续期问题可能带来面向客户的风险。薄弱的供应商链条可能迫使紧急迁移。注册机构或政策争议可能消耗企业无法承受的资金。这就是 IPv4 访问中 贫困惩罚 的实际含义:更贫困、更小型或利润率更薄的运营商,往往会为同样的不确定性付出更高代价,因为它们吸收延迟、流程和自由裁量风险的能力更弱。危险不只是 IPv4 的价格。危险在于它周围隐藏的成本。什么是 IPv4 贫困惩罚?IPv4 贫困惩罚,是指较小型运营商在 IPv4 访问受到流程、延迟、不确定性、文件负担、供应商链条薄弱或注册层风险影响时所面对的隐藏成本。这并不意味着小企业总是支付更高的每 IP 标价。有时会,有时不会。更深层的问题是,较小型运营商往往支付更多间接成本。它们没有足够资本来承受延迟。它们没有足够人员来处理文件。它们与供应商谈判的能力较弱。如果出现争议,它们的法律承受能力较低。如果地址块无法使用,它们的备用选择更少。如果部署延迟,它们可能更快失去客户。大型运营商可以把 IPv4 摩擦视为行政上的不便。较小型运营商却可能把同样的摩擦体验为对增长、服务交付或生存的直接威胁。这就是为什么贫困惩罚不只是一个社会性说法。在 IPv4 Read more 如果无人承担续约风险,您的 IPv4 租约就不安全。 谁才是真正负责维持这个 IPv4 访问持续可用的人? 不是卖给你的人。不是介绍给你的人。不是开出发票的人。也不是发送第一份 LOA 的人。 当合作关系变得紧张、上游来源改变立场、文件受到质疑,或者供应商链条不再回应时,谁承担续期风险? 对于依赖 IPv4 来支持托管、SaaS、VPN、电信、云、安全、电子邮件投递或客户访问的企业来说,这不是一个小小的行政问题。 这是一个连续性问题。 当续期责任不清晰时,你的 IPv4 租赁可能会变成一个隐藏的倒计时。 为什么 IPv4 续期风险容易被忽视 大多数公司只会检查一个 IPv4 地址块今天是否可用。 Read more .related-post {} .related-post .post-list { text-align: left; } .related-post .post-list .item { margin: 5px; padding: 10px; } .related-post .headline { font-size: 18px !important; color: #999999 !important; } .related-post .post-list .item .post_thumb { max-height: 220px; margin: 10px 0px; padding: 0px; display: block; } .related-post .post-list .item .post_title { font-size: 16px; color: #3f3f3f; margin: 10px 0px; padding: 0px; display: block; text-decoration: none; } .related-post .post-list .item .post_excerpt { font-size: 13px; color: #3f3f3f; margin: 10px 0px; padding: 0px; display: block; text-decoration: none; } @media only screen and (min-width: 1024px) { .related-post .post-list .item { width: 30%; } } @media only screen and (min-width: 768px) and (max-width: 1023px) { .related-post .post-list .item { width: 90%; } } @media only screen and (min-width: 0px) and (max-width: 767px) { .related-post .post-list .item { width: 90%; } }

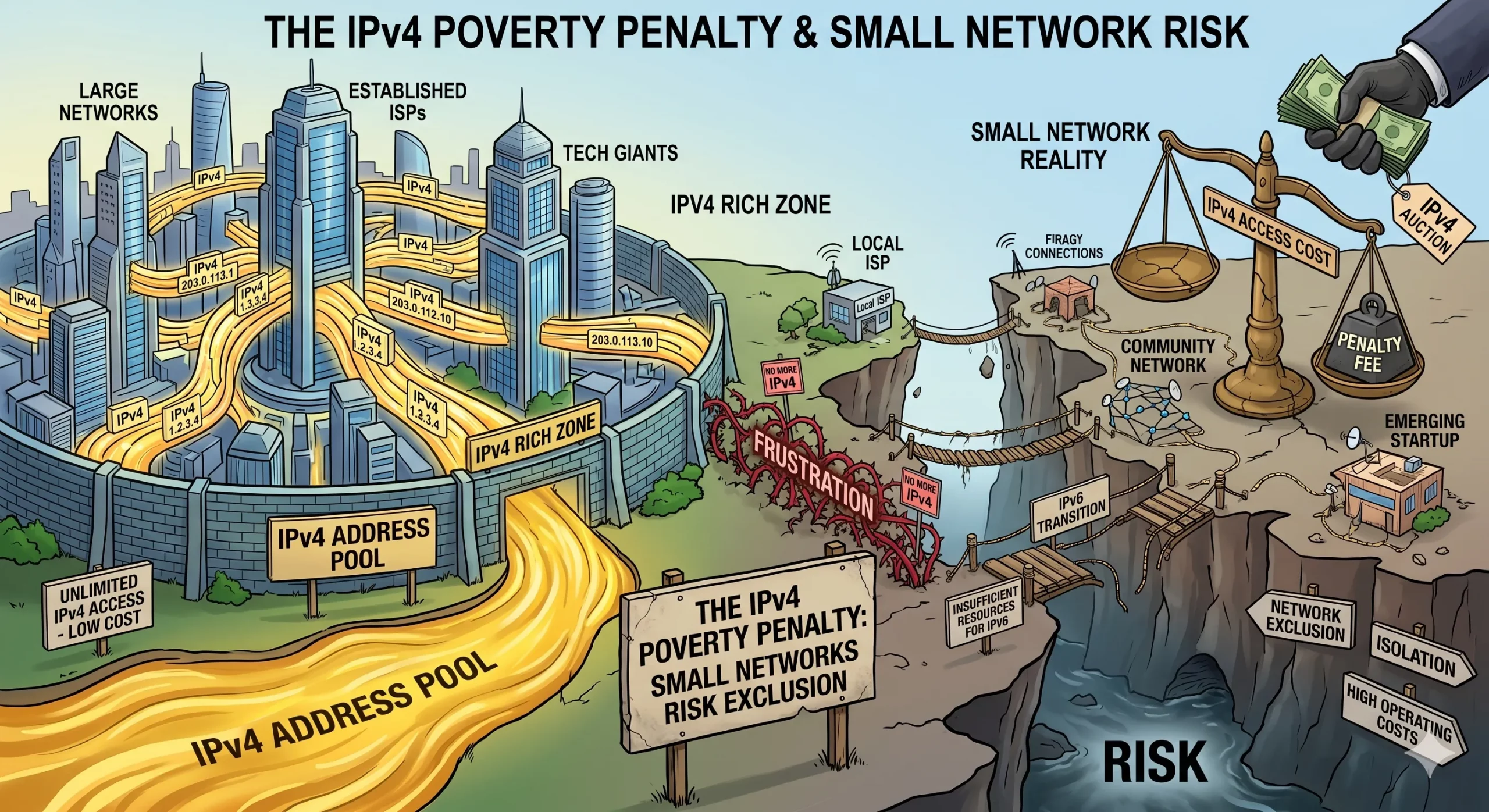

IPv4 贫困惩罚:为什么小型网络需要支付更多费用

IPv4 访问在纸面上可能看起来是一样的。 相同的注册机构表格。相同的转让规则。相同的供应商合同。相同的合规语言。相同的续期流程。 但相同的文件,并不总是带来相同的结果。 对于大型运营商来说,IPv4 摩擦可能是可以管理的。他们可能拥有法律团队、政策人员、网络工程师、合规支持、资本储备,以及足够多的客户来把延迟成本分摊到更大的业务规模中。 但对于较小的运营商来说,同样的摩擦可能变得危险。 IPv4 转让延迟可能拖慢扩张。文件问题可能阻碍部署。续期问题可能带来面向客户的风险。薄弱的供应商链条可能迫使紧急迁移。注册机构或政策争议可能消耗企业无法承受的资金。 这就是 IPv4 访问中 贫困惩罚 的实际含义:更贫困、更小型或利润率更薄的运营商,往往会为同样的不确定性付出更高代价,因为它们吸收延迟、流程和自由裁量风险的能力更弱。 危险不只是 IPv4 的价格。 危险在于它周围隐藏的成本。 什么是 IPv4 贫困惩罚? IPv4 贫困惩罚,是指较小型运营商在 IPv4 访问受到流程、延迟、不确定性、文件负担、供应商链条薄弱或注册层风险影响时所面对的隐藏成本。 这并不意味着小企业总是支付更高的每 IP 标价。有时会,有时不会。 更深层的问题是,较小型运营商往往支付更多间接成本。 它们没有足够资本来承受延迟。 它们没有足够人员来处理文件。 它们与供应商谈判的能力较弱。 如果出现争议,它们的法律承受能力较低。 如果地址块无法使用,它们的备用选择更少。 如果部署延迟,它们可能更快失去客户。 大型运营商可以把 IPv4 摩擦视为行政上的不便。较小型运营商却可能把同样的摩擦体验为对增长、服务交付或生存的直接威胁。 这就是为什么贫困惩罚不只是一个社会性说法。在 IPv4 访问中,它会变成运营现实。 为什么相同规则会产生不平等风险 许多系统声称自己是平等的,因为相同规则适用于所有人。 但在商业基础设施中,相同规则仍然可能产生不平等风险。 大型网络可能拥有了解转让要求的政策团队。较小型 ISP 可能只有一名工程师同时处理路由、客户支持、账单和合规。 云平台可能可以承受数周延迟,因为它有资本储备和备用容量。较小型托管服务商如果本月无法开始部署,可能就会失去客户。 跨国买家可能可以谈判更强的条款。较小型买家可能因为选择较少,而接受薄弱的供应商条件。 规则可能相同。 负担并不相同。 这就是为什么可见的 IPv4 价格只是实际成本的一部分。对小型企业来说,不确定性的隐藏成本可能比月租费或购买价差更大。 小型网络承担的隐藏成本 贫困惩罚会通过一些容易被忽视、直到直接冲击业务时才显现的成本出现。 1. 合规成本 较小型运营商可能需要准备文件、解释使用场景、验证记录、更新联系人、回应供应商问题,或满足转让要求,但它们通常没有专门的合规团队。 2. 延迟成本 延迟可能阻止新客户上线、推迟服务器部署、拖慢区域扩张,或阻碍服务按时上线。 3. 法律成本 如果出现争议,大型运营商可能可以吸收法律审查成本。较小型运营商可能因为成本太高而避免维护自身立场。 4. 工程成本 薄弱的供应商文件、不清晰的路由授权,或突然更换 IP,都可能消耗小团队难以轻易承担的工程时间。Read more Related Posts Running-Code Primacy: Why IPv4 Leasing Should Be Judged by Operational Proof IPv4 leasing often begins with a simple question:Can this provider give us the addresses?But for businesses that depend on IPv4 Read more IPv4 贫困惩罚:为什么小型网络需要支付更多费用 IPv4 访问在纸面上可能看起来是一样的。相同的注册机构表格。相同的转让规则。相同的供应商合同。相同的合规语言。相同的续期流程。但相同的文件,并不总是带来相同的结果。对于大型运营商来说,IPv4 摩擦可能是可以管理的。他们可能拥有法律团队、政策人员、网络工程师、合规支持、资本储备,以及足够多的客户来把延迟成本分摊到更大的业务规模中。但对于较小的运营商来说,同样的摩擦可能变得危险。IPv4 转让延迟可能拖慢扩张。文件问题可能阻碍部署。续期问题可能带来面向客户的风险。薄弱的供应商链条可能迫使紧急迁移。注册机构或政策争议可能消耗企业无法承受的资金。这就是 IPv4 访问中 贫困惩罚 的实际含义:更贫困、更小型或利润率更薄的运营商,往往会为同样的不确定性付出更高代价,因为它们吸收延迟、流程和自由裁量风险的能力更弱。危险不只是 IPv4 的价格。危险在于它周围隐藏的成本。什么是 IPv4 贫困惩罚?IPv4 贫困惩罚,是指较小型运营商在 IPv4 访问受到流程、延迟、不确定性、文件负担、供应商链条薄弱或注册层风险影响时所面对的隐藏成本。这并不意味着小企业总是支付更高的每 IP 标价。有时会,有时不会。更深层的问题是,较小型运营商往往支付更多间接成本。它们没有足够资本来承受延迟。它们没有足够人员来处理文件。它们与供应商谈判的能力较弱。如果出现争议,它们的法律承受能力较低。如果地址块无法使用,它们的备用选择更少。如果部署延迟,它们可能更快失去客户。大型运营商可以把 IPv4 摩擦视为行政上的不便。较小型运营商却可能把同样的摩擦体验为对增长、服务交付或生存的直接威胁。这就是为什么贫困惩罚不只是一个社会性说法。在 IPv4 Read more 如果无人承担续约风险,您的 IPv4 租约就不安全。 谁才是真正负责维持这个 IPv4 访问持续可用的人? 不是卖给你的人。不是介绍给你的人。不是开出发票的人。也不是发送第一份 LOA 的人。 当合作关系变得紧张、上游来源改变立场、文件受到质疑,或者供应商链条不再回应时,谁承担续期风险? 对于依赖 IPv4 来支持托管、SaaS、VPN、电信、云、安全、电子邮件投递或客户访问的企业来说,这不是一个小小的行政问题。 这是一个连续性问题。 当续期责任不清晰时,你的 IPv4 租赁可能会变成一个隐藏的倒计时。 为什么 IPv4 续期风险容易被忽视 大多数公司只会检查一个 IPv4 地址块今天是否可用。 Read more .related-post {} .related-post .post-list { text-align: left; } .related-post .post-list .item { margin: 5px; padding: 10px; } .related-post .headline { font-size: 18px !important; color: #999999 !important; } .related-post .post-list .item .post_thumb { max-height: 220px; margin: 10px 0px; padding: 0px; display: block; } .related-post .post-list .item .post_title { font-size: 16px; color: #3f3f3f; margin: 10px 0px; padding: 0px; display: block; text-decoration: none; } .related-post .post-list .item .post_excerpt { font-size: 13px; color: #3f3f3f; margin: 10px 0px; padding: 0px; display: block; text-decoration: none; } @media only screen and (min-width: 1024px) { .related-post .post-list .item { width: 30%; } } @media only screen and (min-width: 768px) and (max-width: 1023px) { .related-post .post-list .item { width: 90%; } } @media only screen and (min-width: 0px) and (max-width: 767px) { .related-post .post-list .item { width: 90%; } }

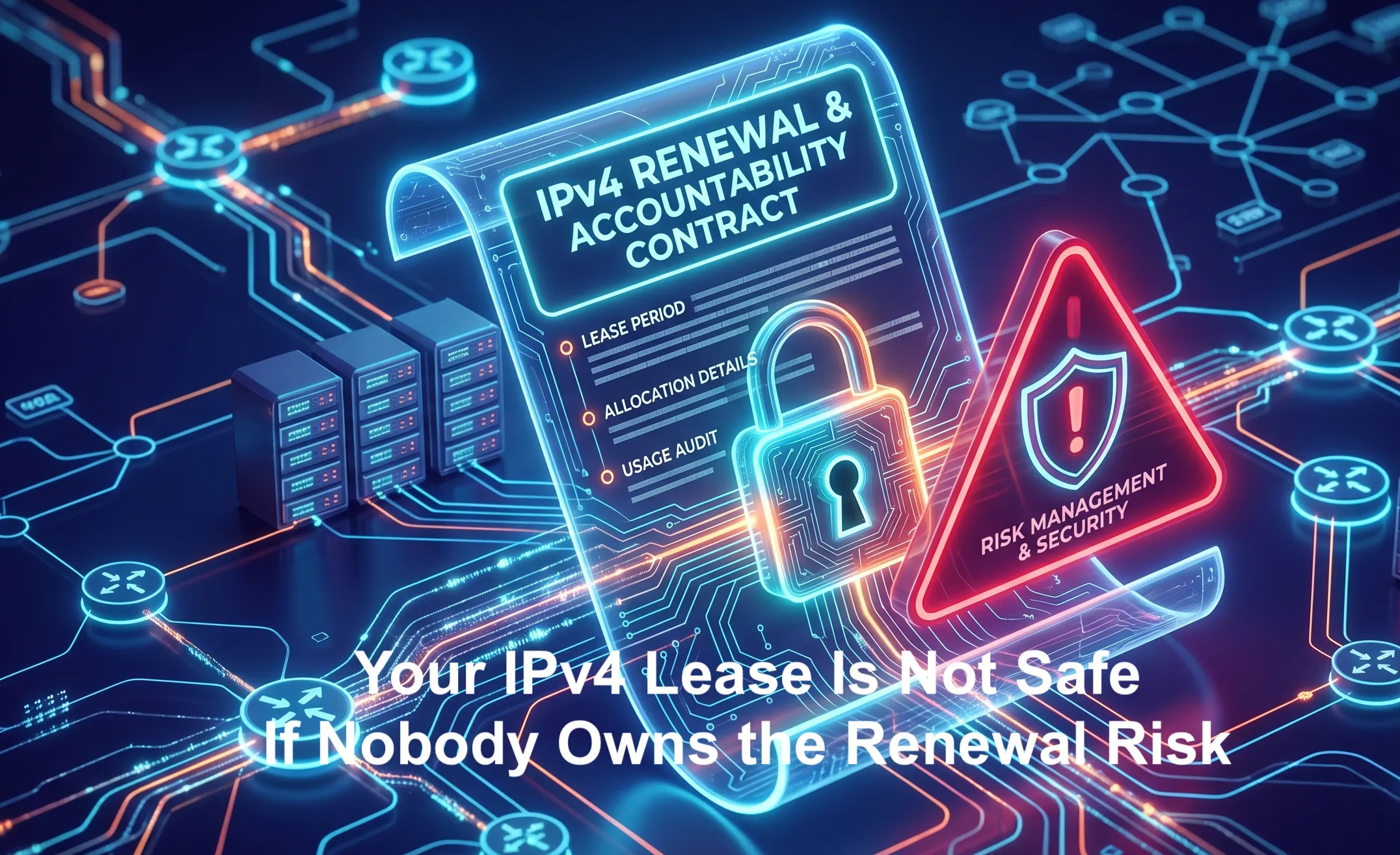

如果无人承担续约风险,您的 IPv4 租约就不安全。

谁才是真正负责维持这个 IPv4 访问持续可用的人? 不是卖给你的人。不是介绍给你的人。不是开出发票的人。也不是发送第一份 LOA 的人。 当合作关系变得紧张、上游来源改变立场、文件受到质疑,或者供应商链条不再回应时,谁承担续期风险? 对于依赖 IPv4 来支持托管、SaaS、VPN、电信、云、安全、电子邮件投递或客户访问的企业来说,这不是一个小小的行政问题。 这是一个连续性问题。 当续期责任不清晰时,你的 IPv4 租赁可能会变成一个隐藏的倒计时。 为什么 IPv4 续期风险容易被忽视 大多数公司只会检查一个 IPv4 地址块今天是否可用。 他们检查 IP 是否可以路由。 他们检查地址块是否干净。 他们检查价格是否可以接受。 他们检查供应商是否能够快速交付。 这些检查都很重要。 但还不够。 IPv4 风险通常会在之后才出现,也就是企业已经围绕这些地址建立服务之后。到那时,这些 IP 可能已经绑定到客户账户、防火墙规则、邮件信誉、白名单、DNS 记录、应用基础设施、合规记录和内部运营流程。 到了那个阶段,更换 IP 就不再简单。 它可能意味着宕机、客户投诉、信誉损失、工程工作量增加,以及合同中断。 这就是为什么续期很重要。 IPv4 租赁的第一个月,只能证明访问已经被安排好。续期阶段,才能证明这个结构是否可靠。 一个薄弱的供应商在初期接入时可能看起来很强。真正的考验,是当租赁必须续期、被维护、被证明、被延长或被升级处理时。 访问与连续性之间的危险差异 IPv4 访问意味着你现在可以使用这些地址。 IPv4 连续性意味着你可以有信心继续使用这些地址。 许多公司混淆了这两者。 访问是短期的。连续性是结构性的。 访问回答的是: 我今天可以路由这些 IP 吗? 我现在可以部署服务器吗? 我可以收到 LOA 吗? 我可以开始使用这个地址块吗? 连续性提出的是更深层的问题: 谁控制来源关系? 谁负责续期责任? 谁支持路由变更? 如果文件受到质疑,谁来回应? 谁在压力到达客户之前吸收上游压力? 谁具备法律、运营和注册机构相关能力来保护连续性? 这种差异很重要,因为 IPv4 已经不再是随意的技术输入。它支撑着真实的业务活动、客户访问、收入、基础设施和运营连续性。注册层和认可层可能位于有价值的网络资源之上,而一旦连续性中断,运营商和客户承担的是真正的业务后果。 这就是为什么最便宜的 IPv4Read more Related Posts مخاطر تجديد بروتوكول IPv4: عندما تتحول المساءلة الضعيفة إلى خيانة في تنفيذ التعليمات البرمجية من المسؤول فعليًا عن إبقاء هذا الوصول إلى IPv4 قائمًا؟ ليس من باعه.وليس من قدّمه لك.وليس من أصدر الفاتورة.وليس من Read more Riesgo de renovación de IPv4: Cuando la falta de rendición de cuentas se convierte en traición al código en ejecución ¿Quién es realmente responsable de mantener vivo este acceso IPv4? No quién lo vendió.No quién lo presentó.No quién emitió la Read more 运行代码优先性:为什么 IPv4 租约应该以运行证明来评判 IPv4 租赁通常始于一个简单的问题:这个供应商能不能给我们这些地址?但对于依赖 IPv4 来支持托管、VPN、SaaS、云、电信、安全、电子邮件投递或面向客户平台的企业来说,这个问题还不够。更好的问题是:这个 IPv4 结构能否证明它在运营上可行?这正是 Running-Code Primacy 重要的地方。Running-Code Primacy 意味着,真实运行中的运营现实,应该优先于机构语言、销售说法、流程上的安心感或抽象承诺。在 IPv4 地址市场中,企业不应只通过价格、地址块大小或精美的销售页面来判断 IPv4 供应商。企业应该通过证据来判断:该地址空间是否可以路由、续期、记录、支持,并在生产环境中保持稳定。对 i.lease 来说,商业启示很直接:IPv4 访问应该通过运营证明来评估,而不只是纸面上的可用性。什么是 Running-Code Primacy?Running-Code Read more .related-post {} .related-post .post-list { text-align: left; } .related-post .post-list .item { margin: 5px; padding: 10px; } .related-post .headline { font-size: 18px !important; color: #999999 !important; } .related-post .post-list .item .post_thumb { max-height: 220px; margin: 10px 0px; padding: 0px; display: block; } .related-post .post-list .item .post_title { font-size: 16px; color: #3f3f3f; margin: 10px 0px; padding: 0px; display: block; text-decoration: none; } .related-post .post-list .item .post_excerpt { font-size: 13px; color: #3f3f3f; margin: 10px 0px; padding: 0px; display: block; text-decoration: none; } @media only screen and (min-width: 1024px) { .related-post .post-list .item { width: 30%; } } @media only screen and (min-width: 768px) and (max-width: 1023px) { .related-post .post-list .item { width: 90%; } } @media only screen and (min-width: 0px) and (max-width: 767px) { .related-post .post-list .item { width: 90%; } }